SONAR – защита на основе поведения. SONAR – защита на основе поведения Защита сонар не исправлено что делать

SONAR – защита на основе поведения

Миллионы пользователей обманом открывают вредоносные программы, маскирующиеся под видеоплееры или антивирусные продукты, которые не предлагают заявленных возможностей, но заражают компьютер пользователя и заставляют его платить за несуществующие функции.

Загрузки методом «Drive-by» и распространенные веб-атаки незаметно заражают пользователей, посещающих популярные сайты. Некоторые программы устанавливают руткиты или внедряют вредоносный код в системные процессы. Современное вредоносное ПО может с легкостью обходить, уже недостаточную для защиты конечного пользователя, файловую защиту.

Почему именно защита на основе поведения?

В 2010 году, Symantec обнаружила более 286 миллионов вариантов вредоносных программ и заблокировала более 3 миллиардов атак. В условиях продолжающегося роста вредоносного ПО и его вариантов, Symantec увидела необходимость в создании инновационного подхода, который позволит предотвратить вредоносные инфекции- автоматически и бесшумно, вне зависимости от того, чем занят пользователь и каким образом вирус проник в его систему. Insight Reputation Technology и поведенческая технология Symantec Online Network for Advanced Response (SONAR) компании Symantec, являются двумя из таких подходов.

Защита на основе поведения является более рентабельной по сравнению с файловой эвристикой, поскольку она одновременно может оценивать большие масштабы программ как опасных, так и не представляющих угрозы.

Защита на основе поведения обеспечивает эффективную и неинвазивную защиту от угроз “нулевого дня”. SONAR – это решение, обеспечивающее защиту от угроз, которое основывается на поведении угроз, а не на их «внешний виде». SONAR является основным движком защиты на основе поведения компании Symantec: классифицирующий движок, сделанный на основе искусственного интеллекта, авторских поведенческих сигнатур и поведенческого механизма блокировки на основе политики. Все эти компоненты соединены в одно целое, и они обеспечивают лучшую в индустрии безопасности защиту от угроз.

Основными направлениями защиты, которые обеспечивает поведенческая технология Symantec, являются:

– Направленные атаки, включая Advanced Persistent Threats (APT), троянские программы, шпионское ПО, кейлоггеры и общие угрозы “нулевого дня”;

– Загрузки методом drive-by, веб-атаки;

– Атаки типа «Социальной инженерии»: FakeAV (поддельные антивирусы), вредоносные генераторы ключей и кодеки;

– Боты и ботнеты:

– Non-Process and Injected Threats (NPTs)

– Угрозы “нулевого дня”;

– Угрозы, пропущенные другими слоями защиты

– Угрозы, использующие технику руткитов.

В каких случаях осуществляется поведенческая защита?

Независимо от того, запускает ли пользователь вредоносное приложение умышленно, или же оно производит автоматическую попытку установки, SONAR блокирует программу в режиме реального времени, после того, как она была запущена и/или пытается внедрить себя в запущенные процессы (технология NPT). Обеспечивая защиту от Hydraq/Aurora, Stuxnet и вредоносного ПО, такого как Tidsrev и ZeroAccess, она зарекомендовала себя как одну из самых важных технологий защиты конечных точек.

Как это работает? Классификационный движок, основанный в области Искусственного Интеллекта

Symantec создала одну из самых больших баз данных поведенческих профилей во всем мире, имея около 1.2 миллиардов экземпляров приложений. Анализируя поведение хороших и плохих файлов, используя метод машинного обучения, Symantec способна создавать профили для приложений, которые еще не были созданы. Опираясь почти на 1400 различных поведенческих атрибутов и богатый контекст, которые компания получает от других компонентов, таких как Insight, IPS, AV-движок, классификация SONAR способна быстро обнаружить вредоносное поведение и принимать меры по остановке вредоносных приложений до того, как они нанесут ущерб. В 2011 году более 586 миллионов исполняемых DLL-файлов и приложений, были проанализированы с помощью технологии SONAR.

Non-process Based Threat Protection

Современные угрозы не всегда являются отдельными исполняемыми файлами. Зачастую, они пытаются скрыться при помощи инъекций в широко известные запущенные процессы, приложения или другие компоненты, тем самым скрывая свою вредоносную деятельность под видом доверенных процессов (к примеру, системных), или же доверенных приложений. В качестве примера, при выполнении вредоносного приложения, оно может внедрить вредоносный код в запущенные процессы, такие как explorer.exe (процесс оболочки Рабочего стола), Iexplorer.exe (браузер Internet Explorer) или зарегистрировать вредоносные компоненты в качестве расширений для подобных приложений. SONAR предотвращает выполнение кода, введенного в целевой процесс, путем классификации источника, пытающегося сделать инъекцию. Он также классифицирует, и при необходимости останавливает вредоносный код, загружаемый в целевой или доверенный процесс.

Политика Поведенческой блокировки

Загрузка методом «Drive-by» работает, используя уязвимости в браузерных плагинах, таких как Adobe Reader, Oracle Sun Java и Adobe Flash. После того, как уязвимость была обнаружена подобной загрузкой, она может использовать уязвимое приложение в своих целях, т.е. для запуска любого другого приложения. Создавая определение политики Поведенческой блокировки, Symantec может блокировать вредоносные поведения, такие как “Adobe Acrobat не должно создавать другие исполняемые файлы” или “этой DLL запрещена инъекция в процесс explorer.exe», тем самым защищая систему. Это может быть описано как блокировка поведения на основе политики и правил. Эти политики/определения SONAR создаются командой Symantec STAR и автоматически задействованы в блокирующем режиме и не требуют управления. Это предотвращает подозрительное поведение «хороших» приложений, и автоматически защищает пользователей.

Сигнатуры Behavioral Policy Enforcement (BPE – поведенческое применение политик)

Возможность развития в соответствии с непрерывно изменяющимися угрозами, является неотъемлемой частью технологий SONAR, поэтому защита продуктов компании Symantec имеет возможность ориентироваться на угрозы даже завтрашнего, еще не наступившего дня. Когда Symantec обнаруживает новое семейство угроз, такие как новые руткиты, трояны, FakeAV или другие типы вредоносных программ, она может создать новые поведенческие сигнатуры для обнаружения подобных семейств угроз, и доставить их вместе с обновлениями. Поэтому, компании совершенно не обязательно обновлять код самого продукта. Это так называемые поведенческие сигнатуры SONAR Enforcement Policy. Эти сигнатуры можно довольно быстро написать, протестировать и доставить пользователю, и именно они дают SONAR «гибкости» и «адаптивности», что позволяет ей дать ответ на некоторые классы возникающих угроз, имея при этом очень низкий уровень ложных срабатываний.

Так как же работают BPE-сигнатуры?

Давайте взглянем на приложение, которое запускается для выполнения.

1) Оно создает определенные компоненты в директории TEMP

2) Добавляет свои записи в реестр

3) Меняет hosts-файл

4) Оно не имеет интерфейса

5) Оно открывает связи на «высоких» портах

Любая из этих форм поведения сама по себе не может быть “плохой”, но в целом ее поведенческий профиль расценивается, как плохой. STAR-аналитик создает правило, в котором указывает, что если имеется определенная последовательность поведения исполняемых файлов с определенными характеристиками Репутации Insight, то продукт должен остановить этот процесс и выполнить откат изменений. SONAR умеет создавать виртуальную песочницу вокруг зараженного, но вполне законного приложения и тем самым может предотвратить любые вредоносные действия зараженного приложения, которое способно нанести вред компьютеру пользователя. Это является совершенно новой парадигмой в сфере конечной защиты пользователя. Она работает за счет использования данных, которые показывают действия приложения, а не его внешний вид.

Автоматическое Восстановление вредоносных файлов с помощью песочницы

Защита на основе поведения в режиме реального времени отслеживает и помещает в песочницу приложения, процессы и события во время того, как они происходят. Системные изменения могут быть отменены с целью предотвращения вредоносной активности.

Мониторинг приложений и процессов в режиме реального времени

SONAR отслеживает и защищает более 1400 аспектов всех запущенных приложений, DLL-файлов и процессов, предоставляя защиту в режиме реального времени, по мере их выполнения.

STAR Intelligence Communication Bus

Технология защиты SONAR не работает сама по себе. Движок обменивается данными с другими сервисами защиты при помощи протокола STAR Intelligence Communication (STAR ICB). Движок Сетевой IPS, соединяется с движком Symantec Sonar, а затем с движком Внутренней Репутации (Insight Reputation). Это позволяет предоставить более информативную и точную защиту, какую не может предоставить практически ни один продукт.

Как можно исправить ошибки, связанные с SONAR.EXE?

Повреждение, отсутствие или удаление файлов SONAR.EXE может привести к возникновению ошибок исполняемого файла EXE, которые чаще всего наблюдаются на этапе запуска Guide to Hacking Software Security 2002. Как правило, решить проблему позволяет получение новой копии файла EXE, которая не содержит вирусов. Мы также рекомендуем выполнить сканирование реестра, чтобы очистить все недействительные ссылки на SONAR.EXE, которые могут являться причиной ошибки.

PortableApps.com Application форматы классифицируют в качестве Исполнимые файлы, и они имеют расширение EXE. В таблице ниже представлен список доступных для загрузки файлов SONAR.EXE, подходящих для большинства версий Windows (включая %%os%%). В нашей базе представлены не все версии SONAR.EXE, поэтому нажмите на кнопку Request (Запрос), чтобы наши сотрудники её получили. Если вы не нашли необходимую вам версию файла в нашей базе, представленной ниже, мы рекомендуем обратиться непосредственно к Silver Star Publishing.

Поместите новый файл SONAR.EXE на место предыдущего (перезаписав предыдущий). Проблема больше не должна возникать, однако, чтобы убедиться в этом окончательно, следует выполнить проверку. Повторно запустите Guide to Hacking Software Security 2002, чтобы убедиться в успешном решении проблемы.

Часто задаваемые вопросы по быстрому устранению неполадок, связанных с SONAR.EXE

Вопрос: Что такое SONAR.EXE?

SONAR.EXE — это файл EXE, разработанный Silver Star Publishing для Guide to Hacking Software Security 2002, также известный в качестве Windows Executable файла.

Вопрос: Почему у меня возникают ошибки, связанные с SONAR.EXE?

Проблемы SONAR.EXE обычно возникают в результате отсутствия, случайного удаления или повреждения файла при заражении вредоносным ПО.

Вопрос: Когда возникают ошибки, связанные с SONAR.EXE?

Включение компьютера, запуск Guide to Hacking Software Security 2002 или использование соответствующей функции программного обеспечения может привести к возникновению ошибок, связанных с SONAR.EXE.

Вопрос: Как исправить ошибки, связанные с SONAR.EXE?

Полное устранение неполадок, связанных с SONAR.EXE, осуществляется в несколько этапов. Следуйте нашим кратким инструкциям по устранению неполадок, представленным ниже, или используйте более подробное руководство, представленное далее в настоящей статье.

Вопрос: Быстрый способ устранения проблем, связанных с SONAR.EXE

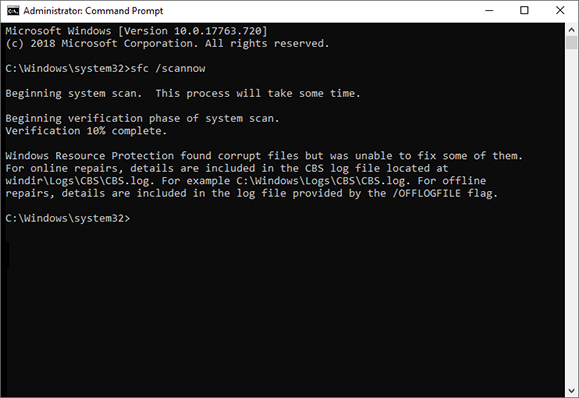

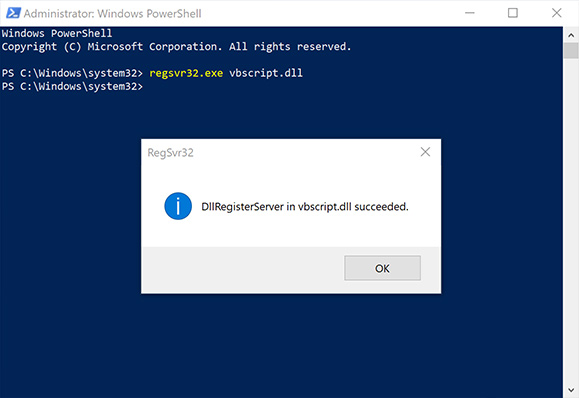

К счастью, Microsoft Windows включает в себя ряд средств, которые можно использовать для устранения проблем с SONAR.EXE. В следующем уроке мы расскажем о простых шагах по использованию этих инструментов для решения возникших проблем.

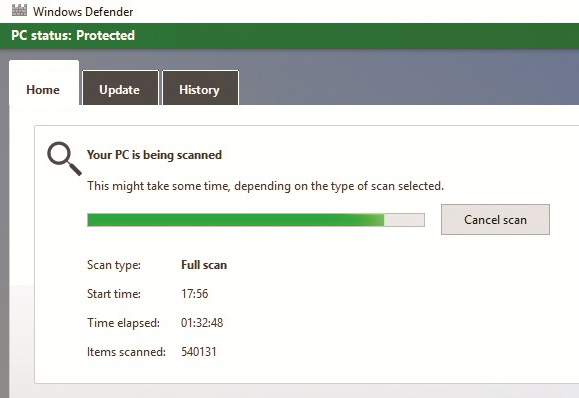

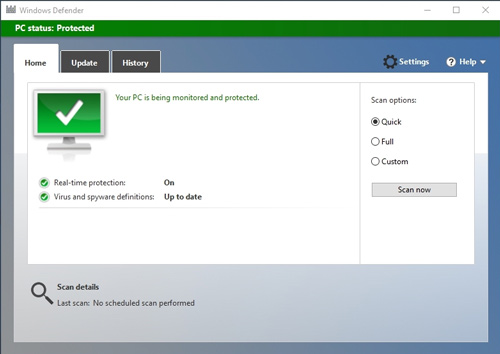

Выполните проверку вашего ПК на наличие вирусов (мы рекомендуем использовать Защитник Windows), чтобы убедиться, что SONAR.EXE не был повреждён вредоносным ПО.

Посредством regedit, вручную найдите все недействительные записи или выполните автоматическое сканирование реестра, чтобы убедиться, что исправлены все недействительные записи SONAR.EXE.

Вручную загрузите новую копию SONAR.EXE и поместите в месте расположеня файла, который был установлен изначально.

Для замены SONAR.EXEудалите и переустановите Guide to Hacking Software Security 2002.

Используемое программное обеспечение:

Время для выполнения: 5 минут

Совместима с Windows 2000, XP, Vista, 7, 8 и 10

Идентификатор статьи: 209863

Быстрые ссылки

Другие известные версии файлов

Выберите версию ОС

Выберите программное обеспечение

Отображение результатов для:

Спасибо, ваш файл запроса был получен.

Распространенные сообщения об ошибках в SONAR.EXE

Наиболее распространенные ошибки SONAR.EXE, которые могут возникнуть на компьютере под управлением Windows, перечислены ниже:

- “Ошибка приложения SONAR.EXE.”

- “SONAR.EXE не является приложением Win32.”

- “Возникла ошибка в приложении SONAR.EXE. Приложение будет закрыто. Приносим извинения за неудобства.”

- “Файл SONAR.EXE не найден.”

- “SONAR.EXE не найден.”

- “Ошибка запуска программы: SONAR.EXE.”

- “Файл SONAR.EXE не запущен.”

- “Отказ SONAR.EXE.”

- “Неверный путь к приложению: SONAR.EXE.”

Такие сообщения об ошибках EXE могут появляться в процессе установки программы, когда запущена программа, связанная с SONAR.EXE (например, Guide to Hacking Software Security 2002), при запуске или завершении работы Windows, или даже при установке операционной системы Windows. Отслеживание момента появления ошибки SONAR.EXE является важной информацией при устранении проблемы.

Причины ошибок в файле SONAR.EXE

Проблемы SONAR.EXE могут быть отнесены к поврежденным или отсутствующим файлам, содержащим ошибки записям реестра, связанным с SONAR.EXE, или к вирусам / вредоносному ПО.

Более конкретно, данные ошибки SONAR.EXE могут быть вызваны следующими причинами:

- Поврежденные ключи реестра Windows, связанные с SONAR.EXE / Guide to Hacking Software Security 2002.

- Вирус или вредоносное ПО, которые повредили файл SONAR.EXE или связанные с Guide to Hacking Software Security 2002 программные файлы.

- Другая программа злонамеренно или по ошибке удалила файлы, связанные с SONAR.EXE.

- Другая программа находится в конфликте с Guide to Hacking Software Security 2002 и его общими файлами ссылок.

- Поврежденная загрузка или неполная установка программного обеспечения Guide to Hacking Software Security 2002.

Как исправить ошибки в SONAR.EXE

Предупреждение: Мы не рекомендуем скачивать SONAR.EXE с сайтов типа “EXE”. Такие сайты распространяют файлы EXE, которые не одобрены официальным разработчиком файла SONAR.EXE и часто могут поставляться в комплекте с инфицированными вирусом или другими вредоносными файлами. Если вам требуется копия файла SONAR.EXE, настоятельно рекомендуется получить ее непосредственно у Silver Star Publishing.

Ниже описана последовательность действий по устранению ошибок, призванная решить проблемы SONAR.EXE. Данная последовательность приведена в порядке от простого к сложному и от менее затратного по времени к более затратному, поэтому мы настоятельно рекомендуем следовать данной инструкции по порядку, чтобы избежать ненужных затрат времени и усилий.

Пожалуйста, учтите: Нажмите на изображение [  ] , чтобы развернуть инструкции по устранению проблем по каждому из шагов ниже. Вы также можете использовать изображение [

] , чтобы развернуть инструкции по устранению проблем по каждому из шагов ниже. Вы также можете использовать изображение [  ], чтобы скрывать инструкции по мере их выполнения.

], чтобы скрывать инструкции по мере их выполнения.

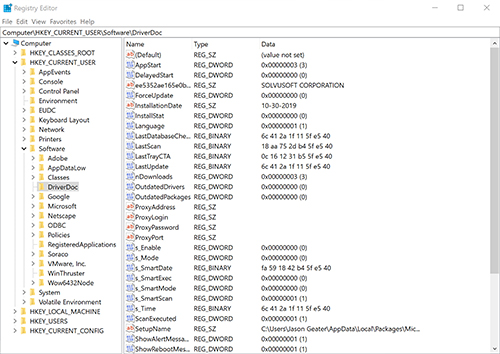

Шаг 1: Исправить записи реестра, связанные с Guide to Hacking Software Security 2002

Иногда ошибки SONAR.EXE и другие системные ошибки EXE могут быть связаны с проблемами в реестре Windows. Несколько программ может использовать файл SONAR.EXE, но когда эти программы удалены или изменены, иногда остаются “осиротевшие” (ошибочные) записи реестра EXE.

В принципе, это означает, что в то время как фактическая путь к файлу мог быть изменен, его неправильное бывшее расположение до сих пор записано в реестре Windows. Когда Windows пытается найти файл по этой некорректной ссылке (на расположение файлов на вашем компьютере), может возникнуть ошибка SONAR.EXE. Кроме того, заражение вредоносным ПО могло повредить записи реестра, связанные с Guide to Hacking Software Security 2002. Таким образом, эти поврежденные записи реестра EXE необходимо исправить, чтобы устранить проблему в корне.

Редактирование реестра Windows вручную с целью удаления содержащих ошибки ключей SONAR.EXE не рекомендуется, если вы не являетесь специалистом по обслуживанию ПК. Ошибки, допущенные при редактировании реестра, могут привести к неработоспособности вашего ПК и нанести непоправимый ущерб вашей операционной системе. На самом деле, даже одна запятая, поставленная не в том месте, может воспрепятствовать загрузке компьютера!

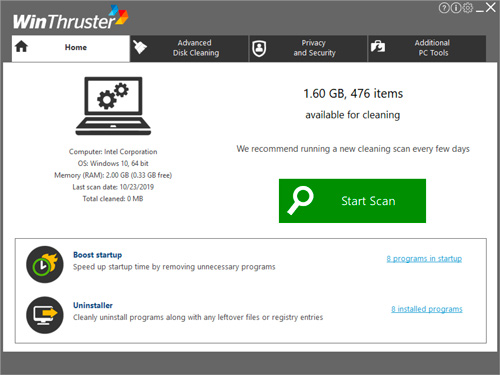

В связи с подобным риском мы настоятельно рекомендуем использовать надежные инструменты очистки реестра, такие как %%product%% (разработанный Microsoft Gold Certified Partner), чтобы просканировать и исправить любые проблемы, связанные с SONAR.EXE. Используя очистку реестра, вы сможете автоматизировать процесс поиска поврежденных записей реестра, ссылок на отсутствующие файлы (например, вызывающих ошибку SONAR.EXE) и нерабочих ссылок внутри реестра. Перед каждым сканированием автоматически создается резервная копия, позволяющая отменить любые изменения одним кликом и защищающая вас от возможного повреждения компьютера. Самое приятное, что устранение ошибок реестра может резко повысить скорость и производительность системы.

Предупреждение: Если вы не являетесь опытным пользователем ПК, мы НЕ рекомендуем редактирование реестра Windows вручную. Некорректное использование Редактора реестра может привести к серьезным проблемам и потребовать переустановки Windows. Мы не гарантируем, что неполадки, являющиеся результатом неправильного использования Редактора реестра, могут быть устранены. Вы пользуетесь Редактором реестра на свой страх и риск.

Перед тем, как вручную восстанавливать реестр Windows, необходимо создать резервную копию, экспортировав часть реестра, связанную с SONAR.EXE (например, Guide to Hacking Software Security 2002):

- Нажмите на кнопку Начать.

- Введите “command” в строке поиска. ПОКА НЕ НАЖИМАЙТЕENTER!

- Удерживая клавиши CTRL-Shift на клавиатуре, нажмите ENTER.

- Будет выведено диалоговое окно для доступа.

- Нажмите Да.

- Черный ящик открывается мигающим курсором.

- Введите “regedit” и нажмите ENTER.

- В Редакторе реестра выберите ключ, связанный с SONAR.EXE (например, Guide to Hacking Software Security 2002), для которого требуется создать резервную копию.

- В меню Файл выберите Экспорт.

- В списке Сохранить в выберите папку, в которую вы хотите сохранить резервную копию ключа Guide to Hacking Software Security 2002.

- В поле Имя файла введите название файла резервной копии, например “Guide to Hacking Software Security 2002 резервная копия”.

- Убедитесь, что в поле Диапазон экспорта выбрано значение Выбранная ветвь.

- Нажмите Сохранить.

- Файл будет сохранен с расширением .reg.

- Теперь у вас есть резервная копия записи реестра, связанной с SONAR.EXE.

Следующие шаги при ручном редактировании реестра не будут описаны в данной статье, так как с большой вероятностью могут привести к повреждению вашей системы. Если вы хотите получить больше информации о редактировании реестра вручную, пожалуйста, ознакомьтесь со ссылками ниже.

Мы не несем никакой ответственности за результаты действий, совершенных по инструкции, приведенной ниже – вы выполняете эти задачи на свой страх и риск.

Защита SONAR

Функция SONAR находит новые угрозы, анализируя характеристики файлов. Она выявляет вредоносный код до того, как описания вирусов станут доступны в LiveUpdate, обеспечивая защиту от дополнительных угроз.

Для использования защиты SONAR, работающей в реальном времени, компьютер должен быть подключен к Интернету.

При необходимости можно изменить параметры SONAR, в том числе параметры расширенного режима и защиты сетевых дисков.

NortonLifeLock рекомендует включать защиту сетевого диска, чтобы обеспечить безопасность сетевых дисков.

Включение защиты сетевых дисков

Откройте вкладку Автоматическая защита , найдите раздел Защита SONAR и переместите ползунок в строке Защита сетевых дисков в положение Вкл. .

SONAR классифицирует угрозы как имеющие большую или меньшую степень достоверности в зависимости от их поведения. По умолчанию SONAR блокирует угрозы с высокой достоверностью. Для угроз с низкой достоверностью можно настроить блокировку всех угроз или отправку уведомлений, позволяющих принять решение о необходимости блокирования каждой конкретной угрозы. Достаточно один раз разрешить угрозу, чтобы больше не получать уведомлений об обнаружении аналогичных угроз от SONAR.

Настройка расширенного режима SONAR

Откройте вкладку Автоматическая защита , перейдите в раздел Защита SONAR и найдите строку Расширенный режим SONAR :

Если нужно блокировать угрозы с высокой достоверностью и разрешить угрозы с низкой достоверностью, переместите выключатель в положение Выкл .

Если нужно блокировать угрозы с высокой достоверностью и получать уведомления об угрозах с низкой достоверностью, переместите выключатель в положение Автоматически .

Это рекомендуемая настройка.

Если нужно блокировать угрозы с высокой достоверностью и получать уведомления об угрозах с низкой достоверностью и малым числом подозрительных характеристик, переместите переключатель в положение Агрессивная .

Это значение соответствует высокой чувствительности и может привести к ложным срабатываниям защиты на допустимые файлы. Его рекомендуется выбирать только опытным пользователям.

По умолчанию SONAR блокирует только угрозы с высокой достоверностью. Параметры защиты SONAR можно изменить так, чтобы она блокировала все угрозы или предлагала пользователю принимать решение относительно обнаруженных угроз с низкой достоверностью.

Настройка автоматического удаления угроз

Откройте вкладку Автоматическая защита , перейдите в раздел Расширенный режим SONAR и найдите строку Автоматическое удаление угроз :

Если нужно блокировать все угрозы, переместите переключатель в положение Всегда .

Если нужно блокировать только угрозы с высокой достоверностью, переместите переключатель в положение Только несомненные угрозы .

Это рекомендуемая настройка.

Чтобы настроить поведение программы во время обнаружения угрозы, переместите кнопку в положение Спросить меня .

По умолчанию SONAR блокирует угрозы с высокой достоверностью только тогда, когда компьютер не используется. Параметры защиты SONAR можно изменить так, чтобы она удаляла все угрозы или предлагала пользователю принимать решение относительно обнаруженных угроз с низкой достоверностью.

Настройка удаления угроз в отсутствие пользователя:

Откройте вкладку Автоматическая защита , перейдите в раздел Расширенный режим SONAR и найдите строку Удаление угроз, если меня нет на месте :

Если нужно блокировать все угрозы, переместите переключатель в положение Всегда .

Если нужно блокировать только угрозы с высокой достоверностью, переместите переключатель в положение Только несомненные угрозы .

Это рекомендуемая настройка.

Чтобы игнорировать угрозы во время вашего отсутствия, переместите переключатель в положение Игнорировать .

Используя параметр “Показывать уведомления о блокировках SONAR”, можно включить или выключить отправку уведомлений при блокировке угроз защитой SONAR. Например, можно выключить отправку уведомлений, если вы смотрите фильм или играете в полноэкранном режиме.

Настройка отображения уведомлений о блокировках SONAR:

Откройте вкладку Автоматическая защита , перейдите в раздел Расширенный режим SONAR и найдите строку Показывать уведомления о блокировках SONAR :

Для получения уведомлений обо всех угрозах, блокируемых SONAR, переместите переключатель в положение Показать все .

Для выключения отправки уведомлений с сохранением возможности просматривать сведения о блокированных угрозах в окне Журнал безопасности переместите переключатель в положение Только заносить в журнал .

Для того, чтобы открыть Журнал безопасности , перейдите в главное окно Norton, дважды щелкните значок Безопасность и выберите Журнал .

Американским ВМС запретили использовать сонар-убийцу

Поисковое судно с сонаром SURTASS/LFA

Девятый окружной апелляционный суд Сан-Франциско запретил ВМС США использовать мощный буксируемый подводный низкочастотный сонар SURTASS/LFA в мирное время. Как пишет Wired, соответствующее постановление было принято 15 июля текущего года. Сонар, предназначенный для поиска подводных лодок противника, признали опасным для жизни морских животных.

Сонар представляет собой буксируемое устройство, которое на специальном тросе тянет за собой корабль — охотник на подводные лодки. Устройство оснащено 18 излучателями и приемниками работающими в инфразвуковом диапазоне волн на частотах от 100 до 500 герц. Считается, что такие сонары дезориентируют морских животных и могут служить причиной их выбрасывания на берег.

До сих ВМС США руководствовались «Национальным актом о защите морских обитателей», вступившим в силу в 1972 году. Этот документ предполагал, что сонары могут наносить вред морским животным. Этот же акт разрешал военным задействовать средства звукового обнаружения только в том случае, если отсутствовало прямое доказательство присутствия в зоне работы устройства млекопитающих.

При этом документ не оговаривал места, безусловно запрещенные для «осмотра» сонаром. В результате этой «дыры» в законе ВМС США иногда даже включали сонары в акватории Галапагос. Национальная служба по определению морских рыбных ресурсов Национального управления океанических и атмосферных исследований, разработавшее акт о защите, заявило, что тщательно изучит решение суда.

В ноябре прошлого года в США проводилось расследование причин гибели двух бутылконосых дельфинов, найденных 21 октября 2015 года на пляжах Империал и Сильвер Стрэнд в Сан-Диего. Предположительно, причиной гибели дельфинов могло стать использование кораблями ВМС США активных сонаров в прибрежных водах Калифорнии.

Американские военные включали сонары, когда их корабли находились в 80 морских милях (148 километров) от тех мест, где нашли мертвых дельфинов. Сонары на двух кораблях ВМС США работали короткими включениями с 19 октября, а общее время их работы за несколько суток составило около часа. Средства обнаружения использовались во время учения.

Поводом для проведения расследования стала небольшая численность бутылконосых дельфинов — афалин — у побережья Калифорнии — в настоящее время насчитывается всего 323 особи. Численность популяции дельфинов у побережий Калифорнии, Орегона и Вашингтона составляет 1006 единиц. По оценке службы, смерть двух афалин — уже большая потеря.

Еще до завершения расследования Национальная служба по определению морских рыбных ресурсов уведомила судебные органы о гибели дельфинов и возможном нарушении ВМС США правил использования сонаров.

Корабли используют сонары для поисках различных объектов под водой, включая роботов и подводные лодки. Сонар излучает звуковой сигнал, а затем принимает отраженные звуковые колебания и на их основе определяет местоположение подводных объектов. Активные сонары могут нарушать вскармливание детенышей морскими млекопитающими и нарушать их обмен информацией.

Атака SonarSnoop превращает смартфон в эхолокатор для хищения информации

Xakep #252. Чемоданчик хакера

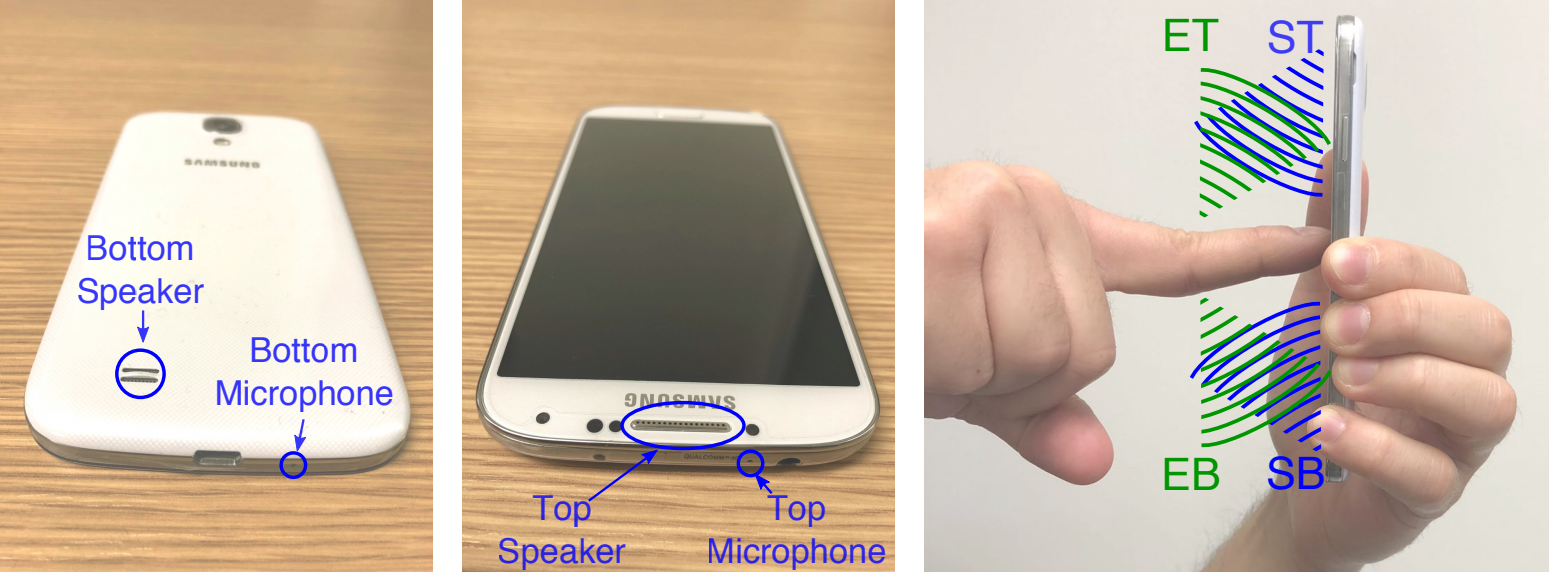

Специалисты из Линчёпингского университета и Университета Ланкастера разработали концепт интересной атаки SonarSnoop, которая позволяет использовать смартфон как эхолокатор, перехватывая и похищая информацию о касаниях пользователя.

Феймворк SonarSnoop, созданный исследователями, работает с принципом эхолокации. Акустика смартфона используется для генерации звуковых сигналов, а микрофоны для улавливания отраженных сигналов. При этом исследователи использовали ортогональное мультиплексирование с частотным разделением, то есть сигналы передаются на частотах, которые не улавливает человеческое ухо. Пользователь попросту не заметит такую атаку.

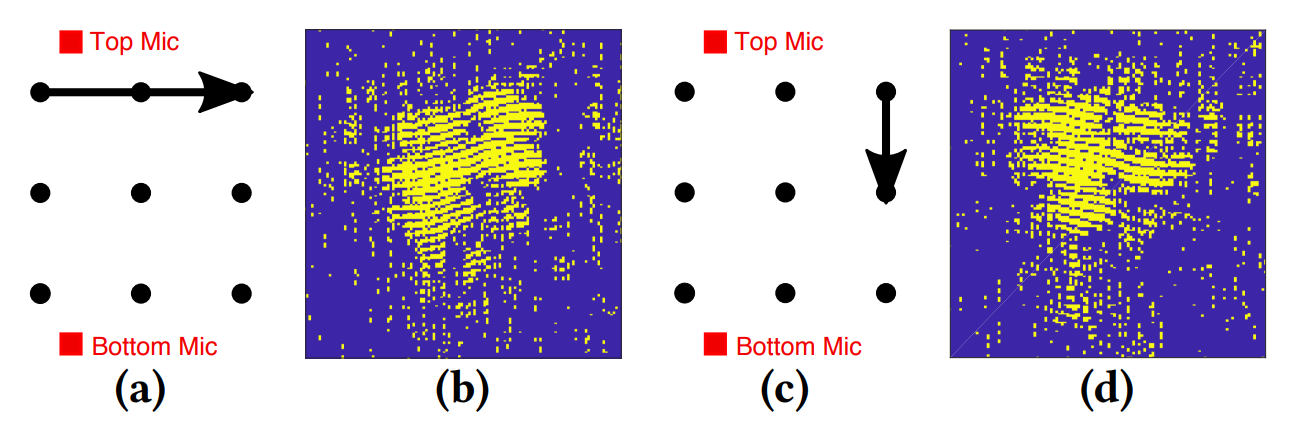

«Полученные сигналы составляют так называемую матрицу эхопрофиля, визуализируя перемещения и позволяя нам наблюдать за движением [пользователя]. Сопоставление данных о движении, полученных от разных микрофонов, позволяет вычислить нажатия и изменения форм», — пишут авторы SonarSnoop.

После сбора информации происходит обработка данных, в ходе которой производится рассмотрение предполагаемой позиции микрофонов устройства и очистка от возможных «артефактов», которые могут помешать анализу. С помощью собранных и обработанных таким образом данных, к примеру, можно вычислить используемый жертвой графический ключ. Именно вычисление графических ключей стало главной темой доклада экспертов, однако ту же методику можно применить для других нужд, например, распознавания паролей.

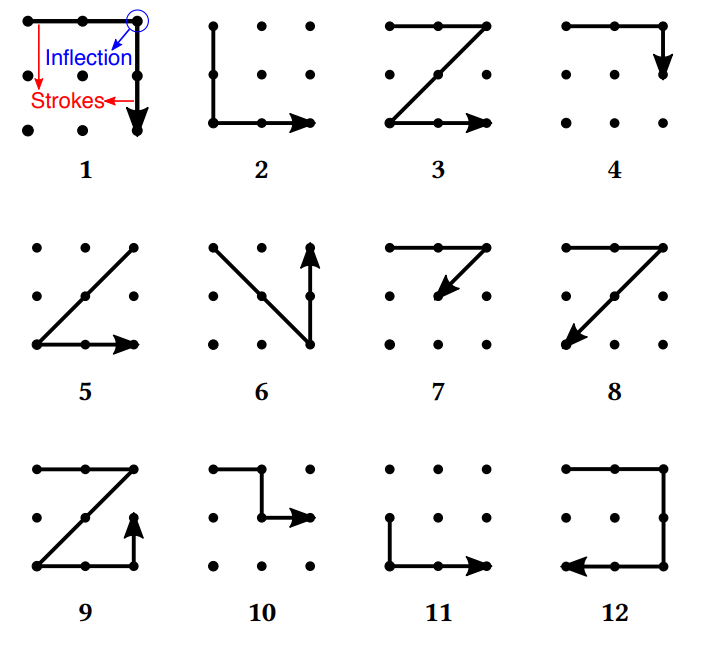

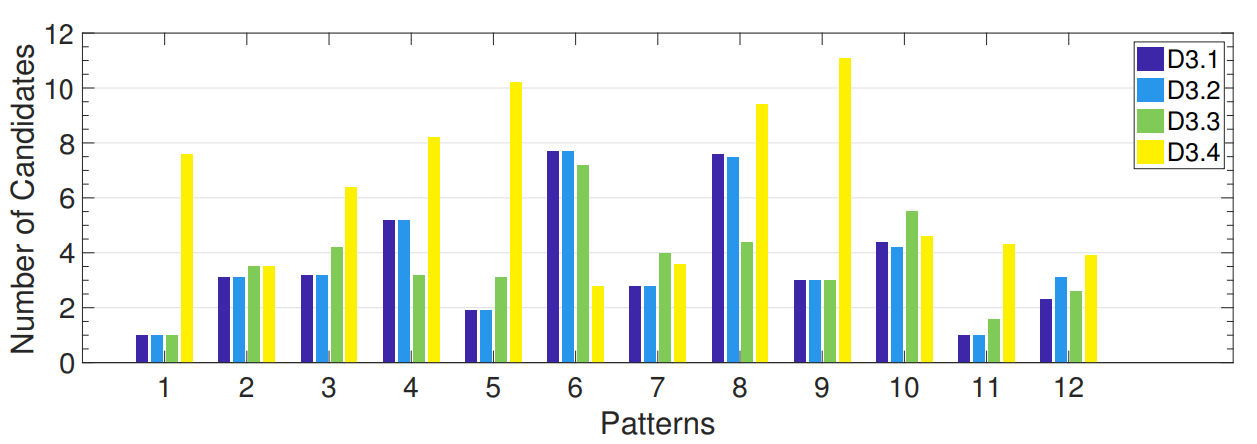

Во время тестов, в которых приняли участие 10 добровольцев и устройства Samsung Galaxy S4, исследователи использовали 12 разных графических ключей с 15 уникальными росчерками. Полученные данные отдали для изучения модели машинного обучения, и вскоре стало очевидно, что результаты получаются наиболее точными, если используются входные данные с обоих микрофонов (по понятным причинам).

На выходе SonarSnoop предлагал специалистам готовые варианты возможных паттернов, но не сам готовый графический ключ. В итоге группе удалось сократить среднее число корректных вариантов до 3,6 (то есть удалось исключить 70% паттернов). В ряде случаев анализ позволял исключить все неверные комбинации и вычислить фактический рисунок ключа.

В настоящее время SonarSnoop имеет ряд ограничений и минусов, которые делают его малопривлекательным в глазах киберпреступников. К примеру, пока фреймворк нужно адаптировать для конкретной модели смартфона. Также пока SonarSnoop не учитывает различную скорость взаимодействия с устройством. Специалисты признают, что в текущем виде SonarSnoop – это концепт, который находится на ранней стадии разработки, однако полагают, что у такого типа акустических атак по стороннему каналу есть большой потенциал.

ESN sonar что это за программа и нужна ли она?

Всем хеллоу

Всем хеллоу  Я выяснил, что данная программа установилась вместе с компьютерной игрой Battlefield 4. Предназначена для голосового общения.

Я выяснил, что данная программа установилась вместе с компьютерной игрой Battlefield 4. Предназначена для голосового общения.

На другом форуме также узнал некую инфу. Сообщается, что у одного юзера наблюдалась картина, когда не работал левый shift на клавиатуре. Человек не долго думая взял и заменил клавиатуру, но ситуация осталась прежней, человек подумал вот попадос! Методом проб и ошибок, поисков в чем проблема, человек все таки пришел к выводу, что все дело в приложении ESN sonar. Если прекратить работу этого приложения (правый клик по иконке в трее), то левый shift начинает работать как в прежнем режиме, вот такой феномен.

Мы можем сделать уже первое заявление господа, ESN sonar это дополнительное приложение, входящее в состав игры Battlefield 4. Цель у приложения одна, это обеспечение голосовой связи между игроками. Юзеры отмечают также, что Скайп прекрасен, спору нет, но все таки ESN sonar лучше, но такой прикол с шифтом ни в какие ворота не лезет

Один пользователь на форуме Battlefield написал, что у его знакомого такая же ерундовина, так вот знакомый взял и повесил голос на альт вместо шифта и проблемы нет. Попробуйте и вы, если вдруг у вас будет наблюдаться такая проблема.

Так, стоп, голосовой чат вроде есть не в самой игре, а в батллоге, что это такое я не знаю. Но настройку можно произвести в меню группы, нажав на шестеренку над аватарками:

И потом откроются настройки (где кстати и можно изменить кнопку shift):

Программа может быть не только в четвертой версии игры Battlefield, но и в третьей, а может и во второй

Кстати, я не уверен, но вроде бы данный голосовой чат работает по технологии VoIP..

Один юзер написал что он не припомнит чтобы при установке игры были где-то сказано про ESN sonar. С другой стороны если это голосовой чат, то эта программа наверно по мнению производителя обязательно должна быть установлена. Вот примерно как этот чат выглядит (извините за плохое качество картинки):

Вот еще один юзер пишет и все становится на вои места. ESN sonar это часть BF3 ну или BF4 и он просто необходим для работы игрового клиента, что также важно, он зарегистрирован как плагин BF3/BF4.

Можно ли данное приложение отключить? Вроде можно. Но вот есть риск словить какой-то глюк потом с игрой..

Новые сведенья. ENS Sonar обычно ставится при установке плагина в браузере под названием Battlelog. То есть этот плагин спокойно может быть у вас в Google Chrome например… Вот нашел картинку даже по поводу плагина в браузере Хром, смотрите он называется как ESN Sonar API:

Также есть мнение, что даже если удалить данную программу, то игра потом ее снова сама поставит. Правда это или нет я к сожалению проверить не могу

Работает ENS Sonar под процессом SonarHost.exe

Итак ребята, давайте соберем все в кучу и подытожим:

- ESN Sonar представляет из себя плагин для интернет-телефонии и используется исключительно в EA Battlelog.

- Battlelog является некой площадкой, где вы можете пообщаться на любую тему, связанную с игрой Battlefield.

- Для голосового чата в Battlefield, наличие ESN Sonar является обязательным условием.

- Только что я узнал, что если вы НЕ ПОЛЬЗУЕТЕСЬ ГОЛОСОВЫМ ЧАТОМ в игре, то ESN Sonar вы можете удалить! Думаю что достаточно стандартного метода, это зажать кнопки Win + R, далее ввести команду appwiz.cpl, потом найти в списке приложение ESN Sonar, нажать правой кнопкой и следовать инструкциям по деинсталляции.

Вот кстати нашел картинку по поводу удаления, вот список программ и здесь находится ESN Sonar (указал стрелочкой), нажимаете правой кнопкой по проге ну и выбираете Удалить и потом нажимаете Далее, все как обычно:

Также я узнал что для данной программы создается специальное правило в штатном виндовском брандмауэре, правило называется ESN Sonar Host Application:

Зеленая иконка означает что доступ в сеть разрешен

Надеюсь вы нашли ответ на свой вопрос. Будем прощаться, удачи вам

Добавить комментарий Отменить ответ

Этот сайт использует Akismet для борьбы со спамом. Узнайте как обрабатываются ваши данные комментариев.