Кто следит за компьютером ?

Как узнать, следят ли в данный момент за твоим компьютером с другого?

В офисе на каждом компьютере стоит Радмин-программа, дающая возможности удаленного доступа. Периодически курсор начинает бежать независимо от моих движений мышью (мышь оптическая). Насколько я понимаю, такое движение может быть вызвано тем, что мышь очень чувствительная или . (похоже у меня мания преследования). По каким еще признакам, кроме движения курсора, можно понять, что за твоим компьютером следят.

То что курсор мыши бегает, это скорее хотят управлять вашим компьютером, нежели отслеживать. Чтобы отслеживать достаточно отсылать по интернету скриншот того, что у вас на экране и ваши файлы.

А курсор мыши может двигаться чтобы зайти, к примеру, в нужный раздел вашего диска и сделать его скриншот или зайти на какой-то сайт, чтобы щёлкнуть по рекламе на их сайте.

Есть даже такая программа userator, управляющая вашей мышью и заходящая на сайты, чтобы имитировать, что на эти сайты кто-то заходит. Людям платят за то, что они её устанавливают. Я побоялся её использовать, потому что у меня постоянная авторизация в google и yandex, а программа заходит на сайты из поисковиков, то есть как бы находится у меня в аккаунте.

Вообще управление курсором может осуществить любая программа, так как в Windows есть для этого специальная подпрограмма SetCursorPos, а вот отслеживание – это более сложный процесс.

![]()

Если у Вас на компьютере установлена ОС Windows, Вы можете легко узнать, не заходил ли к Вам незванный гость с помощью функции Event Viewer, которая регистрирует все недавние действия.

Наберите в поиске “Event Viewer”, нажмите Eter. В появившемся окошке нажмите “Просмотр журналов событий”, дважды щелкните “Журналы Windows”, потом – “Система”.

Теперь перед Вами – все последние действия, совершенные на Вашем компьютере. Если Вы подозреваете, что некоторые были совершены не Вами, нажмите на них, чтобы увидеть более подробную информацию. Также советую проверить еще и историю браузера (на всякий случай).

Ну , люди, вы даёте! Такое чувство, что никто нигде не работает, никого не волнует их деловая и социальная репутация, у всех начальник – родной папа и всем плевать, кто о них что подумает и выгонит ли с работы со скандалом. Есть такие элементарные понятия, как достоинство, честь. И на работе, особенно в крупных престижных компаниях с хорошей зарплатой мы должны отвечать всем требованиям нашей должности и деловому имиджу фирмы. Поэтому такие открытые окна на рабочем столе как одноклассники, контакт, или ещё хуже какие-нибудь сайты знакомств, или поисковик с заданной темой “скидки на нижнеё бельё” или “признаки беременности” – всё это недопустимо. Но все мы люди, и с раннего утра до вечера ни разу не проверить личную почту, не сообщить что-то важное знакомому или, в конце концов, действительно, не узнать признаки беременности (если вот горит прямо!) невозможно. Поэтому проблема действительно есть. Как узнать, если за компом в данный момент наблюдают? Обращайте внимание на любые значки на экране монитора. Например, я заметила, что в нижнем углу монитора на панели задач может быть значок квадратный с IP-адресом, например, “192.168.2.92”. Это означает, что комп с таким адресом подключен к вашему и имеет доступ на ваш экран и куда угодно. А если бегает сама мышка – действительно, это тоже элемент слежки, притом текущий, т.е. человек именно в данный момент своими глазами видит то, что у вас открыто на мониторе.

4 способа узнать, пользовался ли кто-то компьютером в ваше отсутствие

Если у вас есть подозрения, что кто-то пользовался вашим компьютером втайне от вас, то это можно легко проверить. Это может понадобиться как дома, так и на работе. Существует несколько способов проверить, когда включался компьютер, в том числе с помощью сторонних программ.

Как узнать, когда включали и выключали компьютер

Проще всего воспользоваться встроенным приложением «Просмотр событий». Зайдите в поиск через меню «Пуск» и наберите название программы. Если так найти не получилось, то кликните правой кнопкой мыши по ярлыку «Этот компьютер» и выберите «Управление». Далее, в левой части экрана выберите «Просмотр событий».

Ищите папку «Журналы Windows» на левой панели. Затем выберите пункт «Система».

Теперь нужно оставить только те события, которые нас интересуют. Для этого кликните правой кнопкой мыши на пункте «Система» и выберите «Фильтр текущего журнала» или же найдите фильтр на панели в правой части окна программы.

В окне фильтра нужно совершить всего одно действие. В поле «Источники событий» найдите пункт Winlogon. Поставьте галочку и подтвердите свой выбор.

В журнале останутся только записи о входе и выходе из системы. На основании этого уже можно понять, когда компьютер включали и выключали. Если запись показывает время, когда вы не пользовались компьютером, значит, это сделал кто-то другой.

В качестве альтернативы можно использовать стороннюю программу. Это проще и не придется заходить в системные настройки системы. Скачайте бесплатную программу TurnedOnTimesView. У нее есть русскоязычный интерфейс, но его нужно устанавливать отдельно. Файл локализации нужно скинуть в папку с программой.

Как узнать, какие программы и файлы открывались

Через события Windows можно увидеть и другие действия пользователя. Однако представлены они в неудобном виде: кроме пользовательских программ отображаются еще и многочисленные системные процессы. Некоторую информацию можно посмотреть в реестре системы, куда мы не рекомендуем заходить неопытным пользователям. Поэтому гораздо проще использовать сторонние программы.

Будем использовать программы LastActivityView и ExecutedProgramsList. Они берут данные из уже упомянутого реестра и журнала Windows, поэтому сразу покажут всю картину. А не только то, что было сделано после установки.

Хорошо, что программа не только показывает, что было запущено, но и какой именно файл был открыт. Не забывайте, что в выдаче присутствуют и системные процессы, которые могли обращаться к файлам. Но если, к примеру, был открыт фильм в медиаплеере, то это точно дело рук пользователя.

Рекомендуем пользоваться сразу всеми инструментами, чтобы избежать ошибок. Убедитесь, что вы проверяете именно тот промежуток, когда компьютер использовался не вами.

Проверить историю браузера

Историю браузера легко почистить, поэтому вряд ли кто-то будет оставлять такие очевидные улики. Кроме того, в режиме инкогнито история тоже не сохраняется. Но если «нарушитель» плохо разбирается в компьютерах, то вероятность найти запросы все же есть.

Еще как вариант можно проверить поисковые запросы, которые хранятся в аккаунте Google. Как это сделать, мы подробно рассказали в материале «Как удалить историю поисковых запросов в Google».

Кроме того, даже если кто-то и почистил историю, он вполне мог стереть заодно и ваши запросы. Обращайте на это внимание.

Удаленные файлы и корзина

Еще один маловероятный вариант. После удаления файлов корзину, скорее всего, почистят. Учитывая, что удалять можно отдельные файлы, при этом ваши останутся висеть в корзине, заметить такие действия нельзя. Можно попробовать воспользоваться программами для восстановления данных, например Recuva. Она найдет удаленные файлы, и вы сможете увидеть, что именно удаляли без вашего ведома.

Доверяй, но проверяй! Как и зачем руководство компаний следит за компьютерами подчиненных?

По статистике, каждая третья компания мониторит электронные письма своих тружеников, а каждая пятая – жестко процеживает входящий/исходящий трафик. И тут дело вовсе не в разыгравшейся паранойе.

Вопрос о том, как следить за компьютером сотрудника, совсем не праздный, и для работодателя имеет принципиальное значение. Зачем это нужно? Всё просто:

- слив инсайдерской информации;

- подрыв доверия к руководству;

- нагнетание атмосферы в коллективе;

- снижение результативности работы.

Все это – потенциальные опасности, которые легко предотвращаются соответствующими мерами, но – только если руководство вовремя узнало о них. Поэтому программы слежения за компьютерами сотрудников – реальная необходимость, если хотите – фундамент успешного бизнеса.

Насколько это законно? Вроде бы есть у нас в Конституции что-то о тайне личной переписки (Статья 23). Вот только корпоративная почта – она совсем не личная, и корпоративный трафик – тоже не принадлежит сотруднику. Фактически работодатель арендует ваше личное время, и оно становится рабочим, то есть – уже не вашим.

А теперь о том, как это работает.

Вариант первый – удаленный контроль

Следить за компьютером сотрудника можно по-разному. Эталонный пример – TeamViewer. Изначально программа разрабатывалась для того, чтобы связывать удаленные рабочие места, но очень скоро выяснилось, что таким нехитрым образом можно полностью контролировать ПК сотрудника.

Radmin – популярная альтернатива Тимвьюера, создавалась для удаленной техподдержки, но подошла и для слежки за сотрудниками. Обе программы могут напрямую подключаться к целевому ПК, возможен доступ через брандмауэр, NAT прокси или браузер.

Тут все зависит от настроек – руководитель может просто мониторить ваш рабочий стол, а может полностью взять его под контроль. Важный нюанс – программы не имеют стелс-режима, то есть сотрудник точно знает, что за ним наблюдают.

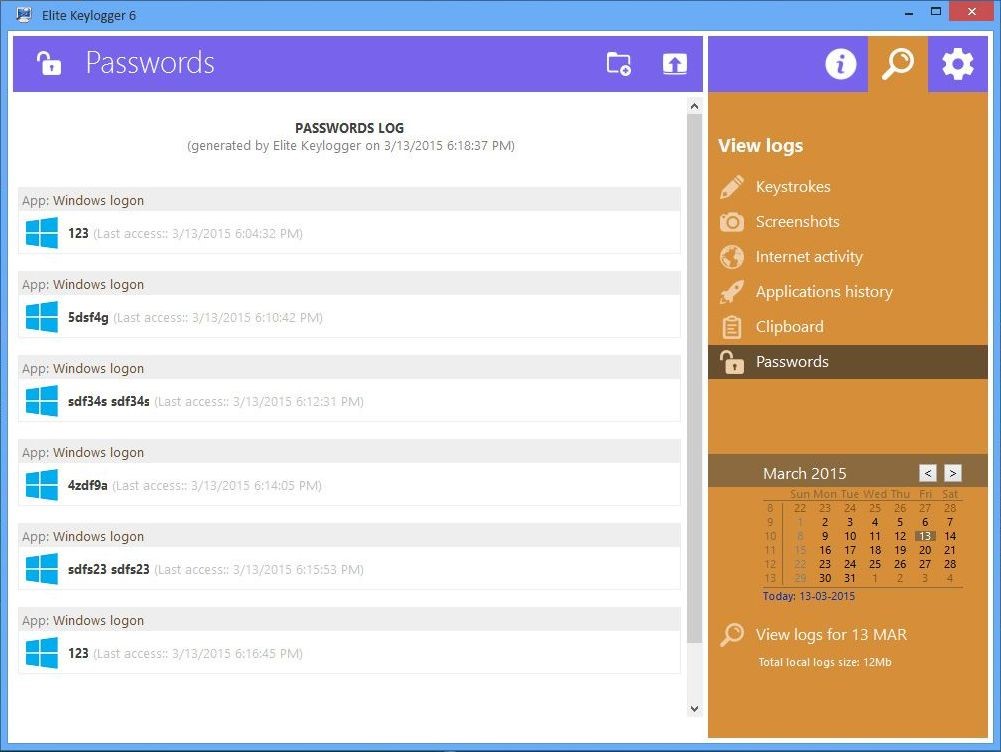

Вариант второй – кейлогеры и видеологеры

Кейлогеры позволяют следить за действиями на компьютере сотрудника через регистрацию деятельности устройств ввода. Если проще – ПО записывает все клики мышкой и все нажатия на кнопки клавиатуры, фиксируя даже время нажатия. Всё это богатство сохраняется в лог-файл, который автоматически пересылается на контрольный ПК по e-mail, FTP, HTTP или по беспроводной связи. Примеров достаточно – SC-KeyLog, Ardamax Keylogger, Actual Spy и тд.

Видеологеры работают иначе – они делают скриншоты экрана или записывают видео с рабочего стола. Обычно активируются с определенной периодичностью или при совершении работником действий, которые админ, настраивающий программу, счел «подозрительными». Примеров масса, есть целевые решения (вроде EMCO Remote Screenshot), а есть многозадачные программы с функцией скрытой записи скриншотов и видео (LiteManager и тд.).

Кейлогеры и видеологеры могут работать в стелс-режиме, то есть сотрудник не будет знать, что его действия фиксируются. Есть готовые коммерческие приложения, но можно воспользоваться и самописной программой, если под рукой имеется специалист, способный справиться с ее разработкой.

Вариант третий – комплексные решения

Если ставить вопрос, какая программа проследит за компьютером наемного труженика лучше всего, то выбор очевиден – это многозадачное ПО, совмещающее функции целого ряда приложений мониторинга и удаленного доступа. Наглядный пример – российская программа Kickidler.

Разработчиком Kickidler позиционируется как программа, отвечающая за учет рабочего времени и контроль сотрудников. Имеет стелс-режим, функционал – всё, что доктор прописал. Например:

- онлайн-мониторинг, а именно – прямая трансляция рабочего стола сотрудника, оповещение о нарушениях рабочего регламента, индикация бездействия системы и отсутствия за ПК;

- система оценки эффективности работы – перманентное отслеживание посещаемых ресурсов, запускаемых приложений, скорости нажатия клавиш и кликов мышкой;

- табель учета рабочего времени – фиксирует всё, когда сотрудник пришел, когда вышел покурить, когда какой сайт открыл, какую программу запустил;

- видеозапись активности – по сути, функция видеологера, ставится на любое число ПК, уникальный алгоритм сжатия позволяет вести запись хоть сутками;

- кейлогер – функция аналогична одноименной программе, доступен поиск в лог-файле по заданным словам;

- удаленное управление – предоставляет полный контроль над клавиатурой, мышью и даже буфером обмена в режиме онлайн.

Kickidler дает возможность тонкой настройки под нужды конкретного предприятия. Получив результат, руководитель принимает решение, что делать. Можно просто пожурить Витю за то, что он слишком часто выходит покурить. Можно лишить премии секретаршу Лену за то, что она в рабочее время списывается с подружкой Катей в ВК. А можно абсолютно обоснованно уволить менеджера Глеба за то, что тот сливал базы конкурентам.

Вариант четвертый – DLP-системы

А это уже настоящие Левиафаны, приручить которых по плечу только самым большим игрокам. DLP означает «Data Leak Prevention», дословно – Предотвращение Утечки Данных. Это тяжелое и мощное ПО, задача которого – не следить за перекурами Вити, а процеживать весь рабочий трафик на предмет слива инсайдерской инфы.

DLP-системы очень дорогие, они имеют кодированные алгоритмы работы, анализируют контент и формальные признаки (например, сравнивают хэш-функции). Объективно, если вы не директор Центробанка или Роснефти, то вам такие мастодонты вряд ли пригодятся, не тот масштаб.

А теперь – что со всем этим делать?

Вопрос о том, как следить за компьютером с другого компьютера, мы разобрали. Теперь самое главное – как понять, что бдительное ока руководства действительно здесь, за правым плечом?

Тут есть пара проверенных методов:

- Проявить дух бунтарства. А именно – целенаправленно сделать что-то, что очевидно не понравится руководству. Например – скачать пару терабайт контента с Порнохаба или написать Пашке из отдела маркетинга, что шеф то, оказывается, еще тот козел. Если после этого в дверь стучат сотрудники службы информационной безопасности – план сработал и за вами действительно следили. И …. «Вы уволены».

- Проверить процессы ПК на подозрительную активность. Проще всего – через диспетчер задач. Многие программы контроля просто не умеют скрываться, а самописные кейлогеры зачастую маскируются довольно неумело. Но если нет прав администратора или сисадмин не дурак, то следящее ПО, работающее в стелс-режиме, вы никогда не найдете.

- Подружиться с админом. Системные администраторы – они ведь тоже люди (хотя порой сомнения берут, правда?). Они тоже устают на работе и тоже не прочь пропустить по стаканчику в ближайшем пабе. А там глядишь – и до откровений рукой подать. Но есть один нюанс – без прокачанного скилла «мастер коммуникации» велик шанс зафейлиться, а это уже лишние подозрения.

Но самый лучший метод – надлежащим образом исполнять свои должностные обязанности. При таком варианте просто отпадает необходимость ломать себе голову – наблюдает за вами руководство или нет? Скучно конечно, зато никаких рисков.

Кто следит за вашим компьютером?

Способы устранения шпионского ПО

Когда вы сидите за компьютером в своём уютном доме или заходите в сеть через рабочий компьютер, у вас наверняка создаётся иллюзия полной безопасности. Не так ли? Но знаете ли вы, что в этот самый момент ваш компьютер могут мониторить совершенно посторонние люди? Разумеется, многие считают такой вариант чем-то из серии фантастики. Но на самом деле всё не так радужно, как предполагают рядовые пользователи. Знаете ли вы о том, что существуют специальные программы, способные считывать ваши пароли, получать доступ к вашим социальным сетям или попросту включать веб-камеру на вашем компьютере и вести запись без вашего ведома. И это не шпионские фильмы! Это всего лишь шпионское ПО, которое действует на вашем компьютере!

Что такое шпионские программы и зачем они нужны?

Информация правит миром – это ни для кого не секрет. Данную фразу можно смело назвать девизом шпионского ПО. Именно получение информации, важной и значимой, способной монетизироваться и приносящей прибыль, и есть главная цель spyware.

Такие программы действуют по аналогии с вирусами, но, в отличие от них, не разрушают систему, не приводят к замедлению или прекращению действия программ, а тайно узнают и передают своим владельцам очень важную информацию:

- Ваши пароли и логины для доступа к социальным сетям. Это, кстати, критично важная информация, утеря которой может привести к самым плачевным последствиям – например, тому, что с вашего аккаунта разошлют вирус-шпион всем вашим друзьям.

- Ваши платёжные данные – например, зафиксированные в стандартных формах при покупке в интернете.

- Ваши данные интернет-банкинга, в том числе номера счетов в банке, данные платёжных карт, пароли для сервисов онлайн-банкинга.

И всё это становится доступным мошенникам при помощи неприметных на вид программ.

Как понять, что на вашем компьютере действует шпионский софт?

Существует несколько признаков, по которым вам удастся понять, что шпионское ПО уже попало в вашу операционную систему и начало активные действия:

- Ваш компьютер начал тормозить без причины, а в моменты, когда ПК бездействует, индикатор винчестера показывает максимальную загрузку.

- Аналогично, если вы посмотрите в диспетчере задач и увидите, что при общем бездействии системы видеокарта и процессор загружены более, чем на 50% – это верный признак того, что ресурсы системы отбирает какая-либо сторонняя программа.

- Если ваши приложения начинают работать со сбоями или вообще не запускаться, это тоже повод задуматься о безопасности своих данных.

- Если при загрузке операционной системы вы видите возникающий чёрный экран командной строки, существует большая вероятность, что одновременно с загруженными приложениями вы загружаете ещё и шпионские программы.

Как распознать шпионское ПО ?

Разумеется, самым реальным вариантом действия программ-шпионов станет утрата контроля над вашими аккаунтами. Но доводить до такого состояния всё-таки не стоит! Дело в том, что существует немало качественного идентифицирующего софта, который поможет вам выявить шпионские программы и обезвредить их. Что относится к их числу?

- Стандартные антивирусы, которые помогают обнаружить проблему и нейтрализовать её: отправить в карантин, удалить или попросту защитить программы.

- Дополнительно существуют сканеры, способные в десктопном режиме или режиме запуска с веб-браузера проверить систему и обнаружить именно spyware-программы.

- А если вы подозреваете, что ваши деньги или личная информация могут оказаться в руках злоумышленников, лучше дополнительно поставить anti-spyware приложения[1] , алгоритмы работы которых направлены на противодействие шпионским программам.

Кроме того, вы и сами можете распознать шпионский софт по уже описанным вариантам поведения вашего ПК. Если хотя бы один фактор наблюдается при загрузке операционной системы, лучше принять меры сразу, не дожидаясь, пока к мошенникам попадёт мало-мальски значимая информация.

Кстати, знаете ли вы, какие виды шпионского софта наиболее часто используют злоумышленники?

Перечислим самые популярные из них:

- Контроллеры веб-камеры, способные запустить запись в любой момент и транслировать её напрямую заказчику такого видео.

- Кей-логгеры – программы, считывающие ваши пароли при нажатии клавиш на клавиатуре.

- Сканеры винчестера: такие программы анализируют содержимое жёсткого диска, причём все его составляющие: от установленных программ до скромных текстовых файлов с названием «Мои пароли».

- Скрин-шпионы – программы, отслеживающие активную деятельность пользователя: куда он заходит во время веб-сёрфинга, какие фильмы смотрит. Всё это в виде скриншотов фиксируется шпионами. Кстати, такую технологию нередко используют особенно придирчивые хозяева бизнеса для мониторинга своих сотрудников.

- Почтовый spyware – программы, которые используют информацию электронной почты, в том числе базы контактов, содержимое писем.

- Шпионы прокси-программ: такие программы делают из компьютера жертвы прокси-сервер, через который орудуют злоумышленники. В результате ограбили счета мошенники, а IP-адрес высвечивается именно ваш.

Не самые приятные варианты, не так ли? Поэтому очень важно своевременно защитить свой компьютер. Ведь лучше предупредить угрозу, пусть даже она пока что только в будущем, а не стараться нейтрализовать её. Не забывайте о своей безопасности! Жертвами шпионского ПО становятся не только успешные и богатые люди с внушительным счетом в банке, но и рядовые пользователи сети.

5 эффективных программ для слежения за компьютером

Многим пользователям ПК под управлением одной из Windows часто требуется программы, которые осуществляют слежение за компьютером.

Такими людьми чаще всего становятся начальники разного уровня, у которых в подчинении находится от нескольких человек до нескольких десятков и даже сотен сотрудников, работающих преимущественно в офисах и магазинах, ревнивые мужья или жены (девушки или парни), родители детей.

В современном мире проследить за тем, что человек делает в интернете на смартфоне довольно сложно, а вот установить слежку за действиями пользователя на ПК, доступ к которому имеет несколько человек, намного проще.

Рассмотрим семь приложений, которые помогут собрать данные об активности юзера за компьютером под управлением Windows.

Мы не составляем топ, не оцениваем приложения и выбираем лучшее, а лишь предлагаем вам ознакомиться с актуальными шпионами, которые регулярно обновляются и поддерживают Windows 10.

Содержание:

LightLogger

Приложение разработано одним человеком и регулярно обновляется. Отлично подходит для домашнего использования.

В возможности LightLogger входят все классические функции шпиона. Он позволяет мониторить нажатия кнопок клавиатуры и вывести данные для каждой программы, чем покажет, какие сообщения в каком приложении вводил человек, отобразит все его пароли и логины.

Мониторинг веб-страниц записывает историю посещения сайтов в большинстве браузеров со временем нахождения на странице.

Ни одна программа, даже портативная и запущенная с флешки не скроется от взора LightLogger.

Рис. 2 – Любую функцию LightLogger можно отключить

Запускается LightLogger в скрытом режиме, но сам процесс в Диспетчере задач отображается. Ярлыков же в Пуске не создаётся, что является дополнительным фактором для маскировки.

Читайте также:

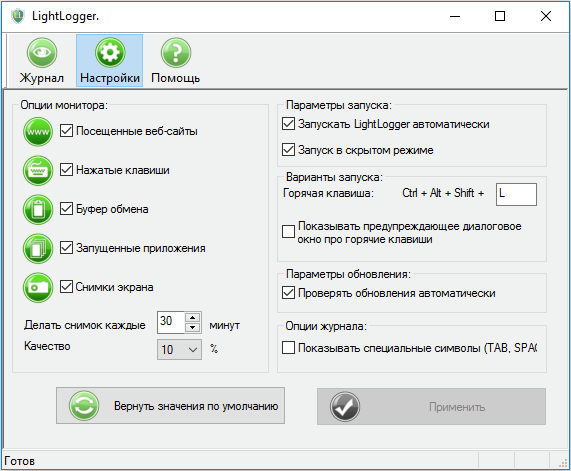

Actual Keylogger

Известная ещё с Windows XP программа, поддерживает «десятку», хоть и обладает интерфейсом, отставшим от времени лет на 12. Она состоит из нескольких модулей, каждый из коих записывает активность отдельного компонента.

Компьютер (файловая система)

Здесь ничего нового мы не увидим: привычные сохранение содержимого буфера, перехват нажатия клавиш, снимки экрана, запущенные приложения, открытые файлы, документы, выведенные на печать.

По любому критерию предоставляется подробная информация с датами, временем, содержимым документов.

Интернет

Записываются все соединения с интернетом, будь то браузер, мессенджер или менеджер загрузки.

Масса настроек и внушительное количество параметров при создании отчёта предоставят нужные сведения в удобочитаемом видео в текстовом формате или в html.

Рис. 3 – Устаревший интерфейс и богатый функционал Actual Keylogger

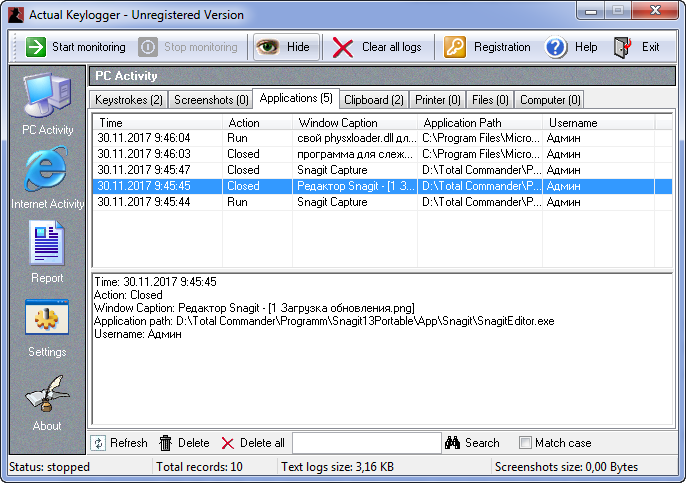

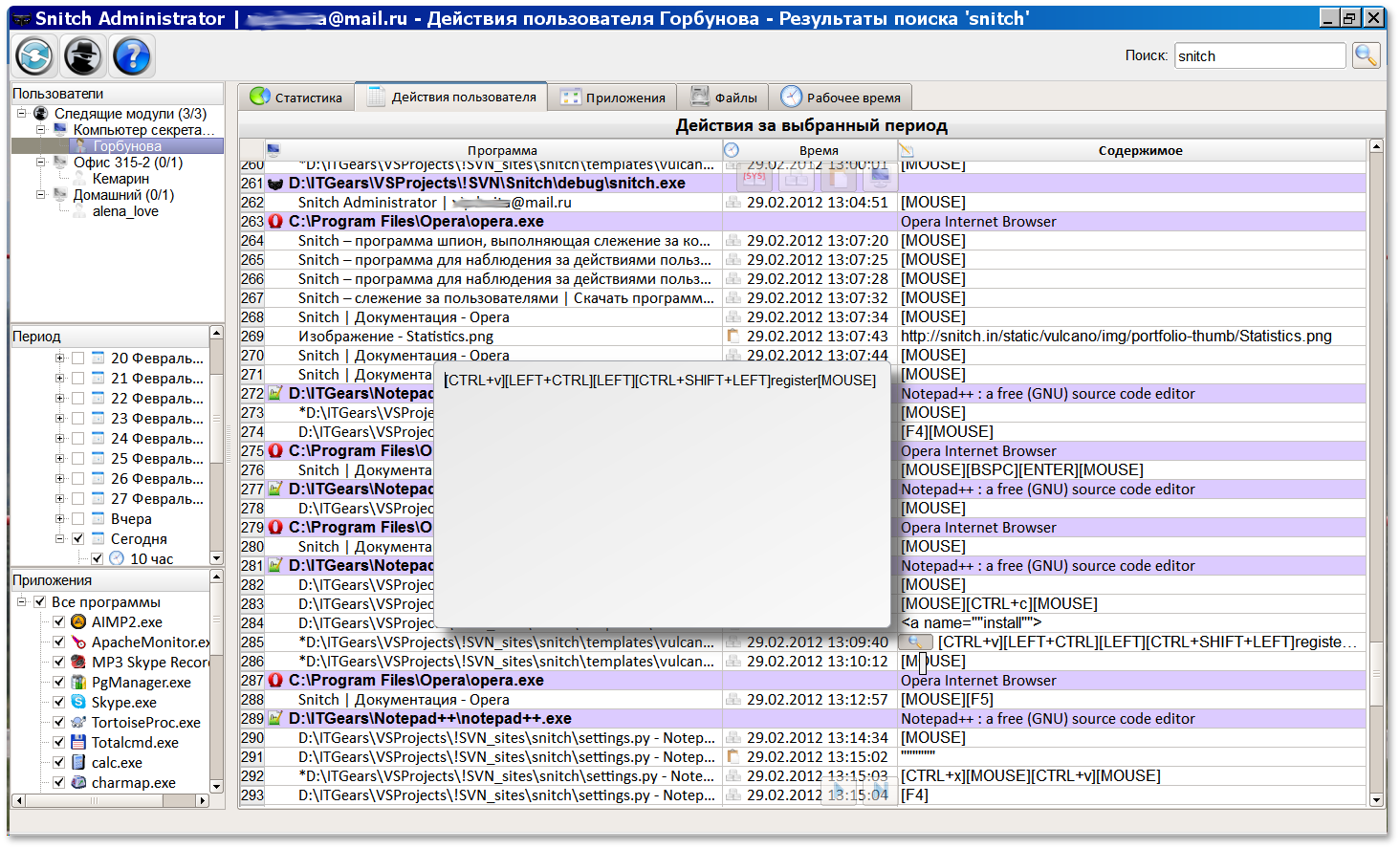

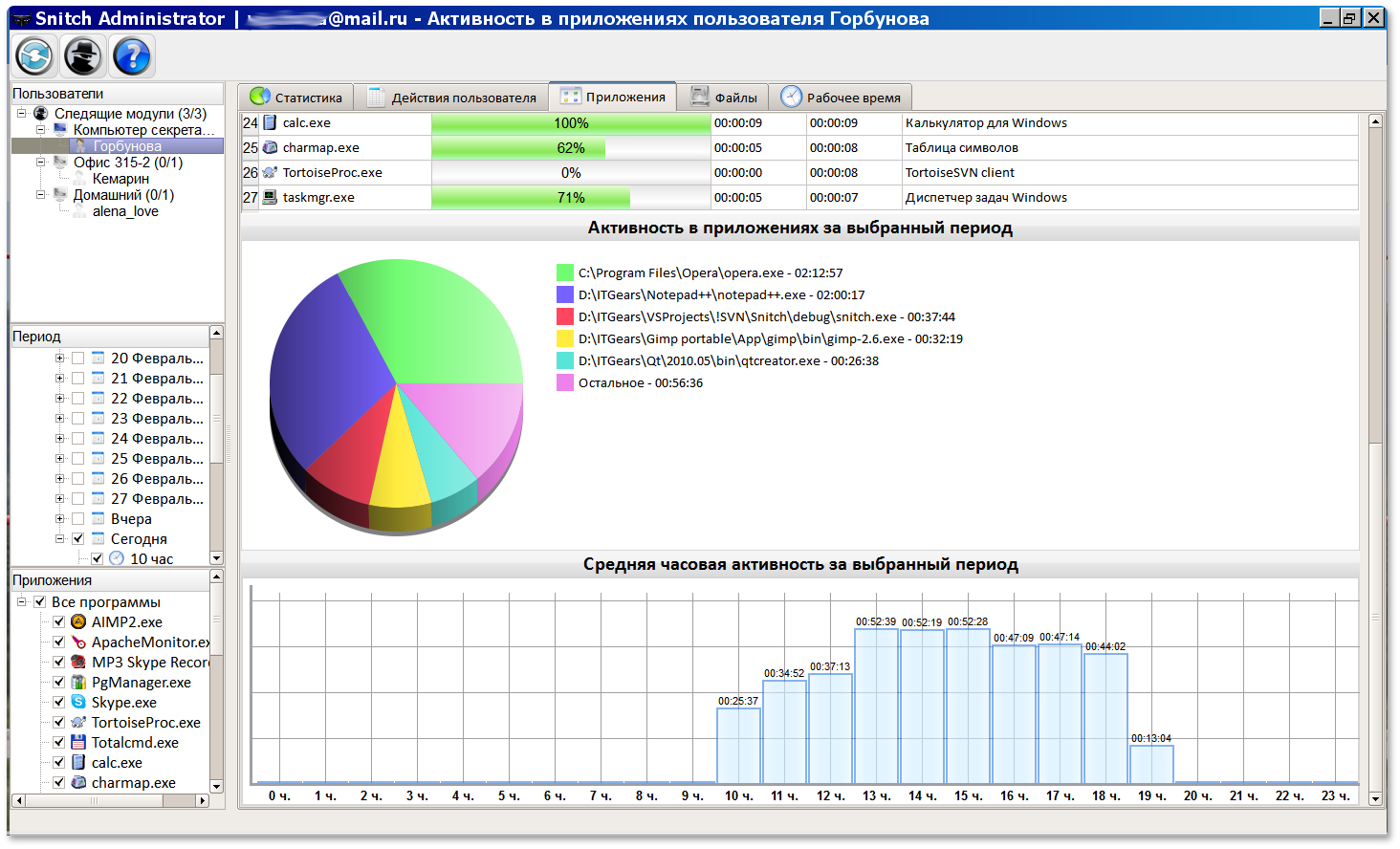

Snitch

Один из немногих шпионов, требующий наличие аккаунта и интернет-подключения (скорее всего, для отправки собранных сведений на сервера разработчиков).

Наличие учётной записи защитит доступ к интерфейсу, что сделает почти невозможным удаление слежки.

Рис. 4 – Подробный отчёт о действиях пользователя в файловой системе

От конкурентов отличается качеством и возможностью формирования отчётов: большего количества функций и удобства работы с полученной информацией в русскоязычных шпионах не отыскать.

Здесь информация сортируется, выбирается, отсеивается по множеству критериев, и может быть отображена в виде графика, коих здесь несколько разновидностей.

Snitch, как и большинство аналогов, работает скрытно, но создает ярлык даже на рабочем столе, обнаруживая себя, а также делится всеми сведениями с разработчиками.

Рис. 5 – Частота и время вызова приложений

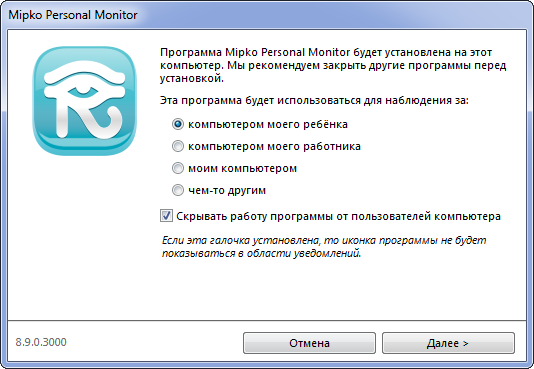

Mipko Personal Monitor

Отличная утилита, отличающаяся скрытностью и несколькими режимами работы.

Уже во время установки она предлагает выбрать цель своего наличия на компьютере (слежка за своим ПК, за работником или ребёнком) и скрыть своё присутствие на ПК.

Устанавливается в каталог Windowssyswow64 или Windowssystem32, не давая отыскать себя в ProgramFiles.

Рис. 6 – Скрытие ещё до установки

Перехватывает информацию по 14 положениям:

- введённый текст и сообщения в мессенджерах;

- перехват логинов и паролей;

- запись в текстовый документ всего, что попадало в буфер обмена;

- создание скриншотов с заданным качеством через определённые временные промежутки или с указанными событиями (клики мыши);

- создание фотографий через веб-камеру;

- анализ трафика и регистрация всех сайтов, где побывал пользователь за время сессии;

- мониторинг активности любого приложения, в том числе время его закрытия;

- запись информации о перезагрузках и включениях ПК;

Рис. 7 – Отчёты отсортированы по группам

В отличие от конкурентов, Personal Monitor не отображается в Диспетчере задач , и обнаружить его сможет далеко не каждый пользователь, а дружба почти со всеми антивирусами избавит от необходимости добавлять утилиту в исключения.

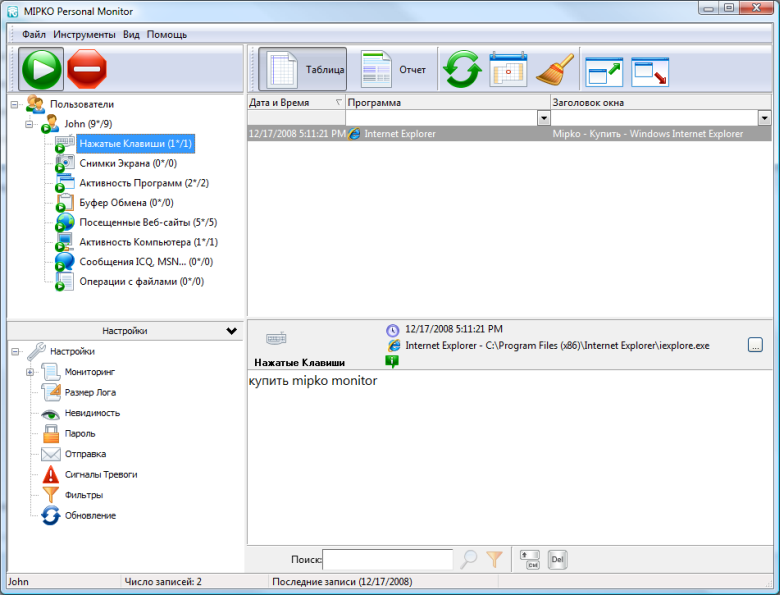

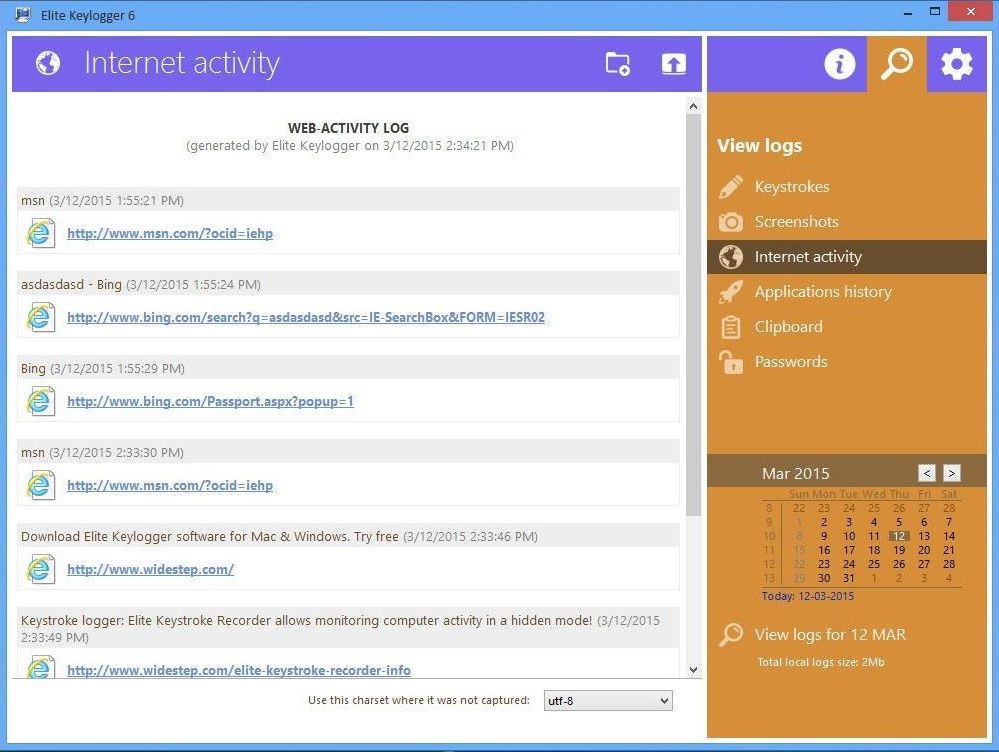

Elite Keylogger

Продвинутый шпион, скрытный и незаметный для юзера, способный предоставить на пользователя полное резюме, что касается его времяпрепровождения в интернете и за компьютером в целом.

Является одной из самых продвинутых программ в деле любительского шпионажа.

Невидимка

Важным достоинством элитного шпиона является абсолютная скрытность. Он не только ярлыков не создаёт и не отображается в панели задач и трее, но и прячет свой процесс от Диспетчера задач и даже ярлык в список часто запускаемых не помещает.

Ввиду ежедневного обновления ядра программы, она является невидимой для всех антивирусов и анти-кейлоггеров.

Запись нажатия клавиш

Keylogger следит за каждым нажатием по кнопкам клавиатуры и кликом любой клавиши мыши.

С этими функциями, оставаясь в тени, утилита перехватит все набранные сообщения, тексты писем, электронных документов, соберёт все поисковые запросы и данные для авторизации в учётных записях различных интернет-страниц.

Рис. 8 – Получение паролей от учётных записей

Получение истории браузеров

Ни один популярный интернет-обозреватель не скроет от глаза историю навигации. Отследить интернет-активность детей и сотрудников с временной отметкой (когда заходил на сайт, сколько времени провёл) просто.

Рис. 9 – Монитор сетевой активности

Читайте также:

Запись чатов

Что касается мессенджеров, Elite Keylogger записывает сообщения каждой из программ (ICQ-клиенты, Skype, Viber) и почтовых агентов, дабы предоставить вам сведения о том, с кем и через что переписываются за вашим компьютером.

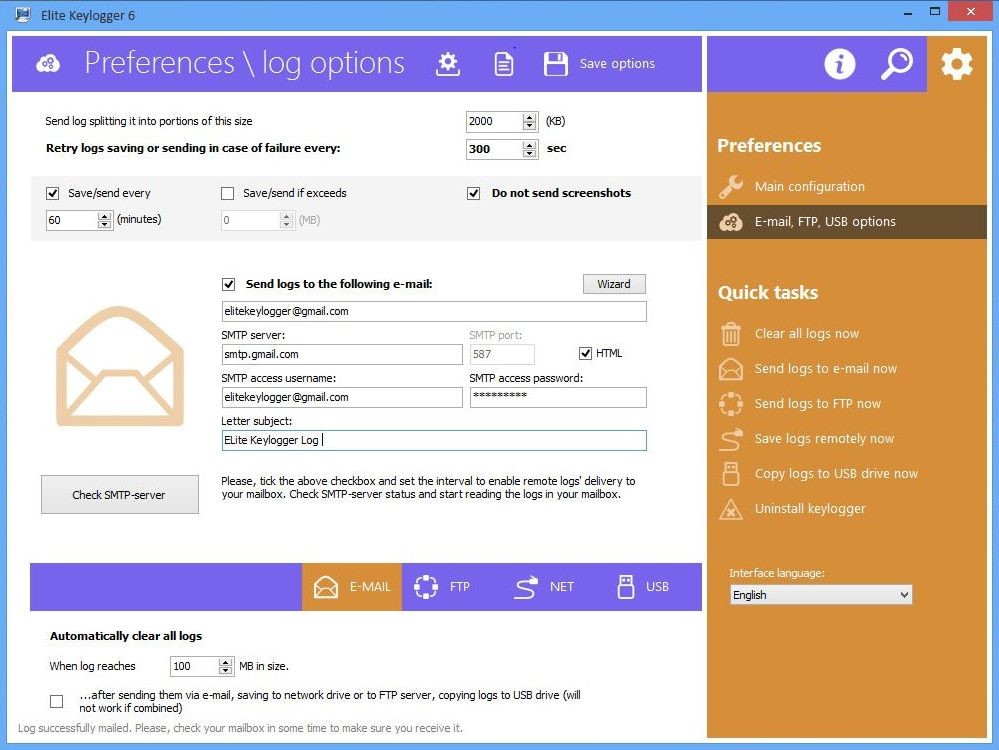

Удалённое наблюдение

После сбора данных отчёты можно отправлять на указанную электронную почту или FTP-сервер, давая возможность знакомиться с действиями подчинённых, жены или ребёнка, находясь далеко от компьютера, где работает кейлоггер. Так и родные будут более осторожными, и сотрудники меньше времени будут проводить в соцсетях или за играми.

Способы получения отчётов

Полученные сведения могут храниться на жестком диске компьютера, быть отправленными на электронную почту или по FTP, пересланы по локальной сети и даже скрытно скопированы на подключенный USB-накопитель или съёмный винчестер. Размер логов не ограничен.

Рис. 10 – Способы отправки отчётов

Другие возможности

Не отказались разработчики от снимков экрана, записи всех запущенных приложений со временем их активности и работы в фоновом режиме. Буфер обмена Elite Keylogger’ом также контролируется.

Богдан Вязовский

“Мы живем в обществе, где технологии являются очень важной частью бизнеса, нашей повседневной жизни. И все технологии начинаются с искр в чьей-то голове. Идея чего-то, чего раньше не существовало, но однажды будет изобретено, может изменить все. И эта деятельность, как правило, не очень хорошо поддерживается”

Добавить комментарий

4 комментария

Из всех перечисленных программ только про мипко чо-то слышал. Почему нет лидеров рынка? Кикидлер, Стахановец? Тот же кикидлер по функционалу круче всех вышеперечисленных программ.

Здравствуйте! Хочу поделиться своей историей. Прожили с мужем 20 лет,познакомились в студенческие годы, возникла взаимная симпатия,которая практически сразу переросла в любовь.Через пол года сыграли свадьбу, начинали жизнь со съемных квартир (коммуналок)в общем начинали что говориться с ложки и вилки. Закончили учебу, организовали небольшой бизнес, родили 2-х замечательных детей, жили душа в душу.Небольшой бизнес перерос в довольно большую компанию. Купили недвижимость и в городе и за городом,вобщем добились в жизни всего(казалось бы живи да радуйся) Но год назад мужа как будто подменили, стал раздражительным, грубым,постоянно прятал телефон, стал пропадать по несколько суток, (говорил что якобы командировка).Сначала я верила,думала возможно проблемы в компании. В один прекрасный день, муж приехал домой рано,пошёл в душ и оставил телефон на столе и в этот момент пришло СМС, «Милый встретимся через час». Я сразу поняла причину его командировок,но на все мои вопросы про любовницу муж только отмахивался.Знакомая у которой тоже были проблемы с мужем,посоветовала поставить прослушку на телефон мужа.Я обратилась к людям которые помогли узнать всю правду.Я смогла контролировать всю переписку мужа,а так же все входящие и исходящие вызовы.В итоге с мужем мы развелись,но я не о чем не жалею, считаю что лучше жить зная горькую правду чем постоянно жить во лжи.Вот номер людей которые мне помогли, может кому то тоже нужна помощь.(9686490203)

Тайное слежение за пользователем компьютера с помощью программы SpyGo

Прочитав заголовок, вы скорее всего подумаете, что шпионскими программами пользуются лишь хакеры, мошенники и прочие нечистые на руку люди, и будете правы, но только отчасти: ведь иногда обстоятельства вынуждают нас проверять людей, которым мы должны безоговорочно доверять.

Это могут быть дети, которые стараются не посвящать вас в подробности их виртуальной жизни, или даже законные супруг/супруга, проводящие больше времени в интернете, чем с вами.

Начальнику, у которого появилось подозрение, что кто-то из работников его компании сливает информацию конкурентам, наиболее правильным решением по выявлению “стукача” будет решение уставить на компьютеры сотрудников отслеживающее ПО, чем нанимать детектива или спрашивать об этом своих подчиненных лично.

Или, к примеру, вы доверили свой компьютер малоопытному пользователю, в результате чего была нарушена работа системы: в случае, если на компьютере установлена отслеживающая активность программа, найти и устранить проблему не составит особого труда, ведь достаточно взглянуть в ее логи, чтобы понять какие именно действия привели к сбою в работе компьютера. Нет смысла перечислять все случаи когда использование шпионского ПО становится необходимым, потому как таких случаев очень и очень много.

Программа SpyGo: мастер компьютерного шпионажа

Сегодня я расскажу как незаметно проследить чем же всё таки на самом деле занимаются за компьютером ваши домочадцы или сотрудники вашей организации в свое рабочее время, а поможет нам в этом специальная программа SpyGo – наиболее удобный и простой в плане использования, но в то же время очень мощный и надежный инструмент для тайного наблюдением за компьютером. На официальном сайте разработчиков по ссылке http://spygosoft.com/download доступны для скачивания три варианта программы, это:

- SpyGo Lite

- SpyGo Home

- SpyGo Ultima

Я выбрал последний – так как помимо обилия функций мониторинга, он имеет, на мой взгляд, очень интересную возможность – наблюдение за компьютером через интернет, которую мы рассмотрим подробнее чуть позже.

Установка

Итак, начнем с установки SpyGo Ultima на компьютер. Необязательно, но желательно временно отключить антивирус, чтобы программа корректно установилась в системе. Запускаем установочный дистрибутив и нажимаем большую зеленую кнопку “Быстрая установка”, после чего ждем несколько секунд, и, готово – программа сообщает нам об успешной установке, предлагает запустить слежение сейчас и создать ярлык на рабочем столе.

Так как мы хотим наблюдать за использованием компьютера тайно, то и ярлык на рабочем столе нам не нужен – поэтому убираем галочку и в дальнейшем будем запускать программу через специальное сочетание клавиш, по умолчанию это: Ctrl + Alt + Shift + Q

Знакомство с интерфейсом и начало работы

После установки перед нами появляется главное окно программы, в котором вы видим кнопку “Старт” для запуска наблюдения и кнопку “Скрыть” по нажатию на которую программа исчезнет, то есть перейдет в скрытый режим, при котором она не будет видна в списке процессов диспетчера задач и в разделе установленных приложений, проще говоря полностью скроет свое присутствие на компьютере.

Также из главного окна можно перейти непосредственно к просмотру информации об использовании компьютера, здесь мы видим три основных раздела, это: “Журнал активности”, “Посещенные сайты”, “Снимки экрана”. Рассмотрим каждый из них подробнее.

Раздел “Журнал активности” включает в себя информацию о различных действиях пользователя на компьютере, которая распределена по категориям и вкладкам. Здесь будет накапливаться такая информация как:

- Статистика работы в программах

- Операции с файлами

- Любые данные, которые копировались в буфер обмена

- Набранный на клавиатуре текст

- Системные события и продолжительность работы компьютера

Раздел “Посещенные сайты”, соответственно, содержит журнал посещенных веб-сайтов, всего в разделе три вкладки:

- Посещенные веб-сайты

- Самые посещаемые веб-сайты

- Запросы в Яндекс, Гугл и прочих поисковиках

Хочу отметить, что программа фиксирует всю историю веб-сёрфинга, даже если пользователь регулярно очищает ее в браузере или посещает сайты в режиме инкогнито.

В разделе “Снимки экрана” хранятся только скриншоты экрана. В настройках можно задать интервал и указать события по наступлению которых нужно делать скриншот, а также выбрать качество снимков и установить квоту.

Каждый раздел имеет свои настройки, в основном это настройка фильтрации логов. К примеру, можно настроить программу таким образом, чтобы она отслеживала только текст, который был напечатан в документе под названием “Реферат.doc”, или же логировала только те сайты, в заголовке которых встречается слово “флирт” и так далее.

Наблюдение за компьютером через интернет

Вот мы и подошли, пожалуй, к самому интересному. Несмотря на то, что SpyGo умеет периодически отправлять отчеты на электронную почту и FTP-сервер, нельзя не выделить отдельно такую полезную возможность программы как удаленное слежение за компьютером.

SpyGo Ultima позволяет не только удаленно просматривать собранные логи, включатьотключать слежение и управлять настройками программы, но и тайно подключаться к компьютеру и наблюдать за происходящим на его экране и даже делать снимки с веб-камеры в режиме реального времени.

Как видите, если еще несколько лет назад, чтобы проследить за человеком нужно было нанимать дорогостоящего детектива, то сегодня этим детективом может стать кто угодно, даже вы сами – для этого достаточно просто установить на компьютер шпионскую программу, ведь компьютеры настолько плотно вошли в нашу жизнь, что хватит всего несколько дней компьютерной слежки, чтобы узнать о человеке практически всё: его характер, интересы, круг общения и многое другое.