Как украсть пароль wifi с помощью Wifiphisher ?

Статья Получение любого Wi-Fi пароля без взлома с помощью Wifiphisher

Pirnazar

Идея заключается в создании поддельной точки доступа, а затем деаутентификации пользователя с его оригинальной точки (для этого подойдёт и DoS-атака). После повторного подключения, он попадёт на вашу поддельную точку доступа с тем же SSID и увидит кажущуюся настоящей веб-страницу запрашивающую пароль из-за «обновления прошивки». Как только пароль будет введён, вы перехватите его и позволите ему использовать злого близнеца, как настоящую точку доступа, чтобы он ничего не заподозрил. Отличный план!

Таким образом, Wifiphisher выполняет следующие действия:

- Выкидывает пользователя с настоящей точки доступа.

- Позволяет ему войти на вашу поддельную точку доступа.

- Демонстрирует пользователю веб-страницу, уведомляющую об успешном «обновлении прошивки» и необходимости повторного ввода учётных данных.

- Передаёт хакеру пароль от Wi-Fi, в то время как ничего не подозревающий пользователь продолжает спокойно пользоваться интернетом.

Подобные скрипты не являются чем-то новым, взять хотя бы Airsnarf. Но Wifiphisher выгодно отличается от них своей продвинутостью. Этот автоматический скрипт значительно упрощает вашу работу, однако, при желании, вы всегда можете выполнить вышеописанные шаги и вручную

Для достижения поставленной цели вам понадобиться Kali Linux и два беспроводных адаптера, один из которых способен выполнять инъекцию пакетов. В данном случае, я воспользовался моделью Alfa AWUS036H. Вы можете выбрать и другие адаптеры, но прежде чем сделать это, убедитесь, что они совместимы с Aircrack-ng (поддерживают инъекцию пакетов). Пожалуйста, не жалуйтесь, что у вас ничего не работает, пока не проверите свой беспроводной адаптер и не убедитесь, что он способен совершать инъекцию пакетов. У большинства моделей такая возможность отсутствует.

Ну а теперь, давайте взглянем на Wifiphisher.

Шаг 1: Скачайте Wifiphisher

Для начала, запустите Kali и откройте терминал. Затем скачайте Wifiphisher с

На скриншоте ниже видно, что я распаковал исходный код Wifiphisher.

Кроме этого, вы можете скопировать код с GitHub, выполнив следующую команду:

Шаг 2: Откройте директорию утилиты

Далее, пройдите в директорию, которую приложение Wifiphisher создало во время распаковки. В моём случае это /wifiphisher-1.1.

Шаг 3: Запустите скрипт

Вы можете запустить скрипт Wifiphisher, воспользовавшись этой командой:

Обратите внимание, что перед названием скрипта я поставил имя интерпретатора – python.

Во время первого запуска, скрипт, скорее всего, сообщит вам, что «hostapd» не найден и предложит его установить. Чтобы начать установку hostapd, введите «y» (да).

После завершения установки, снова выполните скрипт Wifiphisher.

На этот раз он запустит веб-сервер на порте 8080 и 443, а затем найдёт все доступные сети Wi-Fi.

После этого вы увидите список всех обнаруженных Wi-Fi сетей на экране. В моём примере утилите удалось найти сеть под названием «wonderhowto». Она и станет целью нашей атаки.

Шаг 4: Начните атаку и получите пароль

Нажмите Ctrl + C на своей клавиатуре, и приложение попросит вас ввести номер точки доступа, которую вы хотите атаковать. В моём случае это точка номер 12.

После нажатия клавиши Enter, Wifiphisher покажет вам страничку, которую вы можете видеть на скриншоте ниже. Это значит, что интерфейс сейчас используется и происходит клонирование SSID и атака выбранной точки доступа.

Пользователь будет отключён от своей точки доступа. Во время повторного подключения он будет направлен на нашу поддельную точку доступа.

Как только это произойдёт, прокси на веб-сервере перехватит запрос и подсунет пользователю поддельную страничку входа, информирующую об установке новой версии прошивки маршрутизатора и необходимости повторной аутентификации.

Как видите, я ввёл свой пароль (nullbyte) и нажал Отправить.

Когда пользователь введёт своё пароль, он будет передан вам через открытый терминал Wifiphisher. Затем утилита пропустит пользователя в интернет через вашу систему, дабы он ничего не заподозрил.

Теперь вы сможете получить даже самый сложный пароль от Wi-Fi ! Не забывайте иногда возвращаться к нам за новыми интересными статьями, посвящёнными различным методикам взлома !

Как украсть пароли с помощью Wifiphisher ?

Как украсть пароли WiFi и не только с помощью Wifiphisher ?

В статье показан очередной способ отъёма пароля к беспроводной точке доступа с помощью программы Wifiphisher (вай-фай-фишер). При помощи скрипта хакер отключает выбранные беспроводные устройства от роутера жертвы и подставляет поддельную страницу устройства или ресурса. Жертва вводит пароль WiFi, хакер видит его на экране.

Приветствую всех озабоченных вопросом безопасного пребывания в сети или просто любопытствующих. Сегодня мы рассмотрим с вами очередной приём, с помощью которого злоумышленник способен выудить у жертвы пароль к ТД с защитой WPA2, какой бы сложности он ни был.

Суть метода состоит в том, что хакер создаёт поддельную страницу, которая один в один напоминает, например, домашнюю страницу вашего собственного роутера. Ничего не подозревающему пользователю остаётся лишь “повторно” ввести заветные символы. Этого достаточного, для того, чтобы хакер получил доступ к вашему паролю.

Украсть пароль WiFi с помощью Wifiphisher. Что используется?

- ОС Кали Линукс

- роутеры TL-WN722N и D-Link System DWA-125 N 150 (или абсолютно любой другой)

Качаем скрипт Wifiphisher. По умолчанию в Кали его нет, так что заходите на страницу скачивания wifi_phisher. Выбираем последнюю “модель” и забираем на компьютер. Моя версия на данный момент 1.2. После того, как архив tar.gz оказался в папке Загрузки, устанавливаем скрипт командами:

tar -xvzf /путь_к_скачанной _папке #она распакует скачанное

Откроем разархивированную папку (переходом через проводник или прямой командой из терминала cd) в терминале и установим скрипт командой:

эта команда установит сам скрипт и все необходимые для работы зависимости.

Запускаем утилиту. В терминале пишем команду:

Скрипт при первом же запуске инициализирует радиомодули, определяя подходящие. На моём ноутбуке изначально присутствует WiFI модуль, который не может быть использован в качестве инжектора пакетов, так что программа вернула ошибку о том, что как минимум одно устройство на компьютере должно поддерживать режим мониторинга.

Но, к моему удивлению, даже подключение часто используемого мной TL-WN722N в таких целях не избавило от ошибки, которую терминал продолжил возвращать. Я склонен думать, что причиной тому стал тот же встроенный WiFI модуль, к которому в системе установлены “кривые” драйверы, и который годится лишь для обслуживания моих собственных нужд. Вобщем, wifiphisher упорно отказывается видеть модуль, пусть и с кривыми драйверами. Так что пришлось использовать дополнительный внешний модем, указанный в начале статьи. Но, повторюсь, ко второй карте (то есть к нему, модему) никаких уже специальных требований wifiphisher не предъявляет.

Далее.

При попытке запустить wifiphisher, она опрашивает видимые ей модули, выбирая тот, который способен инжектировать пакеты. Делает это она безошибочно, однако при этом и второй и встроенный модули – для соединения с сетью – просто отваливаются, вызывая обрыв в соединении, оставляя всех участников действа без сети:

Так что, если вы при имеющихся ДВУХ (встроенной и “альфа”) картах для WiFi всё равно видите ошибку запуска о том, что утилите нужны минимум две карты, знайте: это именно ваш случай – придётся вставить в порт ещё одну. Однако для выяснения пароля к вражескому WiFi хакеру достаточно и существующей ситуации. При всём том модулей, например, у меня уже три. Так, если откроете новое окно терминала и наберёте:

Так что, если вы при имеющихся ДВУХ (встроенной и “альфа”) картах для WiFi всё равно видите ошибку запуска о том, что утилите нужны минимум две карты, знайте: это именно ваш случай – придётся вставить в порт ещё одну. Однако для выяснения пароля к вражескому WiFi хакеру достаточно и существующей ситуации. При всём том модулей, например, у меня уже три. Так, если откроете новое окно терминала и наберёте:

вы их увидите (что-то типа):

Но ладно, это моя история (но как мне известно, многие встроенные в ноуты wifi модули грешат той же проблемой).

Но ладно, это моя история (но как мне известно, многие встроенные в ноуты wifi модули грешат той же проблемой).

Неприятная фишка утилиты состоит именно в том, что в момент работы теряется соединение у обеих машин: и у хакера, и у жертвы. Так что при подсовывании поддельной страницы авторизации хакеру придётся полагаться на собственные силы (то есть собственноручный запас страниц поддельной аутентификации). Благо атакера может выручить традиционная в этом случае команда из терминала:

После её запуска для каждой из популярных страниц соцсетей можно скачать всё, что нужно для создания своей, поддельной уже страницы.

Также пока не удалось решить проблему с завершением работы самого скрипта сразу после нахождения одного пароля: фишка греческим разрабом явно не продумана. Если хакеру захочется массового урожая с помощью поддельной ТД WIFi, у него ничего не выйдет (в том виде, как утилита запускается). Обещаю с этим справиться чуть позже.

ОК. Повторяем команду в предыдущем окне терминала:

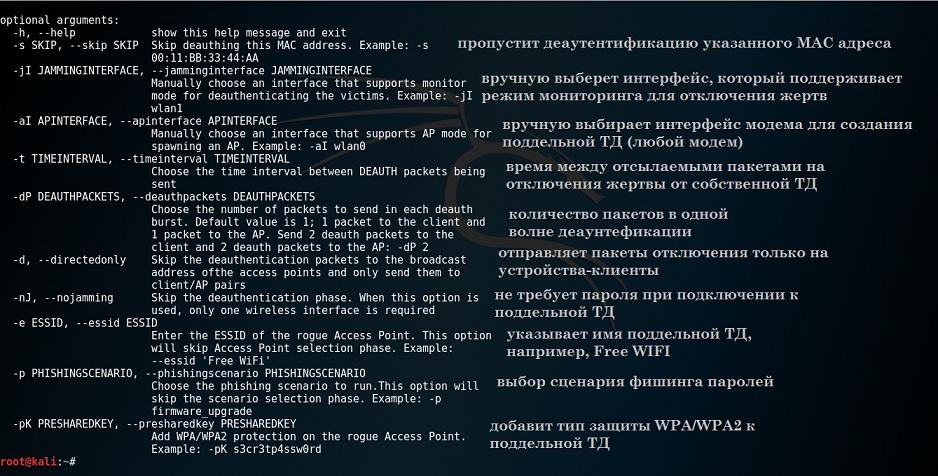

Процесс пошёл. А вот справка с пояснениями по флагам нашего фишера:

нажмите, чтобы увеличить

Украсть пароль WiFi с помощью Wifiphisher. Возможности скрипта.

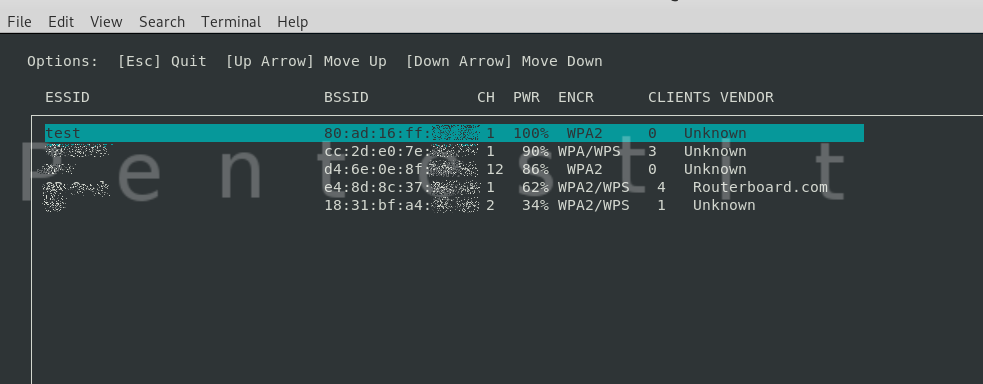

Скрипт начинает искать близлежащие сети. Подождите пару минут и остановите его работу нажатием Ctrl + C:

Так выглядит список жертв из окна авто у любой многоэтажки. Представьте себе список в “более общественном” месте?

Так выглядит список жертв из окна авто у любой многоэтажки. Представьте себе список в “более общественном” месте?

Сразу после останова работы скрипт предлагает выбрать жертву из представленного списка. Каждой потенциальной цели присваивается порядковый номер (столбец num слева). Описание других столбцов окна включает:

- ch – номер транслируемого канала

- ESSID – имя беспроводной точки

- BSSID – mac адрес устройства

- encr – тип шифрования

- vendor – производитель роутера

Как только хакер вводит номер жертвы, wifiphisher сразу переходит к следующему окну, в котором предлагает уже выбор типа атаки, с помощью которого можно украсть пароль к WiFi. Смотрим. Вот как выглядит окно после ручной доработки:

один из собственных вариантов

нажмите, чтобы увеличить

Терминал по умолчанию предлагает четыре варианта выуживания пароля в соответствие со следующими планами:

- Network Manager Connect. Жертва, которая в данный момент находится в сети, увидит обрыв сетевого соединения в браузере пустой страницей и сообщением об отключении или подключению к другой сети. Теоретически скрипт подсовывает поддельную страницу аутентификации, которую, впрочем, пользователь никогда до того не видел. Где на английском (а после несложных манипуляций и на русском) будет предложено заново ввести пароль Pre-Shared Key от своей ТД. Для современных версий браузеров работает уже не очень удачно.

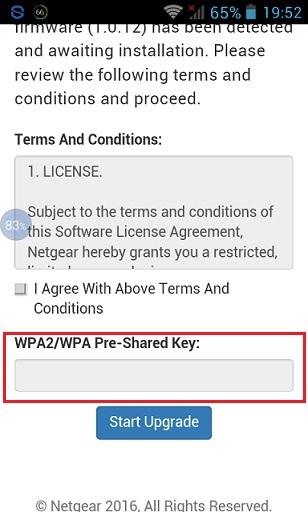

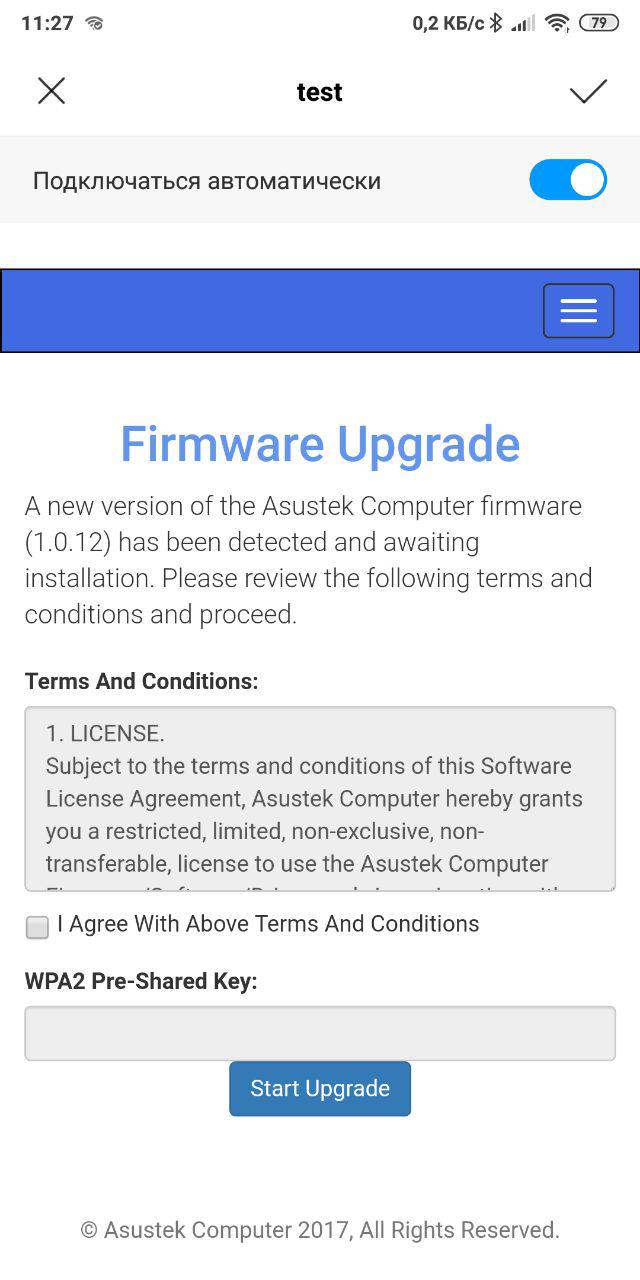

- Firmware Upgrade Page. Более вероятное развитие событий. Жертве подсовывается псевдостраница с предложением обновить программное обеспечение роутера. Я бы нажал с удовольствием… Опять же на английском, однако, интуитивно понятно и оправдано. В описании страницы на фоне вполне приличного пользовательского соглашения опять появляется просьба обновить ПО роутера с просьбой повторно ввести пароль WiFi и не отключаться от сети. Более цивильный вариант фишинга. Вот как выглядит поддельная страница на смартфоне под управлением Andriod:

осталось ввести пароль…

а хакер видит в консоли вот так:

- Browser Plugin Update. Вариант с обновлением некоего плагина к браузеру, например Adobe Flash Player. На самом деле жертве подсовывается зловредный исполнительный файл – идеальный вариант размещения на компьютере жертвы троянского коня.

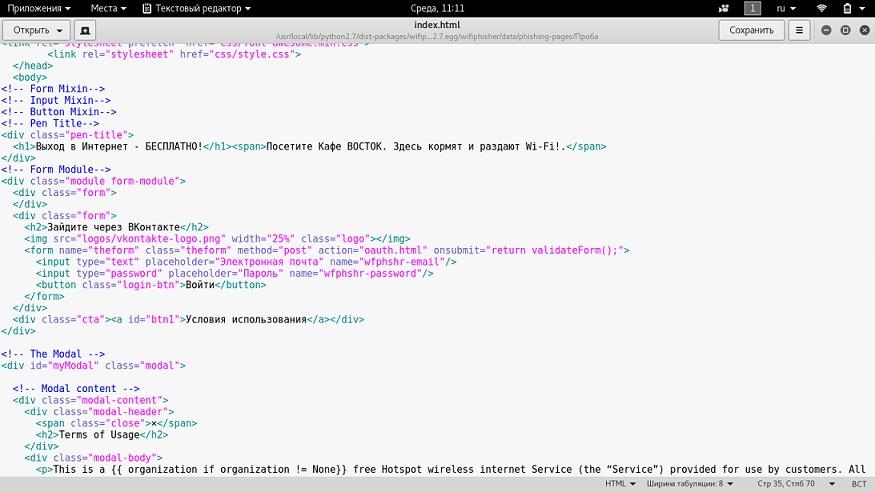

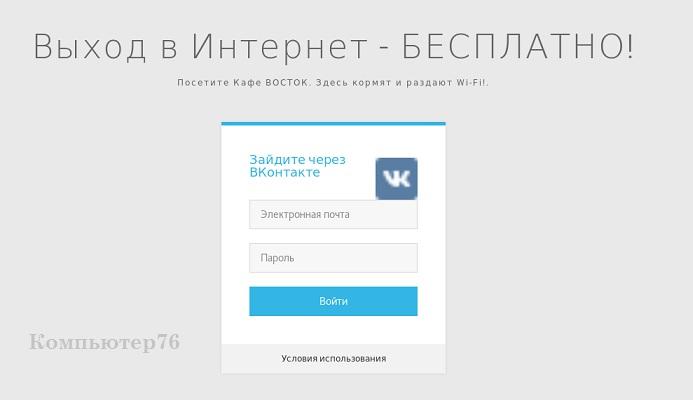

- OAuth Login Page – жертва видит на экране страницу аутентификации от Facebook с просьбой подтвердить логин и пароль для бесплатного использования этой ТД. Со стороны хакера создаётся поддельная точка доступа с неброским именем, через которую он будет анализировать трафик жертв, предварительно перехватив пароль к указанной сети. Путём нехитрых команд, описанных в статье, страница с вводом пароля для Facebook легко подменяется на страницу авторизации отечественной сети (Одноклассники и Вконтакте), после чего хакер срисовывает ваши пароли и уходит. Так, после несложных преобразований и простеньких подставлений в коде страницы:

Жертва может увидеть на экране ноутбука или планшета вот это:

А жертвам только останется проявить чуток безалаберности…

Украсть пароль WiFi с помощью Wifiphisher: варианты

Как видно из справки скрипта, доступны возможности при установке флагов вручную. Так, командой в терминале:

можно задать вручную, какой из модемов будет играть роль моста с доступом в интернет (простой модем wlanX), а какой будет мешать жертве подключиться к “родной” ТД (альфа-карта wlanY). При этом основным инструментом нападения будет являться подделка именно страницы с обновлением ПО роутера жертвы.

Эта команда создаст поддельную ТД под названием Кафе Восток, не требующую аутентификации со стороны жертвы.

К слову сказать. Несмотря на ограничение по действию скрипта wifiphisher в том виде, каком он сейчас описан, у него есть огромное количество возможностей, с помощью коих, а также применением программ снифинга интернет-трафика типа Wireshark можно без труда подкараулить пользователя и “снять” пароли ко всем сетевым учётным записям. Причём подделать wifiphisher может практически любую страницу доступа. Так что, если вы являетесь владельцем ресурсов или специальных аккаунтов, с помощью которых можно пополнять счета или выводить денежные средства, обратите внимание. Более того, с помощью некоторых манипуляций можно подделать интерфейс страницы, скажем, обновления плагина флеш-проигрывателя, подсовывая вам троян.

Меры предосторожности

Если вдруг какой-то из ресурсов отказывает вам в доступе, возвращая предложение подтвердить личность:

Как украсть пароль wifi с помощью Wifiphisher ?

Информация предназначена исключительно для ознакомления. Не нарушайте законодательство.

В любой, даже самой защищенной системе, всегда есть слабое место. Зачастую, слабым местом является сам пользователь. Прочитав статью, я решил дополнить ее, тем более, что метод социальной инженерии является наиболее распространенным и продуктивным способом получения доступа к информации или информационным системам.

Итак, мы будем использовать Wifiphisher. Wifiphisher — это мощный инструмент, который позволяет использовать метод социальной инженерии для получения пароля. Это означает, что отсутствуют высокие требования к аппаратным ресурсам и не затрачивается большое количество времени для получения пароля методом перебора, успех которого напрямую зависит от использованного словаря.

Принцип работы:

• Выбирается точка доступа.

• На Wi-Fi адаптере атакующего запускается клон этой точки доступа, который копирует точку доступа, но не имеет пароля.

• Пользователи отсоединяются от оригинальной точки доступа с помощью деаутентификации.

• Оригинальная точка доступа глушится, вынуждая пользователя подключаться к подставной точке доступа.

• После подключения к двойнику, запускается один из сценариев социальной инженерии, в котором будет требоваться ввести пароль от точки доступа (например, пользователь будет видеть сообщение о необходимости обновления прошивки роутера).

• После ввода данных пользователем, пароль отправляется к атакующему.

В стандартном наборе Kali Linux утилиты wifiphisher нет, поэтому установить его необходимо самостоятельно, вместе с дополнительными пакетами, командой: sudo apt install wifiphisher hostapd dnsmasq python-pyric python-jinja2 .

Для проведения атаки требуется наличие беспроводного адаптера, который должен поддерживать режим Монитора. Если все в порядке, то появится окно со списком доступных сетей.

После выбора одной из точек доступа предоставится выбор сценария атаки:

1. Страница обновления прошивки. Страница конфигурации роутера, где предлагается ввести WPA/WPA2 пароль для обновления прошивки. Страница адаптирована для мобильных телефонов.

2. Менеджер сетевых подключений. Имитация менеджера подключения сети. Отображается страница Chrome “Connection Failed” и показывает окно менеджера сетей поверх страницы, который также запрашивает пароль от Wi-Fi. Поддерживается имитация менеджеров сетей ОС Windows и MacOS.

3. Страница входа Oauth. Wi-Fi служба запрашивает учетные данные Facebook для аутентификации с использованием Oauth.

4. Обновление плагина браузера. сценарий для получения жертвами загрузки вредоносных исполняемых файлов (например, вредоносных программ, содержащих полезную нагрузку обратной оболочки).

Также есть шаблонный движок, который позволяет создавать собственные сценарии фишинга или настраивать существующие в соответствии со своими потребностями. После выбора сценария произойдет деаутентификация и жертва увидит 2 одинаковые точки доступа. К слову, деаутентификация может и не сработать, если злоумышленник будет находиться слишком далеко от точки доступа жертвы. Если деаутентификация произойдет, то к оригинальной точке доступа жертва уже не сможет подключиться, так как сигнал будет глушиться, но вторая точка доступа позволит подключиться без пароля. Но и здесь есть нюанс – в зависимости от операционной системы устройства клиент может подключиться автоматически к открытой сети либо может потребоваться подключение к сети вручную.

Например, если мы выбрали сценарий «обновление прошивки», то пользователь увидит:

В это же время атакующий в консоли программы увидит следующее:

Взлом WIFI WPA с помощью WIFIPhisher

Среди многочисленных WIFI протоколов защиты, WPA является самым надежным и казалось бы, установив хороших пароль, взломать методом грубой силы его практически не возможно. Но к сожалению существуют, другие, более радикальные методы. К примеру методы социальной инженерии, при которых жертва сама отдает пароль злоумышленнику, ничего при этом не подозревая. Сегодня я расскажу вам об одной из таких атак на WPA протокол с помощью скрипта WifiPhisher.

Для осуществления данной операции нам придется установить:

Kali linux (если у вас его нет то быстро качаем и устанавливаем)

Wifiphisher (который можно найти на GitHub)

Wifiphisher качаем, устанавливаем и знакомимся с программной

Надеюсь вы уже установили linux, теперь приступим к установке Wifiphisher.

Скачать wifiphisher вы можете тут:

Чтобы установить wifiphisher

Чтобы запустить инструмент пишем в терминале

Взлом Wi Fi что нам нужно

Нам понадобятся 2 платы с способностью инъекции. Чтобы проверить свою беспроводную карту на способность инъекции:

Вторую карту вы можете купить. Я пользуюсь:

Как работает Wifiphisher

Принцип данной утилиты заключается в том что одна карта сети выполняет deauth всем пользователям сети Wi fi которую вы хотите взломать, а другая карта сети создает фальшивую сеть с таким же названием к которой все пользователи с выбранной вами сети подключатся к вам. Тогда вот они и введут заново пароль от сети к которой вы хотите иметь доступ. Все достаточно правдоподобно с точки зрения пользователей так что способ всегда работает.

Взлом Wi Fi с помощю Wifiphisher

Весь мой путь вы можете увидеть на скринах.

Если вы выполнили все как на скринах то пользователи которые захотят подключится к wifi будет показана вот эта надпись которую вы видите на картинке ниже.

После ввода пароля им просто будет показано подождать.

как вы видите написанный пароль от сети отобразится у вас в терминале. Не обращайте внимание на мою ошибку я просто выключил Wifiphisher принудительно.

Подобный инструмент социальной инженерии при взломе WIFI точек доступа есть в дистрибутиве WiFiSlax и называется Linset. Он предоставляет более широкий набор функций.

Как украсть пароль wifi с помощью Wifiphisher ?

Для начала нам понадобится kali linux, как установить и настроить можно прочитать в книге:

Kali

Этапы стратегии Wifiphisher

Идея заключается в создании поддельной точки доступа, а затем деаутентификации пользователя с его оригинальной точки (для этого подойдёт и DoS-атака). После повторного подключения, он попадёт на вашу поддельную точку доступа с тем же SSID и увидит кажущуюся настоящей веб-страницу запрашивающую пароль из-за «обновления прошивки». Как только пароль будет введён, вы перехватите его и позволите ему использовать злого близнеца, как настоящую точку доступа, чтобы он ничего не заподозрил. Отличный план!

Таким образом, Wifiphisher выполняет следующие действия:

Выкидывает пользователя с настоящей точки доступа.

Позволяет ему войти на вашу поддельную точку доступа.

Демонстрирует пользователю веб-страницу, уведомляющую об успешном «обновлении прошивки» и необходимости повторного ввода учётных данных.

Передаёт хакеру пароль от Wi-Fi, в то время как ничего не подозревающий пользователь продолжает спокойно пользоваться интернетом.

Подобные скрипты не являются чем-то новым, взять хотя бы Airsnarf. Но Wifiphisher выгодно отличается от них своей продвинутостью. Этот автоматический скрипт значительно упрощает вашу работу, однако, при желании, вы всегда можете выполнить вышеописанные шаги и вручную

Для достижения поставленной цели вам понадобиться Kali Linux и два беспроводных адаптера, один из которых способен выполнять инъекцию пакетов. В данном случае, я воспользовался моделью Alfa AWUS036H . Вы можете выбрать и другие адаптеры, но прежде чем сделать это, убедитесь, что они совместимы с Aircrack-ng (поддерживают инъекцию пакетов). Пожалуйста, не жалуйтесь, что у вас ничего не работает, пока не проверите свой беспроводной адаптер и не убедитесь, что он способен совершать инъекцию пакетов. У большинства моделей такая возможность отсутствует.

Ну а теперь, давайте взглянем на Wifiphisher.

.

Шаг 1: Скачайте Wifiphisher

Код kali > tar -xvzf /root/wifiphisher-1.1.tar.gz

На скриншоте ниже видно, что я распаковал исходный код Wifiphisher.

Кроме этого, вы можете скопировать код с GitHub, выполнив следующую команду:

.

Шаг 2: Откройте директорию утилиты

Далее, пройдите в директорию, которую приложение Wifiphisher создало во время распаковки. В моём случае это /wifiphisher-1.1.

КОД kali > cd wifiphisher-.1.1

Просматривая содержимое этой директории, вы увидите там скрипт wifiphisher.py.

Код:

kali > ls -l

Шаг 3: Запустите скрипт

Вы можете запустить скрипт Wifiphisher, воспользовавшись этой командой:

Код kali > python wifiphisher.py

Обратите внимание, что перед названием скрипта я поставил имя интерпретатора — python.

Во время первого запуска, скрипт, скорее всего, сообщит вам, что «hostapd» не найден и предложит его установить. Чтобы начать установку hostapd, введите «y» (да).

После завершения установки, снова выполните скрипт Wifiphisher.

КОД kali > python wifiphisher.py

На этот раз он запустит веб-сервер на порте 8080 и 443, а затем найдёт все доступные сети Wi-Fi.

После этого вы увидите список всех обнаруженных Wi-Fi сетей на экране. В моём примере утилите удалось найти сеть под названием «wonderhowto». Она и станет целью нашей атаки.

Шаг 4: Начните атаку и получите пароль

Нажмите Ctrl + C на своей клавиатуре, и приложение попросит вас ввести номер точки доступа, которую вы хотите атаковать. В моём случае это точка номер 12.

После нажатия клавиши Enter, Wifiphisher покажет вам страничку, которую вы можете видеть на скриншоте ниже. Это значит, что интерфейс сейчас используется и происходит клонирование SSID и атака выбранной точки доступа.

Пользователь будет отключён от своей точки доступа. Во время повторного подключения он будет направлен на нашу поддельную точку доступа.

Как только это произойдёт, прокси на веб-сервере перехватит запрос и подсунет пользователю поддельную страничку входа, информирующую об установке новой версии прошивки маршрутизатора и необходимости повторной аутентификации.

Как видите, я ввёл свой пароль (nullbyte) и нажал Отправить.

Когда пользователь введёт своё пароль, он будет передан вам через открытый терминал Wifiphisher. Затем утилита пропустит пользователя в интернет через вашу систему, дабы он ничего не заподозрил.

Пароль будет передан через открытый терминал Wifiphisher.

P.S Можно вбить WI-FI мост – это точка доступа повышенной мощности, пропускная способность 100 Mbps на расстояние до 30 км, зависит от моста. + вбиваем мощную wi-fi антенну, чтобы ловить вафлю хотя бы до 5км, получится много уязвимых точек, ломаем какую-нибудь по дальшем от нас.

Получаем быстрый интернет не оформленный на нас (для тех кто мучает левый 4G модем)

Как взломать пароль от Wi-Fi — топ-3 способа

Бесплатный беспроводной интернет – приятная находка для каждого. Скрытые Wi-Fi сети в магазинах, кафе и других общественных местах порой не дают покоя. Некоторым так и хочется взломать пароль от Wi-Fi.

Редко встретится добрый человек, который не ограничит доступ к собственному интернету. Понятно, кафе и гостиницы привлекают посетителей бесплатной раздачей трафика. Однако встречается Вай-Фай с открытым доступом не только в таких местах, а у соседа по подъезду. То ли это уж слишком добрый человек, то ли он по натуре своей очень забывчив.

Как поступить, если срочно нужен интернет, но нет денег оплатить собственный? Какие же ухищрения придумали мудрые хакеры? Для бесплатного использования ближайшего Вай-Фая предстоит серьезная процедура взлома. Другие пути, которые могли бы помочь обойти авторизацию еще не известны общественности.

Методы взлома

Чего только в глобальной сети не найдешь, даже описания мошеннических действий по добыче бесплатного Wi-Fi. Если знания в области интернет-технологий не значительны, то лучше попросить помочь знакомого хакера. Кому под силу справиться самостоятельно, вот несколько популярных способов:

- угадать пароль;

- использовать специальную программу, чтобы она подбирала «ключ»;

- раздобыть PIN устройства;

- «фишинг»;

- перехватить пароль.

Как самостоятельно угадать пароль

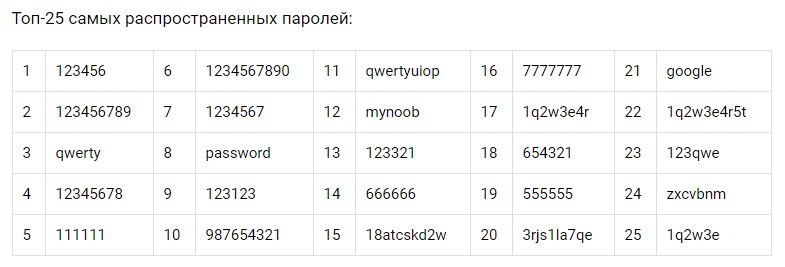

В каждом методе первоначально стоит выбрать Wi-Fi с наилучшим уровнем сигнала. Выбрав первый метод, придется немного поразмыслить. Вряд ли соседский Вай-Фай серьезно зашифрован. Если он далек от информационных технологий, обычный неопытный пользователь, то вряд ли он долго раздумывал над сложностью комбинации. Скорее всего, он использовал свою дату рождения, супруги или ребенка, а может, и вовсе фамилию.

Когда самые простые варианты с личной информацией не прошли, стоит обратить внимание на другие популярные «пассворды». Наиболее часто пользователи используют следующие комбинации цифр – «1234», «1111», «123123» и схожие с ними, также пароли из букв – «qwerty», «password» и прочие. Часто встречаемых сочетаний для защиты Wi-Fi существует немало, в сети на эту тему полно информации, а также представлены конкретные сочетания.

Плюс у метода значительный – простота, но минусы также присутствуют – длительность процесса. Особенно много времени потратит ограничение на попытки ввода. Если на чужом Wi-Fi стоит такая штука, то после трех неудачных попыток пароль придется вводить только через день вновь.

ПО для разгадывания пароля

Как же взломать сложный пароль от Wi-Fi? Принцип таких программ прост, они действуют по аналогии с человеком. Только компьютер в разы быстрее и смышленее. Программы имеют целые словари с популярными комбинациями. Иногда машина подбирает пароли за минуты, бывает, процесс затягивается на несколько суток. Сначала в ход идут простые версии, далее сложные. Время распознавания зависит от степени сложности пароля. Данную технологию еще называют «брутфорс», что и значит, поиск пароля.

К ознакомлению примеры программ – Aircrack-ng, Wi-Fi Sidejacking, Wi-Fi Unlocker AirSlax и другие. В интернете их множество, это лишь малая часть. Скачивая подобное программное обеспечение, мошенник сам рискует быть обманутым. Трояны и прочие неприятности мигом завладеют компьютером.

Мысль подключить технику для поиска пароля гениальна. Правда, в этом методе также есть свои минусы. Главный из них – отрицательный исход. Подбор может пройти безрезультатно. Это значит, что задумано слишком сложное сочетание символов, букв и цифр, которое еще не знакомо подобной программе.

Где взять PIN постороннего устройства

Заполучить PIN – несложное задание. Для чего стоит сходить в гости и переписать его с корпуса устройства для раздачи Wi-Fi. PIN полностью состоит из цифр. Не всегда устройство будет располагаться в удобном месте, но и на случай неудачи есть выход.

Еще один метод заполучить PIN – воспользоваться специальными программами. Можно воспользоваться, к примеру – CommView или Blacktrack. Такой вариант взлома запароленного Wi-Fi непрост. Устройство Вай-Фай постоянно обменивается пакетами информации между другими аппаратами, которые входят в зону его действия. Цель – перехватить данные.

Действовать нужно через компьютер или ноутбук с мощным железом, имея Wi-Fi карту с функцией Monitor mode. Создать загрузочный диск или флешку с дистрибутивом ПО для перехвата пакетов, установить оболочку на ПК. Выбрать сеть, а после переждать процесс перехвата около 10000 пакетов. Сначала программа выдаст PIN, а после и пароль.

Видео-материал по взлому сети с помощью стороннего ПО:

Совет: Запомните PIN-код. Когда хозяин изменит пароль, разгадать его будет гораздо проще, зная PIN.

Изменение Mac-адреса

Как же еще распаролить Вай-Фай? В представленном методе вопрос в принципе неуместен, иногда пользователи оставляют сеть открытой, но ставят фильтр по MAC-адресам. Это особый идентификатор каждого устройства. Узнать разрешенные MAC-адреса можно применив специальную программу. Например, Airdump-ng.

Узнав белый список «идентификаторов», меняем свой. Для чего необходимо открыть «Панель управления», нажать «Центр управления сетями и общим доступом», после выбрать «Изменение параметров сетевого адаптера». Выбрать необходимое сетевое подключение, зайти в «Свойства». Произвести настройку сети – ввести MAC-адрес из 12 символов. Далее, перезапуск, и «вуаля», все получилось.

Фишинг

Фишинг – это один из методов сетевого мошенничества. Он позволяет обманом раздобыть логин и пароль. Так, посетив сайт, можно посетить фишинговую страницу и ввести свои данные, которыми и завладеет взломщик.

Информацию с секретными данными о Вай-Фай узнают с помощью программы WiFiPhisher.

По какой схеме работает ПО:

- Настройка HTTP и HTTPS;

- Поиск беспроводных сетей wlan0 и wlan1 до момента подсоединения к одному из них;

- Отслеживание службой DHCP и вывод IP-адресов;

- Выбор одной из доступных Wi-Fi точек;

- Создается копия точки доступа, ей задается такое же имя. Скорость реальной точки уменьшается, благодаря чему пользователь начинает переподключаться и попадает на копию.

- Браузер запрашивает ввод пароля, пользователь заполняет графу и пассворд попадает в руки мошеннику через WiFiPhisher.

Теперь у мошенника есть возможность настраивать посторонний роутер. Он может сменить WPS PIN, посмотреть данные для авторизации на любых ресурсах. С такими привилегиями появляется возможность отправлять пользователей банковских услуг на другие сайты, заполучая «свое».

Совет: Чтобы не попасться на «фишинговую» уловку, нужно всегда досконально перепроверять посещаемые сайты.

Варианты защиты собственной сети

Как оказалось, существует немало вариантов шпионажа за данными от Вай-Фай. Всем у кого есть дома или в офисе маршрутизатор стоит усложнить доступ третьих лиц. Иначе каждый рискует быть жестоко обманутым. Рекомендуется воспользоваться следующими советами:

- Придумать сложное сочетание для пароля – не менее 10-12 символов, где учесть раскладку клавиатуры, регистр, знаки и цифры.

- Отключить WPS, эта функция запоминает авторизованных пользователей и подключает их вновь в автоматическом режиме.

- Периодическая смена PIN используемого устройства, а также удаление заводской надписи с корпуса.

- Ограничьте доступ к информации о PIN, не вводите его на сомнительных сайтах.

Эти шаги помогут качественно защитить свою сеть. Теперь ее может взломать только хакер с большой буквы. Будьте уверены, если взлом удался, он где-то рядом. Только близкое расположение злоумышленника может его привести к благополучному исходу.

Приложения с известными данными миллионов Wi-Fi

А может ни к чему взламывать защищенный Вай-Фай? Пользователи всего мира создали некую базу с паролями и точками Wi-Fi. Для доступа к ней стоит скачать уже готовую программу и выбрать нужную сеть. Информацию получают в следующих приложениях:

- Wi-Fi Map – универсальное приложение для любой платформы телефона, оно покажет ближайшие Вай-Фай точки и пароли, если ранее кто-то уже подключался к выбранной сети;

- Shift WiFi – популярное приложение пользователей системы Android, также как и предыдущая программа показывает все сохраненные ранее пароли к Wi-Fi.

Обзор приложения Wi-Fi Map:

Список таких приложений постепенно пополняется. Существует риск заполучить некачественный продукт. Всегда безопаснее загружать ПО с официальных и проверенных источников.

Взлом Wi-Fi c телефона

Сегодня осуществить взлом сети Wi-Fi можно даже с мобильного гаджета. Это даже удобнее, чем с ПК. Телефон проще приблизить к устройству, которое нужно взломать. Существует масса платных и бесплатных приложений. Часть из них – обман. Платные между собой могут отличаться актуализацией баз.

На сегодняшний момент известны:

Wi-Fi Prank – приложение «брутфорс». Для его работы необходима дополнительная закачка баз. Далее оно автоматически подбирает нужный пароль. Подходит для Android.

WiHask Mobile – действует по определенному алгоритму, не требует дополнительных баз. Работает до обнаружения скрытого пароля. Основано на той же технологии «брутфорс». Распространяется для системы Android.

IWep Lite – осуществляет поиск пароля на гаджетах iPhone. Для работы приложения необходима процедура активации. Необходимо найти сеть и выбрать статистику. После начинается автоматический поиск до удовлетворительного ответа с кодом.

Ответственность за взлом

Не зря говорят, что бесплатный сыр только в мышеловке. Эти слова можно отнести и к интернету. Бесплатное пользование законно лишь в общественных местах, там, где не приходит в голову мысль – реально ли взломать доступный Вай-Фай, так как он в открытом доступе. Здесь каждый может пользоваться сетью вдоволь.

Иное дело – взлом чужого аппарата. Другими словами – это мошенничество. А такие действия не являются законными. Все преступные нарушения в нашей стране ограничиваются законами. На всех «умников» найдется статья в УК РФ. Не рискуйте, подключите или оплатите собственный интернет.